Introducción

Al leer los comentarios recientes sobre Gem Team, aparece un patrón claro: los equipos quieren un lugar para hablar, reunirse, intercambiar archivos y avanzar en el trabajo, sin ceder el control de su información. La plataforma de Gem Soft responde a esta necesidad con un mensajero B2B quecombina comunicaciones unificadas y un diseño rigurosamente orientado a la seguridad.

El problema que Gem Soft identificó

Muchas organizaciones siguen haciendo malabarismos con herramientas separadas para mensajería, conferencias y tareas. Esa fragmentación ralentiza las decisiones y multiplica las superficies de riesgo. Gem Team se diseñó como un espacio único y gobernado en el que las conversaciones, las llamadas y los documentos permanecen juntos, y en el que las decisiones sobre la soberanía de los datos pertenecen a la empresa, no al proveedor.

Qué reúne el producto

Dentro de una misma interfaz, una conversación puede empezar como un mensaje, cambiar a una nota de voz, escalar a una reunión con pantalla compartida y terminar con archivos y la grabación adjuntos en el mismo contexto. Las conferencias pueden ampliarse a videoconferencias de hasta 300 participantes con herramientas de moderación. La experiencia de usuario resulta familiar, moderna y similar a WhatsApp/Telegram, por lo que la incorporación es rápida. El flujo diario se beneficia de la mensajería inteligente: estado en tiempo real, edición de mensajes y confirmación de entrega. Para la retención y el cumplimiento, Gem Team admite un historial y un almacenamiento de archivos ilimitados.

Palabras clave relevantes: comunicaciones unificadas, mensajería B2B, mensajes de voz, colaboración empresarial.

La seguridad primero, por diseño

La seguridad no se añade después, sino que da forma al producto. Gem Team sigue los principios de protección y evitación de datos y está alineado con la norma ISO 27001. Usted define quién puede acceder a qué datos, dónde residen, cuánto tiempo persisten y cuándo se eliminan automáticamente de los servidores y dispositivos finales. La protección se realiza por capas de extremo a extremo: TLS 1.3 para el transporte, metadatos cifrados, mensajes cifrados y almacenamiento cifrado. Los controles de acceso granulares y las pistas de auditoría permiten realizar investigaciones y controlar los cambios.

La fiabilidad se considera parte de la seguridad. El servicio está diseñado para un uso de misión crítica en servidores de clúster a prueba de fallos con copias de seguridad completas en instalaciones que funcionan según las normas Tier III del Uptime Institute.

Palabras clave relevantes: ISO 27001, TLS 1.3, registros de auditoría, a prueba de fallos, Tier III.

Arquitectura para la soberanía y el control

No todas las organizaciones tienen las mismas condiciones límite. Gem Team es compatible con la implantación local y la nube segura, con opciones de separación para zonas restringidas. La minimización/destrucción opcional de metadatos y el enmascaramiento de IP reducen aún más la exposición en entornos sensibles. Los datos permanecen cifrados en reposo, pueden alojarse localmente y, lo que es más importante, permanecen fuera del alcance de los regímenes de vigilancia hostiles. La gobernanza se adapta a la normativa del CCG (incluida la CRA de Qatar) y al GDPR.

Palabras clave relevantes: implantación local, air-gap, minimización de metadatos, normativa del CCG, GDPR.

En qué se diferencia Gem Team en las comparaciones

En las comparaciones cara a cara con Slack, Microsoft Teams y Google Chat, los compradores suelen destacar:

- Elección de implantación: en las instalaciones o en la nube (frente a los valores predeterminados de solo nube).

- Personalización a petición: flexibilidad de la hoja de ruta para satisfacer los requisitos internos.

- Escala de reuniones y control de costes: videoconferencias de hasta 300 participantes con grabación incluida.

- Historial y almacenamiento: historial ilimitado de mensajes y almacenamiento ilimitado de archivos.

- Deltas de funciones señaladas por los equipos: mensajes de voz, perfiles de organización y asistencia 24 horas al día, 7 días a la semana, según el paquete.

Para muchos, Gem Team comienza como un despliegue enfocado -comunicaciones ejecutivas, respuesta a incidentes o flujos de trabajo regulados- y luego se expande a medida que se demuestra su valor.

Palabras clave relevantes: Alternativa a Microsoft Teams, alternativa a Google Chat, comparación con Slack.

Comunicación en toda la empresa y a prueba de fallos

Más allá del chat diario, los revisores hacen hincapié en escenarios prácticos: operaciones móviles y sobre el terreno que dependen de mensajes de voz rápidos y entrega de archivos; ciberresiliencia cuando las nubes de terceros tropiezan; coordinación de emergencias y crisis con alertas, geolocalización y moderación. Para los flujos de trabajo de I+D y de nivel C, el cifrado potente y los controles de políticas protegen la confidencialidad de forma predeterminada.

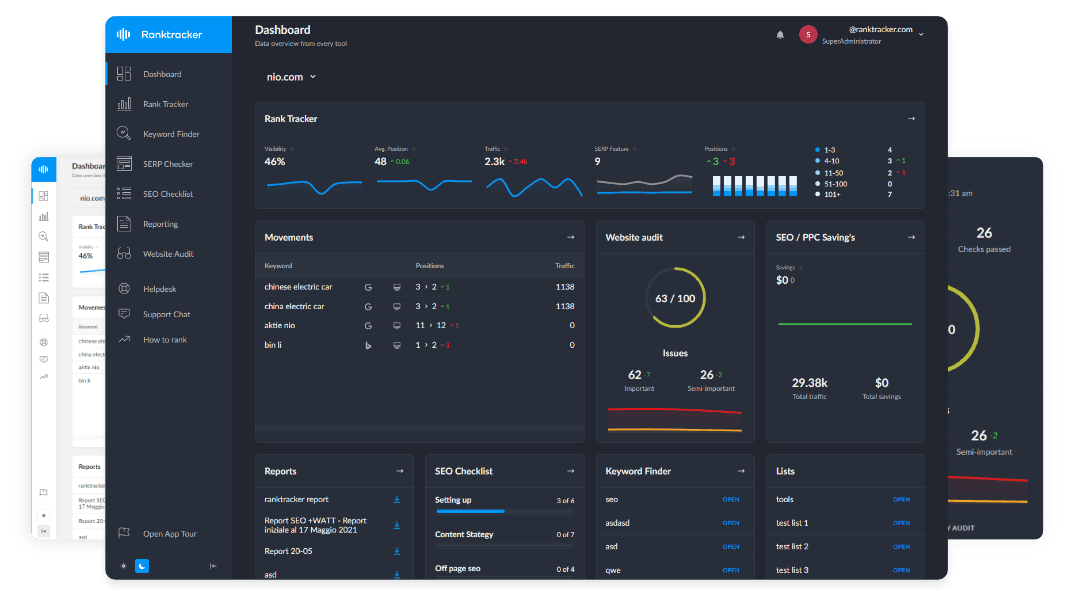

La plataforma todo en uno para un SEO eficaz

Detrás de todo negocio de éxito hay una sólida campaña de SEO. Pero con las innumerables herramientas y técnicas de optimización que existen para elegir, puede ser difícil saber por dónde empezar. Bueno, no temas más, porque tengo justo lo que necesitas. Presentamos la plataforma todo en uno Ranktracker para un SEO eficaz

¡Por fin hemos abierto el registro a Ranktracker totalmente gratis!

Crear una cuenta gratuitaO inicia sesión con tus credenciales

Palabras clave: mensajería empresarial segura, ciberresiliencia, comunicación de emergencia.

Desarrollo transparente y seguro (SSDLC)

El producto se construye siguiendo un ciclo de vida de desarrollo de software seguro (SSDLC). Los controles incluyen SAST/DAST, escaneo de dependencias y secretos; pruebas de penetración centradas en IDOR y control de accesos rotos; controles de acceso a repositorios y CI; conductos CI/CD seguros y seguridad IaC. Las operaciones añaden registros de auditoría, seguimiento de cambios, revisiones periódicas de arquitectura y vulnerabilidades y nombramiento de campeones de seguridad. El programa está preparado para certificaciones como la ISO 27001 y respaldado por exhaustivas directrices de codificación segura.

Palabras clave relevantes: SSDLC, pruebas IDOR, CI/CD seguro.

IA aplicada a su medida

El equipo de Gem Soft aporta experiencia en IA aplicada que puede ejecutarse en las instalaciones o en la nube: asistentes integrados en el chat para ayuda contextual y automatización, asistentes independientes para gestión del conocimiento o asistencia, sistemas multiagente para orquestación compleja y canalizaciones RAG sobre datos internos. Cuando sea necesario, los equipos pueden utilizar el ajuste fino y la gobernanza rápida, siempre dentro de la misma envoltura de seguridad que protege las comunicaciones.

Palabras clave relevantes: IA local, RAG, asistentes de IA empresarial.

Quién se beneficia más

- Agencias gubernamentales, ministerios y servicios de seguridad que requieren una infraestructura soberana.

- Telecomunicaciones, instituciones financieras, aseguradoras y empresas de inversión bajo estricta supervisión.

- Sanidad y farmacia que manejan datos personales y clínicos sensibles (sujetos a la normativa local).

- Empresas que persiguen una transformación digital alineada con programas nacionales como Qatar Vision 2030.

Conclusión

En los análisis de Gem Team predominan tres ideas: consolidación, soberanía y resistencia. Una aplicación para chatear, llamar, reunirse y colaborar; controles que mantengan la propiedad y la ubicación de los datos en sus manos; y un programa de seguridad que comience en el diseño y se extienda hasta el despliegue. Si su pila actual está fragmentada o su modelo de gobernanza exige un control más estricto, Gem Team es un mensajero empresarial seguro que le permite estandarizar la comunicación sin bajar el listón de la seguridad.