Wprowadzenie

Agencje marketingowe przeżywające gwałtowny wzrost stoją przed wyjątkowymi wyzwaniami w zakresie cyberbezpieczeństwa, które wymagają natychmiastowej i strategicznej uwagi. W miarę rozwoju tych firm często mają one do czynienia z coraz większą ilością wrażliwych danych klientów, w tym z poufnymi strategiami marketingowymi, informacjami o klientach i danymi finansowymi. Ta kumulacja cennych danych sprawia, że stają się one atrakcyjnym celem dla cyberprzestępców, którzy nieustannie opracowują wyrafinowane taktyki wykorzystujące luki w zabezpieczeniach.

Według najnowszego raportu IBM średni koszt naruszenia bezpieczeństwa danych w sektorze marketingu i reklamy wyniósł w 2023 r. 4,35 mln dolarów, co podkreśla związane z tym znaczne ryzyko finansowe. Poza skutkami finansowymi naruszenia mogą poważnie zaszkodzić reputacji firmy i zaufaniu klientów, które są kluczowymi atutami dla agencji marketingowych działających w wysoce konkurencyjnym środowisku.

Aby chronić swoje aktywa i utrzymać zaufanie klientów, szybko rozwijające się agencje marketingowe muszą wdrożyć solidne ramy cyberbezpieczeństwa. Obejmuje to nie tylko inwestowanie w najnowocześniejsze technologie, ale także budowanie kultury świadomości bezpieczeństwa wśród pracowników na wszystkich szczeblach. Skutecznym podejściem jest wykorzystanie wyspecjalizowanych usług, takich jak zarządzanie IT firmy NetAccess, które zapewnia dostosowane do potrzeb rozwiązania umożliwiające bezpieczne i wydajne zarządzanie infrastrukturą IT. Usługi te mogą pomóc agencjom w poruszaniu się po zawiłościach cyberbezpieczeństwa, pozwalając im jednocześnie skupić się na swoich podstawowych funkcjach marketingowych.

Podstawowe elementy listy kontrolnej dotyczącej cyberbezpieczeństwa

1. Przeprowadź kompleksową ocenę ryzyka

Przed wdrożeniem jakichkolwiek środków bezpieczeństwa agencje powinny przeprowadzić dokładną ocenę ryzyka. Proces ten obejmuje identyfikację kluczowych zasobów, potencjalnych słabych punktów oraz prawdopodobieństwa wystąpienia różnych cyberzagrożeń. Zrozumienie tych czynników pozwala firmom skutecznie ustalać priorytety działań w zakresie cyberbezpieczeństwa i przydzielać zasoby tam, gdzie są one najbardziej potrzebne.

Kompleksowa ocena ryzyka powinna obejmować analizę architektury sieci, metod przechowywania danych, bezpieczeństwa dostawców zewnętrznych oraz poziomów dostępu pracowników. Takie holistyczne podejście zapewnia jasny obraz stanu bezpieczeństwa agencji i pomaga w opracowaniu ukierunkowanych strategii ograniczania ryzyka.

2. Wdrożenie silnych kontroli dostępu

Zarządzanie dostępem ma kluczowe znaczenie dla zapobiegania nieautoryzowanemu dostępowi do wrażliwych systemów. Agencje powinny egzekwować uwierzytelnianie wieloskładnikowe (MFA) na wszystkich platformach i zapewnić, aby pracownicy mieli dostęp tylko do danych niezbędnych do wykonywania swoich zadań. Ta zasada minimalnych uprawnień minimalizuje ryzyko zagrożeń wewnętrznych i ogranicza potencjalne szkody spowodowane przez naruszenie danych uwierzytelniających.

Korzystanie z usług takich jak zarządzanie IT firmy The Computer Connection może pomóc usprawnić ten proces, zapewniając profesjonalne rozwiązania w zakresie zarządzania IT i kontroli dostępu dostosowane do potrzeb agencji. Usługi te często obejmują automatyczne przeglądy dostępu, monitorowanie działań związanych z logowaniem w czasie rzeczywistym oraz szybką reakcję na podejrzane próby uzyskania dostępu, co wzmacnia ogólny stan bezpieczeństwa agencji.

3. Zainwestuj w bezpieczeństwo punktów końcowych

Ponieważ pracownicy często pracują zdalnie lub korzystają z urządzeń osobistych, bezpieczeństwo punktów końcowych staje się kluczową linią obrony. Zainstalowanie kompleksowych systemów antywirusowych, anty-malware i wykrywania włamań na wszystkich urządzeniach zmniejsza ryzyko naruszeń pochodzących z punktów końcowych.

Najnowsze dane pokazują, że 70% cyberataków jest skierowanych na urządzenia końcowe, takie jak laptopy, smartfony i tablety. Statystyka ta podkreśla znaczenie zabezpieczenia każdego urządzenia podłączonego do sieci agencji, zwłaszcza w elastycznych środowiskach pracy, które stały się normą.

4. Regularne aktualizowanie i instalowanie poprawek

Cyberprzestępcy często wykorzystują znane luki w oprogramowaniu i systemach operacyjnych, aby uzyskać nieautoryzowany dostęp. Zapewnienie regularnej aktualizacji i instalowania poprawek dla całego oprogramowania ogranicza to ryzyko. Zautomatyzowane narzędzia do zarządzania poprawkami mogą uprościć to zadanie, zwłaszcza w przypadku agencji zarządzających wieloma urządzeniami, zapewniając, że żaden system nie pozostanie narażony z powodu przestarzałego oprogramowania.

Platforma "wszystko w jednym" dla skutecznego SEO

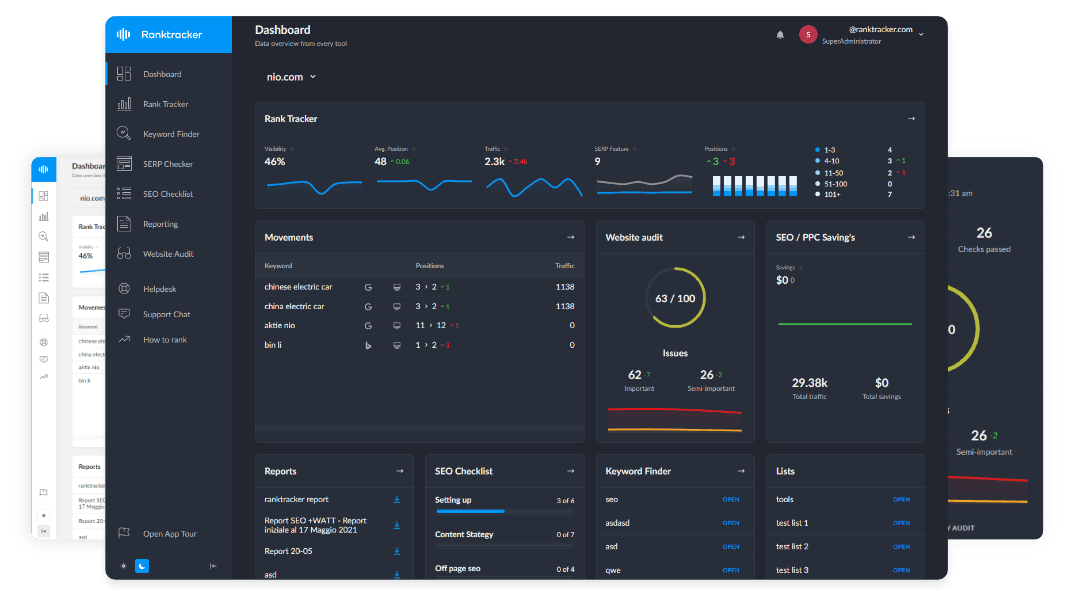

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Według raportu firmy Verizon 60% naruszeń bezpieczeństwa danych wiąże się z lukami, dla których dostępne były poprawki, ale nie zostały one zastosowane. Podkreśla to kluczowe znaczenie terminowych aktualizacji jako podstawowej praktyki bezpieczeństwa.

5. Ustanowienie protokołów szyfrowania danych

Szyfrowanie wrażliwych danych zarówno w spoczynku, jak i w trakcie przesyłania gwarantuje, że nawet jeśli dane zostaną przechwycone lub uzyskany zostanie do nich nieuprawniony dostęp, pozostaną one nieczytelne. Szyfrowanie powinno być stosowane w przypadku wiadomości e-mail, transferu plików, przechowywanych informacji o klientach oraz baz danych. Ta warstwa zabezpieczeń jest niezbędna do ochrony własności intelektualnej i danych osobowych przed nieuprawnionym ujawnieniem.

Szybko rozwijające się agencje marketingowe często wymieniają duże ilości danych z klientami i partnerami, co sprawia, że szyfrowanie jest nieodzownym elementem bezpieczeństwa danych. Wdrożenie protokołów szyfrowania typu end-to-end oraz bezpiecznych kanałów komunikacji chroni integralność i poufność tych danych.

6. Opracuj plan reagowania na incydenty

Pomimo najlepszych środków zapobiegawczych nadal mogą wystąpić naruszenia. Posiadanie szczegółowego planu reagowania na incydenty umożliwia agencjom szybkie działanie w celu opanowania i złagodzenia skutków incydentów cybernetycznych. Plan ten powinien obejmować jasno określone role i obowiązki, protokoły komunikacyjne, kroki mające na celu opanowanie, wyeliminowanie i przywrócenie stanu poprzedniego, a także procedury powiadamiania poszkodowanych klientów i organów regulacyjnych, jeśli to konieczne.

Regularne testowanie planu reagowania na incydenty poprzez symulowane ćwiczenia zapewnia gotowość i pozwala zidentyfikować wszelkie luki, które należy wyeliminować. Szybka i skoordynowana reakcja może znacznie skrócić czas przestoju i ograniczyć straty finansowe wynikające z naruszenia bezpieczeństwa.

7. Szkolenie pracowników w zakresie najlepszych praktyk w zakresie cyberbezpieczeństwa

Błąd ludzki pozostaje jedną z największych słabości w zakresie cyberbezpieczeństwa. Regularne szkolenia pomagają pracownikom rozpoznawać próby phishingu, stosować silne hasła i sumiennie przestrzegać zasad bezpieczeństwa. Kształtowanie świadomości bezpieczeństwa wśród pracowników zmniejsza prawdopodobieństwo udanych ataków i promuje proaktywną kulturę bezpieczeństwa.

Ostatnie badania wykazały, że 95% naruszeń cyberbezpieczeństwa jest spowodowanych błędami ludzkimi, co podkreśla kluczową rolę ciągłych programów edukacyjnych i uświadamiających dla pracowników w ograniczaniu ryzyka.

Wykorzystanie zarządzanych usług IT w celu zwiększenia bezpieczeństwa

Wiele szybko rozwijających się agencji marketingowych nie dysponuje wewnętrznymi zasobami ani wiedzą specjalistyczną niezbędną do skutecznego zarządzania złożonymi wymaganiami w zakresie cyberbezpieczeństwa. Współpraca z dostawcami zarządzanych usług IT stanowi skalowalne i opłacalne rozwiązanie. Firmy takie jak NetAccess Systems oferują specjalistyczne usługi mające na celu ochronę rozwijających się przedsiębiorstw, w tym ciągłe monitorowanie, wykrywanie zagrożeń, reagowanie na incydenty oraz zarządzanie zgodnością z przepisami.

Statystyki pokazują, że organizacje korzystające z zarządzanych usług bezpieczeństwa doświadczają o 50% mniej incydentów bezpieczeństwa niż te, które zarządzają bezpieczeństwem we własnym zakresie. Spadek ten wynika z możliwości dostawców w zakresie wykorzystania zaawansowanych narzędzi oraz doświadczonego personelu ds. bezpieczeństwa, który na bieżąco śledzi zmieniające się zagrożenia.

Dzięki outsourcingowi zarządzania cyberbezpieczeństwem agencje mogą korzystać z proaktywnej ochrony, całodobowego monitoringu i szybkiego reagowania na incydenty bez konieczności ponoszenia kosztów związanych z tworzeniem wewnętrznego zespołu ds. bezpieczeństwa. Takie partnerstwo pozwala agencjom marketingowym skupić się na dostarczaniu wartości klientom przy jednoczesnym utrzymaniu wysokiego poziomu bezpieczeństwa.

Kwestie związane z zgodnością i regulacjami

Agencje marketingowe muszą również radzić sobie z różnymi wymogami zgodności związanymi z ochroną danych, takimi jak ogólne rozporządzenie o ochronie danych (RODO), kalifornijska ustawa o ochronie prywatności konsumentów (CCPA) oraz przepisy branżowe. Zapewnienie zgodności środków cyberbezpieczeństwa z tymi standardami nie tylko pozwala uniknąć sankcji prawnych, ale także zwiększa zaufanie klientów.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Regularne audyty i oceny przeprowadzane przez doświadczone zespoły zarządzające IT mogą pomóc agencjom w zachowaniu zgodności z przepisami. Na przykład oferuje wsparcie w zakresie zgodności w ramach swoich usług zarządzanych IT, pomagając agencjom w płynnym wypełnianiu obowiązków regulacyjnych. Działania związane z zapewnieniem zgodności powinny obejmować dokumentację, szkolenia pracowników oraz zabezpieczenia techniczne w celu ochrony danych osobowych i wrażliwych.

Niezgodność z przepisami może skutkować wysokimi karami finansowymi i utratą reputacji. Na przykład naruszenie przepisów RODO może skutkować karami w wysokości do 20 mln euro lub 4% rocznego globalnego obrotu, w zależności od tego, która z tych kwot jest wyższa. Agencje, które traktują zgodność z przepisami priorytetowo, wykazują profesjonalizm i szacunek dla prywatności klientów, co może stanowić przewagę konkurencyjną.

Monitorowanie i ciągłe doskonalenie

Cyberbezpieczeństwo nie jest jednorazowym projektem, ale ciągłym zobowiązaniem. Agencje powinny ustanowić mechanizmy ciągłego monitorowania w celu wykrywania anomalii i szybkiego reagowania. Wykorzystanie zaawansowanych narzędzi, takich jak systemy zarządzania informacjami i zdarzeniami bezpieczeństwa (SIEM), może zapewnić wgląd w aktywność sieci w czasie rzeczywistym, umożliwiając wczesne wykrywanie potencjalnych zagrożeń.

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Ponadto okresowe przeglądy polityk i procedur bezpieczeństwa gwarantują, że stan cyberbezpieczeństwa ewoluuje w odpowiedzi na pojawiające się zagrożenia. Współpraca z ekspertami, takimi jak ci świadczący usługi, może ułatwić ciągłe doskonalenie poprzez regularne oceny, skanowanie podatności i aktualizacje protokołów bezpieczeństwa.

Ciągłe doskonalenie obejmuje również śledzenie najnowszych zagrożeń cybernetycznych, udział w forach branżowych oraz porównywanie praktyk bezpieczeństwa z praktykami innych podmiotów. To dynamiczne podejście pomaga agencjom dostosować się do szybko zmieniającego się krajobrazu zagrożeń i zachować odporność.

Wnioski

Agencje marketingowe o wysokim wzroście muszą nadać priorytet cyberbezpieczeństwu, aby chronić swoją działalność i utrzymać zaufanie klientów. Postępując zgodnie z kompleksową listą kontrolną dotyczącą cyberbezpieczeństwa, która obejmuje ocenę ryzyka, kontrolę dostępu, bezpieczeństwo punktów końcowych, szyfrowanie, planowanie reagowania na incydenty, szkolenia pracowników i przestrzeganie przepisów, agencje mogą zbudować odporną obronę przed cyberzagrożeniami.

Współpraca z dostawcami zarządzanych usług IT, takimi jak NetAccess Systems i The Computer Connection, nie tylko zwiększa bezpieczeństwo, ale także pozwala agencjom skupić się na swoich podstawowych kompetencjach. W miarę ewolucji środowiska cyfrowego proaktywne środki bezpieczeństwa cybernetycznego pozostaną niezbędne dla zrównoważonego wzrostu i sukcesu.

W dynamicznej branży marketingowej inwestowanie w solidne zabezpieczenia cybernetyczne nie jest już opcjonalne — to biznesowa konieczność. Agencje, które przyjmą strategiczne, wielowarstwowe podejście do bezpieczeństwa, będą miały lepszą pozycję do ochrony swoich aktywów, utrzymania zaufania klientów i prosperowania w coraz bardziej połączonym świecie.