Wprowadzenie

Większość naruszeń bezpieczeństwa ma miejsce po tym, jak rozmowa trafia w niepowołane ręce lub umowa zostaje zerwana z powodów, których nikt nie potrafi wyjaśnić. Ponieważ dyskretne narzędzia do nadzoru stają się coraz łatwiej dostępne i trudniejsze do wykrycia, wiele organizacji przygląda się bliżej swoim salom konferencyjnym, biurom i prywatnym przestrzeniom.

W tym miejscu do gry wkraczają usługi wykrywania podsłuchów, pomagające zidentyfikować urządzenia, które po prostu nie powinny się tam znajdować. Rezerwacja usługi wykrywania podsłuchów to jednak tylko część równania. Prawdziwa wartość leży w tym, jak się przygotujesz, jak zaangażujesz się w proces i co zrobisz po uzyskaniu wyników.

Wiedz, kiedy i dlaczego warto skorzystać z usługi wykrywania podsłuchów

Wykrywanie podsłuchów jest zazwyczaj najskuteczniejsze, gdy wynika z kontekstu, a nie z paranoi. Nagłe wycieki poufnych materiałów, niewyjaśnione zakłócenia połączeń telefonicznych lub konkurencja dysponująca niezwykle dokładnymi informacjami to sygnały, które warto potraktować poważnie. Niektóre organizacje planują wykrywanie podsłuchów przed delikatnymi negocjacjami lub dyskusjami zarządu, po prostu aby zmniejszyć ryzyko ujawnienia informacji.

Inne podejmują działania po sporach, odejściach pracowników lub zmianach najemców. Wspólnym mianownikiem jest intencja. Zatrudnienie specjalistów sprawdza się najlepiej, gdy istnieje jasny powód, określona przestrzeń i zrozumienie, jakie informacje faktycznie wymagają ochrony.

Przygotuj swoje środowisko do skuteczniejszego przeszukiwania

Przygotowania są często źle rozumiane. Wyłączanie sprzętu, przestawianie mebli lub ostrzeganie połowy biura przynosi więcej szkody niż pożytku. Prawidłowe przeszukiwanie opiera się na normalnych warunkach, w tym na aktywnej elektronice i codziennych sygnałach tła.

Nie zmieniaj rutynowych czynności i ogranicz wiedzę o kontroli tylko do niezbędnego personelu. Nawet niewielkie zmiany mogą ukryć charakterystyczne oznaki, takie jak naruszone okablowanie lub urządzenia umieszczone tak, aby wtopić się w znany układ. Celem jest, aby środowisko mówiło samo za siebie, wraz ze wszystkimi wadami.

Zadawaj właściwe pytania, aby zrozumieć proces

Doświadczone firmy zajmujące się wykrywaniem podsłuchów zazwyczaj chętnie wyjaśniają, jak działają, przynajmniej w ogólnym zarysie. Techniki mogą obejmować skanowanie częstotliwości radiowych, analizę termiczną oraz szczegółowe kontrole fizyczne elementów wyposażenia i instalacji.

Nie chodzi o zapamiętanie narzędzi, ale o zrozumienie zakresu. Zapytaj, w jaki sposób rejestruje się wyniki, co stanowi prawdziwe zagrożenie i jak wyklucza się fałszywe alarmy. Jasne odpowiedzi świadczą o profesjonalizmie i pomagają dostosować oczekiwania przed wyciągnięciem wniosków.

Rozważ podjęcie działań następczych po zakończeniu wykrywania

Zakończone wykrywanie nie oznacza końca. Raporty należy przeczytać uważnie, a nie tylko przejrzeć dla pewności. Jeśli zostaną zidentyfikowane słabe punkty, szybkie podjęcie działań ograniczy przyszłe ryzyko. Może to obejmować zaostrzenie kontroli dostępu, zmianę praktyk dotyczących spotkań lub dostosowanie sposobu udostępniania poufnych informacji.

W niektórych przypadkach zalecenia mogą wydawać się niewygodne. Należy jednak pamiętać, że poprawa bezpieczeństwa zazwyczaj wymaga zmiany nawyków, zanim przyniesie korzyści.

Dlaczego ciągłe oceny zmniejszają ryzyko

Jednorazowe kontrole mają swoje ograniczenia. Środowisko ulega zmianom, pracownicy się zmieniają, a nowe technologie pojawiają się bez większego rozgłosu. Planowanie okresowych przeglądów pomaga wcześnie wykrywać problemy i wzmacnia dobre praktyki w zakresie bezpieczeństwa we wszystkich zespołach.

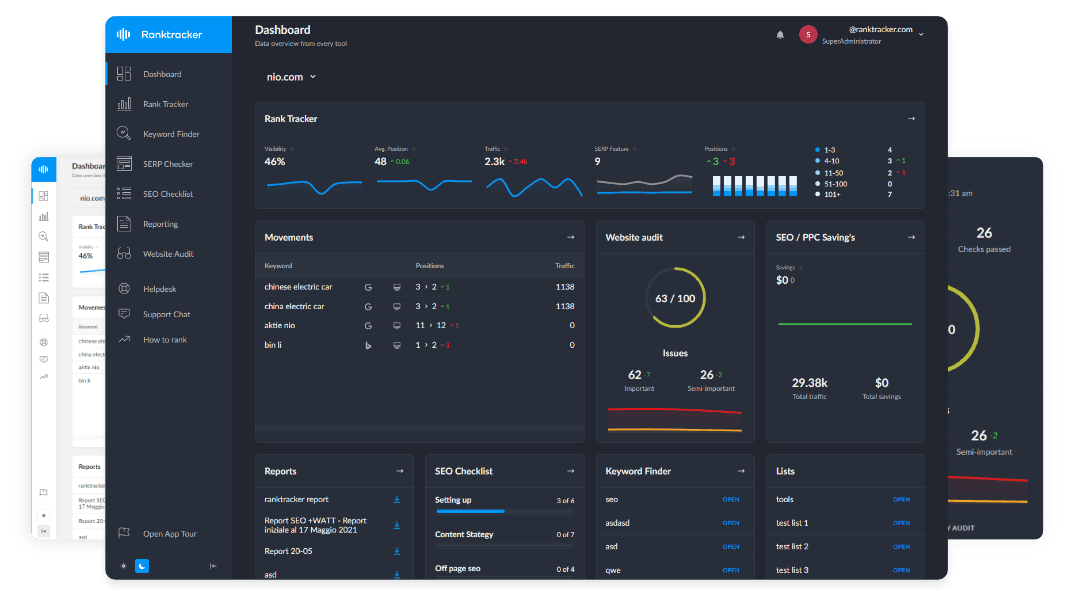

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

W przypadku środowisk wysokiego ryzyka regularne oceny często kosztują mniej niż usuwanie skutków pojedynczego naruszenia. Co ważniejsze, budują one świadomość. Ludzie stają się bardziej ostrożni, gdy wiedzą, że bezpieczeństwo jest traktowane jako ciągły proces, a nie sporadyczne wydarzenie.

Wybierz dostawcę z udokumentowanym doświadczeniem

Nie wszyscy dostawcy działają według tych samych standardów. Poszukaj doświadczenia zarówno w środowiskach korporacyjnych, jak i prywatnych, popartego aktualnym wyposażeniem i przejrzystymi praktykami raportowania. Dyskrecja jest równie ważna jak umiejętności techniczne.

Wyważone, metodyczne podejście zmniejsza zakłócenia, jednocześnie poprawiając dokładność. Unikaj ogólnych pakietów, które ignorują kontekst. Usługi dostosowane do konkretnego układu, sposobu użytkowania i profilu ryzyka danej przestrzeni konsekwentnie zapewniają bardziej niezawodne wyniki.

Końcowe przemyślenia

Prawdziwa wartość wynika z zaangażowania, a nie z założeń. Gdy interesariusze wiedzą, dlaczego przeprowadzane są kontrole i jak powstają zagrożenia, bezpieczeństwo przestaje być abstrakcyjnym pojęciem. Notatki z każdej kontroli mogą stanowić podstawę przyszłych decyzji, od projektu biura po protokoły komunikacyjne. Z czasem ta pętla informacji zwrotnych wzmacnia odporność.

Przegląd staje się wówczas częścią szerszej kultury troski, chroniącej informacje, reputację i zaufanie bez uciekania się do alarmowania lub nadmiernych środków. Zachęca to do praktycznych nawyków, cichszych rozmów i wspólnego zrozumienia, że prywatność zasługuje na szczególną uwagę, zwłaszcza w środowiskach, w których stawka pozostaje niezmiennie wysoka.