Wprowadzenie

Do tworzenia stron internetowych i zasilania różnych popularnych platform, takich jak Facebook, WordPress i inne witryny, PHP jest najczęściej używanym językiem skryptowym. Ze względu na rosnące zagrożenia cyberbezpieczeństwa, stał się on celem dla hakerów chcących wykonywać złośliwe działania. Dlatego też rosną obawy dotyczące najlepszych praktyk PHP w zakresie bezpieczeństwa. Kluczowe znaczenie dla programistów PHP ma przestrzeganie najlepszych praktyk bezpieczeństwa, zapewniających ochronę ich aplikacji internetowych i witryn przed potencjalnymi zagrożeniami cybernetycznymi.

Wyjaśniono tutaj kilka kluczowych praktyk bezpieczeństwa, w tym regularne aktualizowanie bibliotek PHP, sprawdzanie poprawności i oczyszczanie danych wejściowych użytkownika, przeprowadzanie pełnego uwierzytelniania i autoryzacji oraz wiele innych:

1. Regularnie aktualizuj PHP i jego biblioteki

Najbardziej praktycznym i skutecznym sposobem zabezpieczenia aplikacji PHPjest aktualizowanie PHP i wszystkich jego bibliotek. Regularne aktualizacje zapewniają, że wszystkie luki zostały załatane, minimalizując ryzyko ich wykorzystania. Ponieważ PHP wydaje nowe wersje i aktualizacje, upewnij się, że wybrałeś najnowszą wersję do uruchomienia na swoim serwerze.

Co więcej, należy zawsze sprawdzać aktualizacje najnowszych komponentów, takich jak frameworki, wtyczki i aplikacje innych firm, ponieważ aplikacje PHP w większości polegają na tych komponentach. Jeśli nie jesteś w stanie zarządzać tymi wszystkimi aktualizacjami i konserwacją, możesz zatrudnić programistów PHP, którzy ułatwią ci ten proces.

2. Walidacja i sanityzacja danych wprowadzanych przez użytkownika

Złośliwe ataki, takie jak cross-site scripting (XSS) lub wstrzykiwanie kodu SQL, często występują poprzez dane wejściowe użytkownika. Dlatego tak ważne jest sprawdzanie poprawności i oczyszczanie danych wprowadzanych przez użytkownika. Walidację można przeprowadzić w oparciu o wstępnie zdefiniowany zestaw reguł. Można na przykład upewnić się, że adresy e-mail są zgodne z oczekiwanym formatem. Możesz także usunąć szkodliwe znaki, aby oczyścić dane za pomocą wbudowanych funkcji PHP, takich jak filter_var ( ). Możesz wykonać następujący kod

**$stmt = $conn-> prepare ("SELECT * FROM users WHERE email = :email") ; ** **$stmt-> bindParam (' :email', $email, PDO :: PARAM_STR) ; ** **$stmt->execute ( ) ;**3. Przeprowadzenie pełnego uwierzytelnienia i autoryzacji

Do zabezpieczenia aplikacji PHP wymagana jest ich pełna autoryzacja i uwierzytelnianie. Spośród wielu metod zarządzania kontrolą dostępu i logowaniem użytkowników można zapewnić ochronę tych systemów poprzez przechowywanie haseł za pomocą funkcji PHP password_hash ( ). Co więcej, za pomocą SameSite i HTTP-only cookies można chronić dane sesji. Ograniczenie nieautoryzowanego dostępu do wrażliwych danych to kolejny sposób na ochronę aplikacji.

Postępuj zgodnie z tym kodem:

**// Przykład haszowania hasła ** **$hasło = password_hash ('userpassword' , PASSWORD_DEFAULT) ; ** **// Weryfikacja hasła ** **if (password_verify ('userpassword' , $hashedPassword )) { ** **} else { ** ** echo "Nieprawidłowe hasło." ; ** **}**4. Przyjęcie środków bezpieczeństwa dla przesyłanych plików

W aplikacjach PHP przesyłanie plików również wywołuje powszechne cyberataki. Złośliwe pliki mogą zostać przesłane i w ten sposób można wykorzystać luki w zabezpieczeniach witryny. Przed przesłaniem upewnij się, że żądane pliki są prawidłowe do przesłania i spełniają kryteria rozmiaru pliku. Ponadto, aby zapobiec nadpisywaniu plików, zmień nazwy tych plików, które zostały już przesłane.

**if ($_FILES [ 'userfile' ] [ 'size'] > 2000000) { ** echo "Plik jest zbyt duży." ; ** **} elseif (!in_array ($ file_ extension, [ 'jpg' , 'png' ])) { ** ** echo "Nieprawidłowy typ pliku." ; ** **} else { ** ** // przetworzenie pliku ** **}**5. Wykorzystanie protokołu HTTPS do bezpiecznej transmisji danych

Aby utrzymać bezpieczną komunikację między przeglądarkami użytkowników a serwerem internetowym, dobrym rozwiązaniem jest wykorzystanie protokołu HTTPS. Chroni on dane przed atakami typu man-in-the-middle. Aby zapewnić szyfrowaną komunikację, można zainstalować certyfikat SSL na serwerze. Ponadto, aby zapobiec niezaszyfrowanej komunikacji, należy przekierować ruch HTTP na HTTPS. Ta praktyka bezpieczeństwa PHP zapewnia również, że pliki cookie są przesyłane przez HTTPS.

6. Sprawdzanie danych pod kątem ochrony przed XSS

Za pomocą innej funkcji PHP "htmlspecialchars( )" można kodować treści generowane przez użytkownika przed wyświetleniem ich na stronach internetowych:

Echo htmlspecialchars ( $userInput, ENT_QUOTES, 'UTF-8' ) ;

Ponadto należy stosować odpowiednie techniki ucieczki, a nie bezpośrednio wstawiać dane wejściowe użytkownika do atrybutów HTML lub kodu JavaScript.

7. Wdrażanie monitorowania i rejestrowania

Jeśli chcesz przechwycić ważne zdarzenia bezpieczeństwa, takie jak podejrzana aktywność i nieudane próby logowania, możesz to zrobić, konfigurując szczegółowe rejestrowanie. Dzięki rejestrowaniu błędów, które jest jedną z innych najlepszych praktyk bezpieczeństwa PHP, można wychwycić błędy odpowiedzialne za luki w zabezpieczeniach.

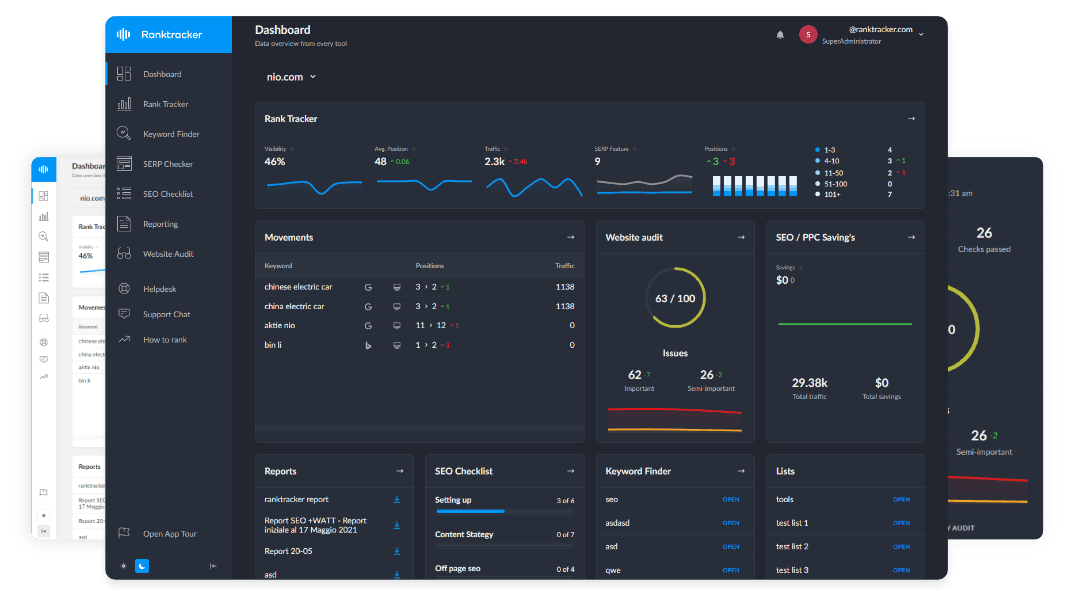

Platforma "wszystko w jednym" dla skutecznego SEO

Za każdym udanym biznesem stoi silna kampania SEO. Ale z niezliczonych narzędzi optymalizacji i technik tam do wyboru, może być trudno wiedzieć, gdzie zacząć. Cóż, nie obawiaj się więcej, ponieważ mam właśnie coś, co może pomóc. Przedstawiamy Ranktracker - platformę all-in-one dla skutecznego SEO.

W końcu otworzyliśmy rejestrację do Ranktrackera całkowicie za darmo!

Załóż darmowe kontoLub Zaloguj się używając swoich danych uwierzytelniających

Co więcej, można również rozważyć użycie systemu wykrywania włamań (IDS) do oceny aplikacji internetowych i przechowywania ścieżek audytu dla działań użytkowników wpływających na wrażliwe dane, takie jak wszelkie zmiany informacji finansowych lub danych użytkownika.

8. Zapewnienie bezpieczeństwa kodu przez programistów PHP

Brak świadomości lub złe praktyki kodowania zwykle prowadzą do luk w zabezpieczeniach. Aby uniknąć takich problemów, można rozważyć zatrudnienie ekspertów programistów PHP, którzy mają głębokie zrozumienie i wiedzę na temat najlepszych praktyk PHP w zakresie bezpieczeństwa. Mogą oni upewnić się, że kod jest bezpieczny od samego początku.

Mogą również przeprowadzać bezstronne audyty bezpieczeństwa, aby wskazać wszelkie błędy w aplikacjach internetowych opartych na PHP i zasugerować możliwe ulepszenia. Aplikacje tworzone przez wykwalifikowanych programistów PHP są skalowalne i mogą pomóc w zarządzaniu zwiększonym obciążeniem ruchem online. Oprócz PHP inne języki, takie jak JavaScript, są również zalecane do tworzenia aplikacji internetowych, ale jeśli porównamy PHP i JavaScript, ten drugi jest bardziej odpowiedni do zabezpieczania środowiska po stronie klienta.

Podsumowanie

Ciągły proces utrzymywania bezpieczeństwa PHP wymaga nieustannej dbałości o szczegóły. Dzięki najlepszym praktykom PHP w zakresie bezpieczeństwa, takim jak regularne aktualizacje, czyste dane wejściowe użytkownika, uwierzytelnianie i autoryzacja, specjalne środki bezpieczeństwa dotyczące przesyłania plików i wiele innych, można znacznie zminimalizować ryzyko cyberataków. W ten sposób aplikacje i strony internetowe zaprojektowane przy użyciu języka skryptowego PHP mogą być zabezpieczone przed wszelkiego rodzaju typowymi lukami w zabezpieczeniach. Co więcej, rozważenie profesjonalnej pomocy jest kolejnym zalecanym sposobem na wdrożenie najlepszych praktyk PHP.