Intro

Voor webontwikkeling en het aandrijven van verschillende populaire platforms zoals Facebook, WordPress en andere sites is PHP de meest gebruikte scripttaal. Door de toenemende cyberbeveiligingsrisico's is het een doelwit geworden voor hackers die kwaadaardige activiteiten willen uitvoeren. Daarom neemt de bezorgdheid over PHP best practices voor beveiliging toe. Het is cruciaal voor PHP ontwikkelaars om zich te houden aan de beste beveiligingspraktijken, zodat hun webapps en sites beschermd zijn tegen potentiële cyberbedreigingen.

Enkele belangrijke beveiligingspraktijken worden hier uitgelegd, waaronder het regelmatig bijwerken van PHP-bibliotheken, het valideren en zuiveren van gebruikersinvoer, het uitvoeren van volledige authenticatie en autorisatie, en nog veel meer:

1. Werk PHP en zijn bibliotheken regelmatig bij

De meest praktische en effectieve manier om je PHP-toepassingente beveiligen is door PHP en alle bibliotheken up-to-date te houden. Regelmatige updates zorgen ervoor dat je alle kwetsbaarheden hebt gepatcht, waardoor het risico van uitbuiting wordt geminimaliseerd. Omdat PHP nieuwe versies en updates uitbrengt, moet je ervoor zorgen dat je de nieuwste versie kiest voor je server.

Bovendien moet je altijd controleren of er updates zijn voor de nieuwste componenten, zoals frameworks, plugins en applicaties van derden, omdat PHP-apps meestal afhankelijk zijn van deze componenten. Als je al deze updates en onderhoud niet kunt beheren, kun je PHP ontwikkelaars inhuren om dit proces voor je te vergemakkelijken.

2. Gebruikersinvoer valideren en zuiveren

Kwaadaardige aanvallen zoals cross-site scripting (XSS) of SQL-injectie vinden vaak plaats via gebruikersinvoer. Daarom is het belangrijk om gebruikersinvoer te valideren en te zuiveren. Je kunt validatie uitvoeren aan de hand van een vooraf gedefinieerde set regels. Je kunt er bijvoorbeeld voor zorgen dat de e-mailadressen overeenkomen met het verwachte formaat. Je kunt ook schadelijke tekens verwijderen om gegevens te zuiveren met behulp van PHP's ingebouwde functies zoals filter_var ( ). Je kunt deze code volgen

**$stmt = $conn-> prepare ("SELECT * FROM users WHERE email = :email") ; ** **$stmt-> bindParam (' :email', $email, PDO :: PARAM_STR) ; ** **$stmt->execute ( ) ;**3. Volledige verificatie en autorisatie uitvoeren

Voor het beveiligen van PHP applicaties is volledige autorisatie en authenticatie vereist. Van de vele methoden om toegangscontrole en het aanmelden van gebruikers te beheren, kun je de bescherming van deze systemen waarborgen door wachtwoorden op te slaan met PHP's functie password_hash ( ). Bovendien kun je met SameSite en HTTP-only cookies sessiegegevens beschermen. Het beperken van ongeautoriseerde toegang tot gevoelige gegevens is een andere manier om je apps te beschermen.

Volg deze code:

**// Voorbeeld van wachtwoordhashen ** **$password = password_hash ('userpassword' , PASSWORD_DEFAULT) ; ** **// Wachtwoord verifiëren ** **if (password_verify ('userpassword' , $hashedPassword )) { ** **} anders { ** ** echo "Ongeldig wachtwoord." ; ** **}**4. Beveiligingsmaatregelen aannemen voor het uploaden van bestanden

In PHP-applicaties leiden bestandsuploads ook tot veelvoorkomende cyberaanvallen. Kwaadaardige bestanden kunnen worden geüpload en op deze manier kunnen de kwetsbaarheden van uw website worden uitgebuit. Controleer voor het uploaden of de gewenste bestanden geldig zijn om te uploaden en voldoen aan de criteria voor bestandsgrootte. Om te voorkomen dat bestanden worden overschreven, kunt u ook de naam wijzigen van bestanden die al zijn geüpload.

**Als ($_FILES [ 'userfile' ] [ 'size'] > 2000000) { ** ** echo "Bestand is te groot." ; ** **} elseif (!in_array ($ file_ extension, [ 'jpg' , 'png' ])) { ** ** echo "Ongeldig bestandstype." ; ** **} anders { ** ** // het bestand verwerken ** **}**5. HTTPS gebruiken voor veilige gegevensoverdracht

Om de communicatie tussen de browsers van gebruikers en je webserver veilig te houden, is het gebruik van HTTPS een goede optie. Het beschermt je gegevens tegen aanvallen van het type man-in-the-middle. Voor een versleutelde communicatie kun je een SSL-certificaat op je server installeren. Om onversleutelde communicatie te voorkomen, kun je het HTTP-verkeer ook omleiden naar HTTPS. Deze PHP beveiligingspraktijk zorgt er ook voor dat cookies via HTTPS worden verzonden.

6. Gegevens controleren op bescherming tegen XSS

Met behulp van een andere PHP-functie 'htmlspecialchars( )' kun je door gebruikers gegenereerde inhoud coderen voordat je deze op webpagina's weergeeft:

Echo htmlspecialchars ( $userInput, ENT_QUOTES, 'UTF-8' ) ;

Ook moeten de juiste escaping-technieken worden gebruikt in plaats van gebruikersinvoer direct in te voegen in HTML-attributen of JavaScript-code.

7. Monitoring en logging implementeren

Als je belangrijke beveiligingsgebeurtenissen wilt vastleggen, zoals verdachte activiteiten en mislukte aanmeldpogingen, dan kun je dat doen door gedetailleerde logging in te stellen. Door foutlogging, een van de andere best practices voor PHP beveiliging, kun je fouten vastleggen die verantwoordelijk zijn voor kwetsbaarheden.

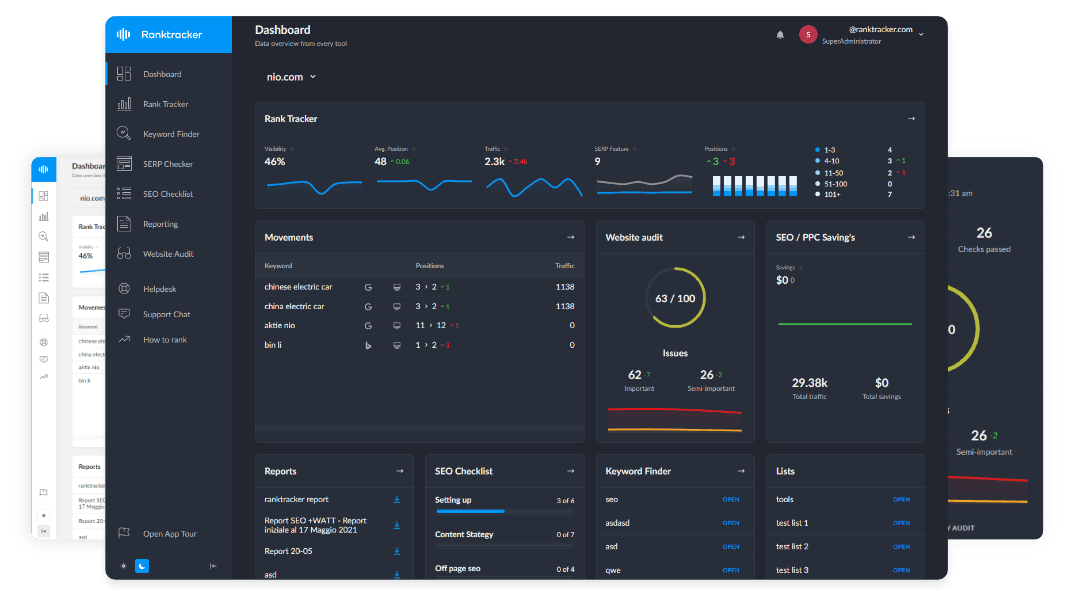

Het alles-in-één platform voor effectieve SEO

Achter elk succesvol bedrijf staat een sterke SEO-campagne. Maar met talloze optimalisatietools en -technieken om uit te kiezen, kan het moeilijk zijn om te weten waar te beginnen. Nou, vrees niet meer, want ik heb precies het ding om te helpen. Ik presenteer het Ranktracker alles-in-één platform voor effectieve SEO

We hebben eindelijk de registratie voor Ranktracker helemaal gratis geopend!

Maak een gratis account aanOf log in met uw gegevens

Bovendien kun je ook overwegen om een intrusion detection system (IDS) te gebruiken om je webapplicaties te evalueren en audit trails bij te houden voor gebruikersacties die gevoelige gegevens beïnvloeden, zoals wijzigingen in financiële informatie of gebruikersgegevens.

8. Codebeveiliging garanderen door PHP-ontwikkelaars

Gebrek aan bewustzijn of slechte codeerpraktijken leiden meestal tot zwakke plekken in de beveiliging. Om dergelijke problemen te voorkomen, kunt u overwegen om deskundige PHP ontwikkelaars in te huren die een diepgaand begrip en kennis hebben van PHP best practices voor beveiliging. Zij kunnen ervoor zorgen dat uw code vanaf het begin veilig is.

Ze kunnen ook onbevooroordeelde beveiligingsaudits uitvoeren om fouten in uw PHP-webapplicaties aan te wijzen en mogelijke verbeteringen voor te stellen. Toepassingen die door ervaren PHP-ontwikkelaars zijn gemaakt, zijn schaalbaar en kunnen u helpen bij het beheren van meer online verkeer. Naast PHP worden ook andere talen zoals JavaScript aanbevolen voor de ontwikkeling van webapplicaties, maar als we PHP vs JavaScript vergelijken, is de laatste geschikter voor het beveiligen van de client-side omgeving.

Inpakken

Het continue proces van het onderhouden van PHP beveiliging vereist constante aandacht voor detail. Met behulp van PHP best practices voor beveiliging zoals regelmatige updates, schone gebruikersinvoer, authenticatie en autorisatie, speciale beveiligingsmaatregelen voor het uploaden van bestanden en nog veel meer kunt u het risico op cyberaanvallen aanzienlijk verkleinen. Op deze manier kunnen uw webapplicaties en websites die zijn ontworpen met PHP scripttaal worden beveiligd tegen allerlei veelvoorkomende kwetsbaarheden. Bovendien is het overwegen van professionele hulp een andere aanbevolen manier om PHP best practices te implementeren.