Pendahuluan

Sebagian besar serangan terhadap WordPress bukanlah ulah seseorang yang menargetkan situs Anda. Biasanya, serangan tersebut dilakukan oleh bot otomatis yang memindai internet untuk mencari titik lemah umum, seperti plugin yang sudah usang, kata sandi login yang lemah, atau pengaturan yang dibiarkan terbuka. Jika situs Anda terlihat mudah diretas, bot mungkin mulai mencoba menyerang dalam hitungan menit.

Anda tidak perlu memiliki keahlian insinyur keamanan untuk melindunginya. Anda hanya memerlukan beberapa perlindungan dasar yang bekerja secara sinergis. Amankan pengaturan WordPress yang penting. Tambahkan aturan server. Pastikan semuanya selalu diperbarui. Jadikan pencadangan dan pemantauan sebagai hal yang wajib. Anda akan mendeteksi masalah lebih awal dan pulih dengan cepat, bukan baru menyadari kerusakan berminggu-minggu kemudian.

Panduan ini tetap praktis. Kami mulai dengan dasar-dasar yang berdampak besar, lalu beralih ke penguatan yang lebih mendalam.

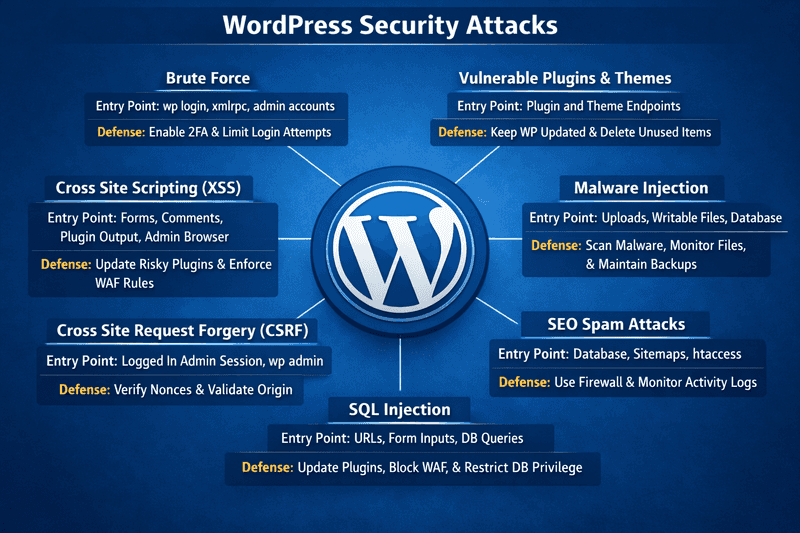

Serangan Keamanan Umum pada Situs WordPress {#serangan-keamanan-umum-pada-situs-wordpress}

Sebagian besar serangan WordPress mengikuti pola yang sudah umum. Bot akan menguji titik masuk yang umum terlebih dahulu, kemudian beralih ke apa pun yang paling mudah dieksploitasi.

Berikut adalah risiko paling umum yang akan Anda temui di situs WordPress yang sebenarnya.

Brute Force {#brute-force}

Brute force berhasil karena mudah diotomatisasi dan masih memberikan hasil. Alih-alih menebak satu kata sandi, bot mencoba ribuan nama pengguna dan kata sandi per menit di halaman login. Credential stuffing bahkan lebih efektif karena menggunakan kredensial yang bocor dari pelanggaran keamanan lain. Jika kredensial yang bocor cocok, akses admin langsung diperoleh.

Saat hal itu terjadi, Anda akan melihat lonjakan lalu lintas, pengalihan berulang, dan banyak kegagalan login di log otentikasi plugin atau server. Bahkan tanpa adanya pelanggaran, hal ini membebani CPU, memperlambat situs Anda, dan membanjiri log Anda.

Plugin dan Tema yang Rentan {#vulnerable-plugins-and-themes}

Masalah inti WordPress memang terjadi, tetapi plugin dan tema biasanya merupakan masalah sebenarnya. Penyerang menargetkan keduanya karena deteksi versi mudah dilakukan dan kode eksploitasi menyebar dengan cepat.

Platform Lengkap untuk SEO yang Efektif

Di balik setiap bisnis yang sukses adalah kampanye SEO yang kuat. Namun dengan banyaknya alat dan teknik pengoptimalan yang dapat dipilih, mungkin sulit untuk mengetahui dari mana harus memulai. Nah, jangan takut lagi, karena saya punya hal yang tepat untuk membantu. Menghadirkan platform lengkap Ranktracker untuk SEO yang efektif

Kami akhirnya membuka pendaftaran ke Ranktracker secara gratis!

Buat akun gratisAtau Masuk menggunakan kredensial Anda

Tanda-tanda peringatan termasuk plugin yang ditinggalkan, salinan gratis dari alat premium, dan pembaruan yang tertunda. Dampaknya berkisar dari eksekusi kode jarak jauh hingga pencurian basis data dan penyisipan spam SEO.

Injeksi Malware {#malware-injection}

Malware sering bersembunyi di tempat-tempat yang dapat ditulis atau terlewatkan. Itu bisa berupa skrip berbahaya yang ditempatkan di wp-content/uploads/, file plugin yang diam-diam dimodifikasi dengan kode PHP yang berantakan, atau kode yang disuntikkan ke database sehingga menyebar melalui templat atau posting.

Tanda-tanda khasnya meliputi pengalihan khusus seluler, pengguna admin misterius, pekerjaan cron yang aneh, tugas terjadwal yang tidak biasa, lonjakan permintaan keluar, serta peringatan penyalahgunaan Search Console atau host. Hal ini sering kali menyebabkan infeksi berulang, spam, dan risiko masuk daftar hitam.

Serangan Spam SEO {#seo-spam-attacks}

Spam SEO tidak selalu terlihat oleh manusia. Penyerang menambahkan tautan tersembunyi, halaman spam, atau konten yang hanya terlihat oleh crawler. Mereka mungkin menyisipkan spam ke dalam database, menambahkan peta situs yang tidak sah, atau mengubah file .htaccess untuk menampilkan konten berbeda kepada bot.

Petunjuk pertama biasanya muncul di hasil pencarian: URL terindeks yang aneh dan penurunan lalu lintas yang tiba-tiba. Domain Anda mulai mendapat peringkat untuk spam, dan halaman asli kehilangan visibilitas. Pembersihan membutuhkan waktu lebih lama karena spam sering tersebar di seluruh database.

Injeksi SQL {#sql-injection}

Injeksi SQL terjadi ketika plugin atau kode khusus mengirimkan data yang tidak aman ke basis data. Tanda-tanda umum termasuk string kueri URL yang aneh, peringatan SQLi dalam log firewall, dan lonjakan beban basis data yang tiba-tiba. Hal ini dapat menyebabkan pencurian data, perubahan konten, dan akses yang terus-menerus jika penyerang mengubah pengguna atau pengaturan.

Cross-Site Request Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) terjadi ketika Anda masuk ke WordPress dan sebuah plugin tidak menjalankan pemeriksaan keamanan yang tepat. Seorang penyerang dapat menipu Anda untuk mengklik tautan yang memicu tindakan seperti membuat pengguna, mengubah email, atau memperbarui pengaturan.

Tanda bahaya adalah perubahan admin apa pun yang terjadi tepat setelah klik dan Anda tidak bermaksud melakukannya. Log mungkin masih terlihat normal karena berjalan melalui sesi Anda, tetapi hal ini dapat diam-diam mengubah izin dan menyebabkan pengambilalihan.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) terjadi ketika sebuah plugin atau tema menampilkan konten pengguna tanpa membersihkannya terlebih dahulu. Stored XSS lebih berbahaya karena kode berbahaya disimpan dan dapat dijalankan nanti, bahkan di area admin, sehingga penyerang dapat mengubah pengaturan, menambahkan pengguna, atau menginstal plugin.

Anda mungkin melihat skrip aneh di postingan atau pengaturan, pengalihan khusus login, atau perubahan yang tidak Anda buat. Hal ini dapat menyebabkan sesi dibajak dan infeksi yang terus-menerus tersimpan di database.

Dasar-dasar Keamanan {#baseline-security-essentials}

Mulailah dengan hal-hal dasar yang menghilangkan titik masuk yang mudah dan membuat pengaturan Anda lebih sulit untuk diretas secara default.

Pilih Hosting WordPress yang Aman {#choose-a-secure-wordpress-hosting}

Anda dapat memperkuat WordPress namun tetap mengalami masalah akibat hosting yang lemah. Hosting mengontrol lingkungan tempat situs Anda berjalan, dan lingkungan tersebut sangat memengaruhi keamanan.

Berikut adalah hal-hal yang harus dimiliki oleh hosting yang berfokus pada keamanan.

- Isolasi dan pengaturan default yang aman

Jika situs Anda berada di server yang padat di mana akun-akun dapat saling memengaruhi, Anda sudah menghadapi risiko tambahan sejak awal. Carilah isolasi akun yang kuat, izin file yang masuk akal, dan pengaturan yang tidak membiarkan layanan berisiko terbuka secara default.

- Perlindungan tingkat server

Host yang andal menangani aturan firewall, penyaringan bot, penambalan keamanan, dan konfigurasi yang diperkuat. Anda tidak perlu masuk ke server dan menyesuaikan pengaturan hanya untuk menjadikannya cukup aman.

- Cadangan dan pemulihan cepat

Saat terjadi masalah, kecepatan sangat penting. Pencadangan otomatis dan pemulihan cepat menyelamatkan bisnis Anda.

- Visibilitas

Log akses, log kesalahan, dan metrik kinerja membantu Anda mendeteksi aktivitas brute force, masalah PHP, dan lonjakan sumber daya sebelum menyebabkan gangguan layanan.

- SSL

Sertifikat SSL mengenkripsi login dan sesi sehingga data tetap privat selama pengiriman. Hosting yang aman memudahkan pengaturan sertifikat dan rotasi otomatis untuk menghindari masalah kedaluwarsa.

Platform Lengkap untuk SEO yang Efektif

Di balik setiap bisnis yang sukses adalah kampanye SEO yang kuat. Namun dengan banyaknya alat dan teknik pengoptimalan yang dapat dipilih, mungkin sulit untuk mengetahui dari mana harus memulai. Nah, jangan takut lagi, karena saya punya hal yang tepat untuk membantu. Menghadirkan platform lengkap Ranktracker untuk SEO yang efektif

Kami akhirnya membuka pendaftaran ke Ranktracker secara gratis!

Buat akun gratisAtau Masuk menggunakan kredensial Anda

Pada platform WordPress yang dikelola, banyak perlindungan sudah tersedia untuk menghentikan ancaman umum sebelum mencapai WordPress. Misalnya, hosting terkelola Cloudways mencakup fitur keamanan tingkat platform seperti firewall, pencadangan otomatis, add-on WAF opsional, dan SafeUpdates. Meskipun demikian, Anda tetap bertanggung jawab atas pembaruan dan kontrol akses, tetapi Anda memulai dari fondasi yang lebih aman.

Cloudways juga menawarkan migrasi situs web dengan bantuan ahli, dan migrasi pertama disertakan tanpa biaya.

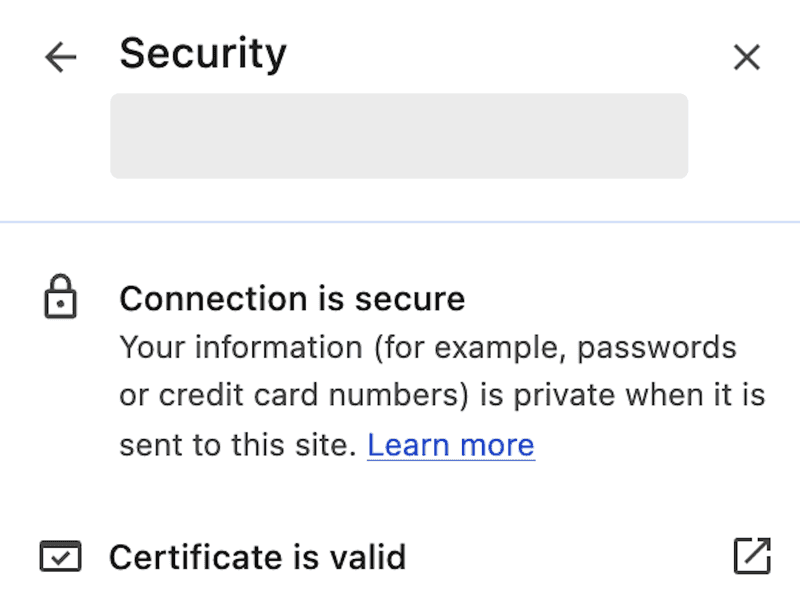

Pasang Sertifikat SSL {#install-an-ssl-certificate}

Pernah memperhatikan ikon gembok kecil di sebelah URL situs web? Itu berarti situs Anda menggunakan HTTPS. Hal ini memberi tahu pengunjung bahwa koneksi situs Anda aman dan data mereka terlindungi. Tanpa itu, peretas dapat menyadap detail sensitif seperti informasi login atau data pembayaran.

SSL (Secure Sockets Layer) mengenkripsi data antara situs web Anda dan pengunjungnya. Ini melindungi lalu lintas tersebut sehingga kata sandi dan data pelanggan tidak dikirim dalam teks biasa. Baik Anda menjalankan blog, toko, atau portofolio, memasang sertifikat SSL bukan lagi pilihan; ini sangat penting.

Pilih opsi SSL Anda

Sebagian besar penyedia hosting menawarkan opsi SSL gratis yang dapat Anda aktifkan hanya dengan beberapa klik. Di Cloudways, Anda dapat mengaktifkan sertifikat Let’s Encrypt gratis langsung dari platform.

Jika Anda memerlukan sertifikat yang difokuskan pada bisnis atau validasi tertentu, Anda juga dapat membelinya dari penyedia seperti DigiCert atau Sectigo.

Buat CSR

Certificate Signing Request (CSR) adalah permintaan yang dikirimkan server Anda ke penyedia sertifikat. Biasanya, Anda akan melihat opsi Generate CSR di dalam dasbor hosting Anda.

Tambahkan informasi dasar seperti domain, nama organisasi, dan lokasi, lalu buat CSR. Penyedia Anda akan menggunakannya untuk menerbitkan sertifikat.

Verifikasi kepemilikan domain

Sebelum sertifikat diterbitkan, Anda harus membuktikan bahwa Anda adalah pemilik domain tersebut. Tergantung pada penyedia layanannya, hal ini biasanya dilakukan dengan salah satu cara berikut: mengonfirmasi email verifikasi, menambahkan catatan DNS, atau mengunggah file verifikasi berukuran kecil. Setelah pemeriksaan tersebut lulus, sertifikat akan diterbitkan.

Pasang sertifikat

Pasang atau unggah sertifikat di dasbor hosting Anda. Cari bagian seperti Manajemen SSL atau Pengaturan Keamanan, lalu ikuti petunjuk untuk menautkannya ke domain yang tepat.

Paksa HTTPS

Setelah SSL terpasang, pastikan semua lalu lintas diarahkan ke HTTPS secara default. Ini memastikan pengunjung selalu mengakses versi aman situs Anda.

Anda dapat melakukannya dengan plugin seperti Really Simple SSL, atau Anda dapat menerapkan HTTPS untuk dasbor admin WordPress dengan pengaturan ini di wp-config.php:

Perbarui tautan internal

Jika situs Anda masih merujuk ke URL HTTP lama di pengaturan atau database, browser mungkin menampilkan peringatan konten campuran. Perbarui tautan internal tersebut agar semuanya dimuat melalui HTTPS.

Selain keamanan, SSL membangun kepercayaan dan dapat membantu SEO. Ini adalah peningkatan cepat yang menunjukkan kepada pengunjung bahwa Anda menganggap privasi dengan serius.

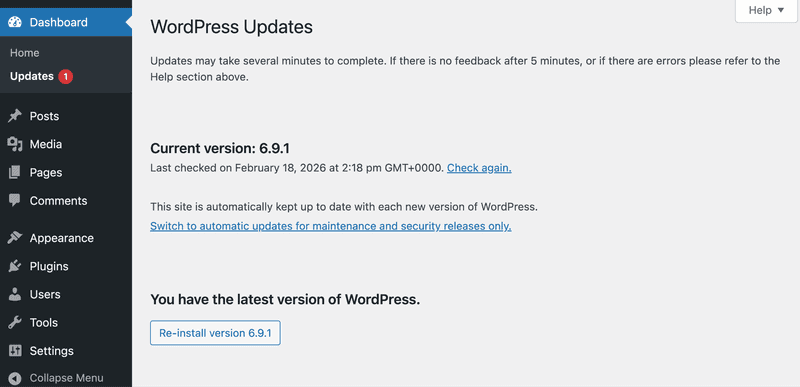

Selalu perbarui WordPress, Tema, dan Plugin {#keep-wordpress-themes-and-plugins-updated}

Pembaruan adalah keamanan. Sebagian besar rilis memperbaiki celah yang diketahui. Begitu kerentanan dipublikasikan, bot akan memindai situs yang masih menggunakan versi lama, dan jendela itulah tempat infeksi terjadi.

Perbarui Inti WordPress

Pembaruan inti sering kali mencakup perbaikan keamanan, bahkan jika rilisnya terlihat kecil.

Ikuti langkah-langkah berikut untuk memperbarui inti WordPress:

- Buka dasbor admin WordPress → Pembaruan.

- Di bawah WordPress, klik Perbarui Sekarang jika pembaruan tersedia.

- Setelah selesai, buka situs Anda dan pastikan situs tersebut dimuat dan Anda dapat masuk.

Rutinitas pembaruan yang praktis

- Aktifkan pembaruan otomatis setidaknya untuk versi minor.

- Gunakan staging untuk pembaruan besar.

- Sisihkan waktu pemeliharaan bulanan untuk penambalan dan pemeriksaan regresi.

Jika Anda memilih platform hosting seperti Cloudways, fitur SafeUpdates menjadwalkan pembaruan inti WordPress, plugin, dan tema melalui alur kerja pencadangan dan staging sebelum menerapkan perubahan ke produksi.

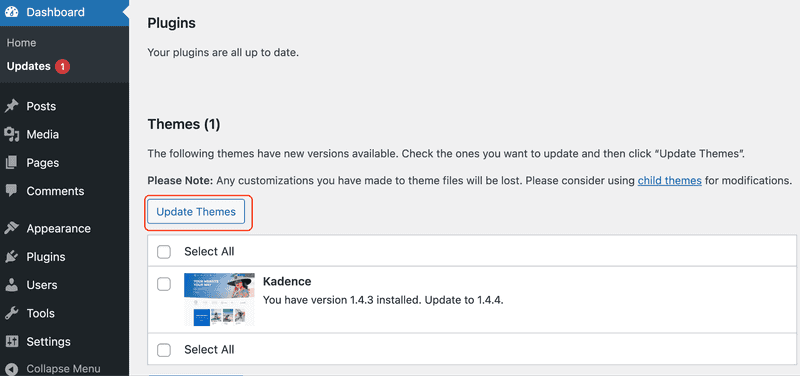

Perbarui Tema

Ikuti langkah-langkah berikut untuk memperbarui tema WordPress:

- Buka dasbor admin WordPress → Pembaruan.

- Jika pembaruan tema tercantum di sana, centang kotak centang, lalu klik Perbarui Tema.

- Setelah selesai, periksa apakah beranda, menu, dan halaman utama dimuat dengan benar.

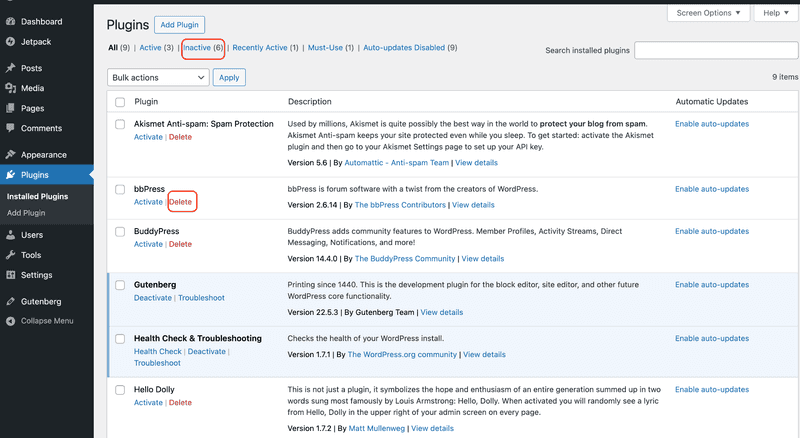

Hapus plugin dan tema yang tidak digunakan

Plugin dan tema yang tidak aktif tetap ada di server Anda. Hapuslah untuk mengurangi risiko keamanan dan memperkecil area serangan.

Daftar periksa pembersihan:

- Hapus plugin dan tema yang tidak digunakan. Menonaktifkan plugin atau tema akan meninggalkan file-file sisa.

- Uji penghapusan terlebih dahulu di staging, terutama untuk plugin yang terkait dengan formulir, caching, SEO, atau e-commerce.

- Simpan hanya tema yang aktif dan satu cadangan.

- Setelah pembersihan, pastikan login, formulir, checkout, dan pencarian berfungsi.

- Tinjau plugin dan tema yang terpasang setiap bulan.

Ikuti langkah-langkah berikut untuk menghapus plugin WordPress yang tidak digunakan:

- Di dasbor admin WordPress, buka Plugins → Plugins yang Terpasang.

- Temukan plugin yang tidak Anda perlukan.

- Klik Nonaktifkan. Opsi Hapus akan muncul setelah ini.

- Klik Hapus dan konfirmasi jika diminta.

Selanjutnya, ikuti langkah-langkah berikut untuk menghapus tema yang tidak digunakan:

- Di dasbor admin WordPress, buka Tampilan → Tema.

- Klik tema yang tidak Anda perlukan.

- Klik Hapus dan konfirmasi jika diminta.

Pilih tema dan plugin yang terpercaya

Tidak semua plugin layak dipercaya, meskipun fiturnya terlihat hebat. Carilah plugin yang memiliki pembaruan terbaru secara teratur, dokumentasi yang jelas, dukungan aktif, dan kompatibilitas dengan versi WordPress terkini.

Pemeriksaan singkat sebelum menginstal:

- Hindari plugin dan tema yang sudah tidak terawat.

- Hindari plugin dan tema yang telah dimodifikasi.

- Berhati-hatilah dengan unduhan di luar marketplace kecuali Anda mempercayai penjualnya.

- Lewati apa pun yang belum diperbarui baru-baru ini atau tidak secara jelas mendukung versi WordPress Anda saat ini.

Operasi Keamanan Praktis {#practical-security-operations}

Ini adalah langkah-langkah rutin yang mengurangi risiko sehari-hari, meminimalkan gangguan bot, dan membantu Anda mendeteksi masalah sejak dini.

Penyerang mengincar halaman login karena halaman tersebut mudah ditebak dan selalu dapat diakses. Amankan titik masuk admin agar bot menemui hambatan dan kata sandi yang dicuri tidak langsung memberikan akses.

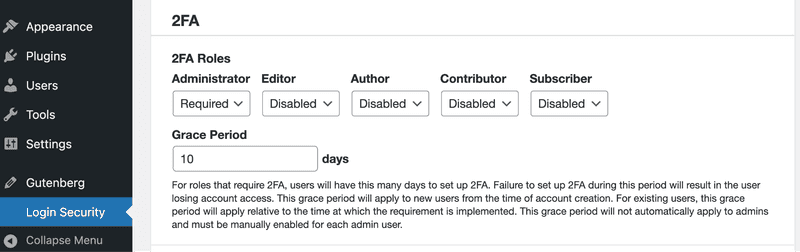

Gunakan Otentikasi Dua Faktor {#use-two-factor-authentication}

Otentikasi dua faktor menghentikan sebagian besar serangan credential stuffing dan pengambilalihan akun akibat penggunaan ulang kredensial. Mengaktifkannya untuk akun admin akan memblokir login bahkan ketika kata sandi dicuri.

Untuk mengaktifkan 2FA di situs WordPress Anda, pilih plugin 2FA yang terpercaya dan aplikasi otentikator di ponsel Anda. Pilihan plugin 2FA yang umum antara lain miniOrange 2FA, WP 2FA, Wordfence Login Security, dan Two Factor.

Aktifkan otentikasi dua faktor:

- Di dasbor WordPress Anda, buka Plugins → Add New.

- Cari plugin 2FA, lalu Instal dan Aktifkan.

- Buka menu plugin dari bilah sisi kiri, biasanya di bawah Keamanan atau sebagai item tersendiri.

- Cari Two-Factor Authentication atau 2FA, lalu pilih aplikasi Authenticator.

- Pindai kode QR di aplikasi autentikator Anda atau masukkan kunci pengaturan.

- Masukkan kode satu kali untuk konfirmasi, lalu klik Aktif kan.

- Unduh kode pemulihan dan simpan di pengelola kata sandi Anda.

Wajibkan 2FA untuk peran admin:

- Buka pengaturan plugin, biasanya di bawah Pengaturan atau Keamanan → 2FA.

- Aktifkan " Wajibkan 2FA".

- Terapkan ini untuk peran Administrator dan Editor, serta tambahkan Manajer Toko jika Anda mengelola toko e-commerce.

- Simpan perubahan setelah Anda mendaftarkan setidaknya dua akun admin di perangkat yang berbeda.

Ubah URL Login Default {#change-the-default-login-url}

Sebagian besar situs WordPress menggunakan URL default yang sama: /wp-login.php untuk login dan /wp-admin/ untuk dasbor admin. Bot mengetahui URL ini, sehingga mereka terus mencoba URL tersebut berulang kali.

Mengubah URL login tidak akan menghentikan penyerang yang gigih, tetapi dapat mengurangi spam login otomatis dan upaya brute force.

Ikuti langkah-langkah berikut untuk mengubah URL login default di WordPress:

- Buka Plugins → Add New.

- Instal plugin pengubah URL login, lalu aktifkan.

- Buka pengaturan plugin di bawah Pengaturan atau Keamanan.

- Tentukan URL Login baru dan Simpan Perubahan.

- Keluar dan uji URL baru di jendela penyamaran.

Gunakan Nama Pengguna Admin yang Unik {#use-a-unique-admin-username}

** **“admin” adalah tebakan pertama dalam setiap daftar serangan brute force. Menggunakannya memberi penyerang setengah dari apa yang mereka butuhkan.

Ikuti langkah-langkah berikut untuk menggunakan nama pengguna admin yang unik di WordPress:

- Buka Pengguna → Tambah Baru.

- Buat pengguna baru dengan nama pengguna yang unik. Jangan gunakan nama domain, nama merek, atau awalan email Anda.

- Tetapkan peran menjadi Administrator, lalu buat akun tersebut.

- Keluar dan masuk kembali dengan pengguna admin baru.

- Buka Pengguna → Semua Pengguna.

- Cari akun admin lama dan ubah perannya menjadi yang lebih rendah atau hapus akun tersebut. Jika Anda menghapusnya, alihkan kontennya ke admin baru saat WordPress meminta Anda.

Batasi Upaya Login {#limit-login-attempts}

Jangan biarkan bot mencoba kata sandi tanpa batas. Setelah beberapa kali upaya yang gagal, blokir IP tersebut untuk sementara waktu.

Opsi mudah terlebih dahulu

- Pasang plugin yang menangani pembatasan laju seperti Wordfence, Limit Login Attempts Reloaded, atau Loginizer.

- Aktifkan pembatasan laju di dasbor firewall penyedia hosting Anda jika tersedia.

Konfigurasi server lanjutan

Contoh pembatasan laju Nginx (disarankan jika Anda mengontrol konfigurasi Nginx):

Tambahkan ini di konteks HTTP Nginx Anda:

Kemudian tambahkan batasan untuk titik akhir login di dalam blok server Anda:

Tips: Tingkatkan nilai “rate” atau “burst” jika pengguna sah terblokir. Lakukan pengujian secara menyeluruh.

Gunakan Kata Sandi Admin yang Kuat {#use-strong-admin-passwords}

Kata sandi admin tidak perlu mudah diingat. Kata sandi tersebut harus sulit ditebak. Gunakan pengelola kata sandi untuk membuat kata sandi yang panjang dan acak, serta pastikan setiap akun admin memiliki kata sandi yang unik. Dengan begitu, jika satu layanan diretas, akses admin WordPress Anda tidak akan ikut terganggu.

Tips konfigurasi:** **

- Nonaktifkan penggunaan ulang kata sandi dalam kebijakan organisasi Anda jika memungkinkan.

- Segera ubah kata sandi admin saat seorang anggota tim keluar.

Ikuti langkah-langkah berikut untuk mengubah kata sandi admin di WordPress:

- Buka Pengguna → Semua Pengguna.

- Edit pengguna admin.

- Klik Tetapkan Kata Sandi Baru, lalu Perbarui Pengguna.

Gunakan Plugin Keamanan WordPress yang Direkomendasikan {#use-recommended-wordpress-security-plugins}

Plugin keamanan tidak akan menyelesaikan semuanya, tetapi dapat memberikan perlindungan cepat dan visibilitas yang jauh lebih baik. Anda membutuhkan log yang benar-benar dapat digunakan saat ada yang tampak mencurigakan.

Plugin keamanan yang baik mencakup:

- Pemantauan integritas file untuk mendeteksi perubahan yang tidak terduga

- Perlindungan login dan penerapan 2FA

- Pemindaian malware dengan jalur pembersihan dan pemulihan yang jelas

- Peringatan dan log audit yang benar-benar dapat Anda tinjau

- Aturan firewall dasar

Setelah Anda tahu apa yang Anda cari, instal salah satu plugin terkemuka seperti Wordfence, Sucuri, atau All In One WP Security. Alat-alat ini menambahkan perlindungan login, deteksi perubahan file, dan log, serta dapat memblokir banyak gangguan eksploitasi umum, termasuk upaya brute force.

Ikuti langkah-langkah berikut untuk menginstal plugin keamanan WordPress:

- Buka Plugins → Add New.

- Cari plugin keamanan.

- Klik Instal Sekarang, lalu Aktifkan.

- Buka plugin tersebut dari bilah sisi kiri dan jalankan wizard pengaturannya, jika ada.

Tips pengaturan:

- Gunakan satu plugin keamanan utama untuk menghindari konflik dan duplikasi.

- Nonaktifkan fitur yang tidak akan Anda gunakan, terutama pemindaian yang memakan banyak sumber daya pada situs yang sibuk.

- Jika penyedia hosting Anda menyediakan fitur pembatasan kecepatan atau pemblokiran, gunakan fitur tersebut untuk melindungi situs dari serangan brute force jika memungkinkan.

Pemecahan masalah:

- Jika Anda diblokir dari panel admin WordPress, periksa aturan firewall dan kurangi pengaturan mode ketat terlebih dahulu.

- Masukkan IP Anda ke daftar putih agar tim Anda sendiri tidak terkunci.

- Periksa log sebelum menonaktifkan perlindungan agar Anda dapat mengetahui apa yang memicu pemblokiran.

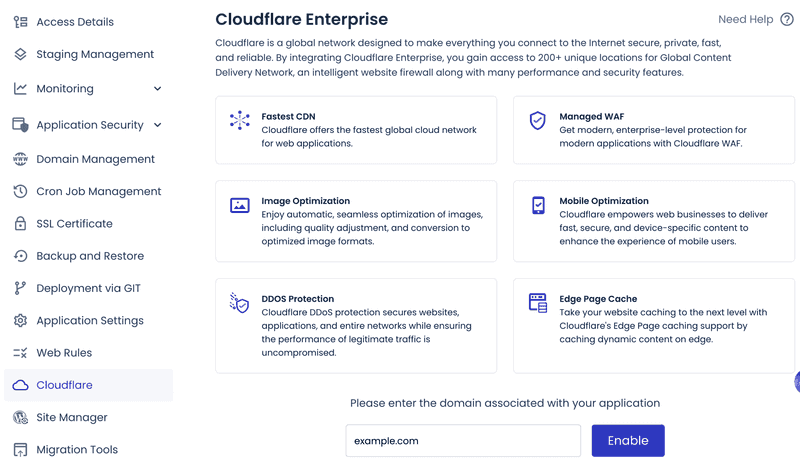

Gunakan Firewall dan Pemindaian Malware {#use-a-firewall-and-malware-scanning}

Firewall menghentikan serangan sebelum mencapai WordPress. Pemindaian malware kemudian memeriksa file dan database Anda untuk mendeteksi adanya gangguan.

Jika Anda tidak mengontrol konfigurasi server, gunakan dasbor firewall penyedia hosting Anda atau plugin keamanan seperti Wordfence atau Sucuri untuk membatasi frekuensi login dan membatasi atau memblokir XML-RPC.**

Pengaturan Firewall

Gunakan lapisan. WAF di tepi, aturan server untuk lalu lintas yang menyalahi aturan, dan pemindaian malware untuk pembersihan.

Pada platform terkelola, Anda dapat mengaktifkan Web Application Firewall bawaan dengan pemblokiran IP atau negara. Misalnya, Cloudways menawarkan add-on Cloudflare Enterprise opsional untuk penyaringan tepi dan perlindungan bot.

Pemindaian malware

Pindai perubahan file yang tidak terduga dan injeksi basis data (tautan spam, skrip tersembunyi).

Jadwalkan pemeriksaan rutin untuk:

- Modifikasi file dan kode PHP yang tidak dikenal di wp-content/uploads

- Spam database atau kode yang disisipkan

- Tugas cron yang mencurigakan dan koneksi keluar

Cloudways menyediakan add-on Perlindungan Malware yang didukung oleh Imunify360 untuk pemindaian tingkat server dan pembersihan otomatis.

Ikuti langkah-langkah berikut untuk membersihkan malware dari WordPress:

- Aktifkan mode pemeliharaan.

- Identifikasi titik masuk (plugin yang rentan, kredensial yang lemah).

- Ganti semua kunci rahasia (kata sandi admin/DB, salt, kunci SSH).

- Pulihkan dari cadangan yang bersih.

- Perbaiki akar masalah sebelum diluncurkan.

Penguatan Teknis Lanjutan {#advanced-technical-hardening}

Penguatan teknis tingkat lanjut adalah langkah untuk memperketat pengaturan WordPress Anda melampaui hal-hal dasar. Langkah-langkah ini berfokus pada konfigurasi, kontrol server, dan kebijakan akses yang mengurangi risiko paparan dan membatasi kerusakan jika login atau plugin disusupi.

Amankan file wp-config.php {#secure-the-wp-config-php-file}

File wp-config.php berisi kredensial database dan kunci rahasia. Perlakukan file ini seperti brankas kunci.

Tetapkan izin yang ketat menggunakan perintah berikut:

chmod 400 wp-config.php.

Ini mencegah pengguna dan proses lain membaca atau mengubah berkas tersebut. Gunakan 440 jika server web Anda memerlukan akses baca grup.

Jika situs tidak berfungsi dengan izin 400, ubah menjadi 440 dan pastikan kepemilikan grup sesuai dengan akun yang digunakan oleh server web Anda.

Untuk perlindungan ekstra, jika pengaturan Anda mengizinkannya, pindahkan wp-config.php satu tingkat di atas direktori root web. WordPress tetap akan memuatnya secara otomatis.

Batasi peran dan izin pengguna {#limit-user-roles-and-permissions}

Berikan izin hanya kepada pengguna sesuai kebutuhan mereka (prinsip hak akses minimal). Hal ini mencegah akun yang diretas mengambil alih seluruh situs Anda.

Ikuti langkah-langkah berikut untuk membatasi peran dan izin pengguna di WordPress:

- Buka Pengguna → Semua Pengguna.

- Klik pengguna yang ingin Anda tinjau.

- Di menu tarik-turun Peran, pilih peran terendah yang mereka butuhkan, misalnya, Pelanggan, Kontributor, Penulis, atau Editor.

- Klik Perbarui Pengguna.

Ulangi langkah ini untuk setiap akun dengan peran Administrator dan turunkan peran siapa pun yang tidak membutuhkannya. Hapus atau nonaktifkan akun yang tidak aktif dan tidak digunakan lagi.

Jika Anda memerlukan akses khusus, gunakan peran khusus dan tinjau kapabilitasnya sebelum menetapkannya. Audit peran setiap tiga bulan dan hapus akses admin yang tidak diperlukan. Hal ini membatasi apa yang dapat dilakukan penyerang dengan login yang dicuri.

Nonaktifkan pengeditan file dari dasbor {#disable-file-editing-from-the-dashboard}

Nonaktifkan editor tema dan plugin bawaan. Dengan cara ini, akun admin yang disusupi tidak dapat dengan cepat memasukkan kode berbahaya ke dalam file situs Anda.

Ikuti langkah-langkah berikut untuk menonaktifkan pengeditan file dari dasbor WordPress:

- Hubungkan ke situs Anda menggunakan SFTP atau pengelola file penyedia hosting Anda.

- Edit wp-config.php di direktori root WordPress dan tambahkan:

- Simpan berkas tersebut.

- Periksa Tampilan di panel admin WordPress. Editor Tema menghilang. Editor Plugin juga menghilang.

Jika tim Anda mengandalkan pengeditan dasbor, pindahkan alur kerja tersebut ke penerapan berbasis Git atau SFTP dengan akun terbatas.

Nonaktifkan XML-RPC {#disable-xml-rpc}

XML-RPC adalah titik masuk umum untuk serangan brute force dan penyalahgunaan pingback. Blokir di tingkat WordPress atau server.

Opsi A: Nonaktifkan di WordPress

- Tambahkan kode berikut ke functions.php atau plugin kustom:

- Simpan berkas tersebut.

- Buka endpoint xmlrpc.php di browser Anda dengan mengunjungi https://yourdomain.com/xmlrpc.php Anda akan melihat pesan XML-RPC umum, tetapi permintaan XML-RPC tidak akan berfungsi lagi.

Ini menonaktifkan XML-RPC di lapisan WordPress. Titik akhir xmlrpc.php masih dapat diakses, jadi untuk perlindungan penuh dan mengurangi beban, blokir di server web atau WAF.

Opsi B: Blokir di lapisan server web**

Memblokir XML-RPC di server adalah opsi terkuat karena menghentikan permintaan sebelum PHP dijalankan.

Nginx:

- Buka berkas konfigurasi Nginx situs Anda untuk domain tersebut.

- Tambahkan aturan untuk xmlrpc.php di blok server.

- Muat ulang Nginx.

Apache:

- Edit konfigurasi Apache situs Anda atau file .htaccess jika diizinkan.

- Tambahkan aturan blok xmlrpc.php.

- Muat ulang Apache.

Ini mencegah permintaan mencapai WordPress, yang mengurangi beban dan memutus jalur serangan XML-RPC yang umum.

Catatan: Jika plugin Jetpack atau aplikasi seluler WordPress memerlukan XML-RPC, jangan memblokirnya sepenuhnya. Sebaliknya, batasi frekuensi permintaan dan, jika memungkinkan, izinkan akses hanya dari alamat IP tepercaya.

Cadangan dan Pemantauan {#backups-and-monitoring}

Siapkan rencana untuk kegagalan. Cadangan memungkinkan Anda memulihkan dengan cepat. Pemantauan menunjukkan apa yang telah berubah.

Cadangkan Situs Web Anda Secara Teratur {#back-up-your-website-regularly}

Pencadangan bukanlah pilihan. Pencadangan adalah jalan keluar darurat Anda ketika pembaruan merusak produksi, plugin disusupi, atau penerapan yang buruk merusak basis data.

Yang Anda inginkan di sini adalah menyimpan salinan situs Anda yang bersih sehingga dapat dipulihkan dengan cepat, tanpa perlu menebak-nebak apa yang hilang.

Cadangan manual

Ikuti langkah-langkah berikut untuk mencadangkan situs WordPress Anda:

- Instal dan aktifkan plugin cadangan dari Plugins → Add New.

- Buka plugin tersebut dan jalankan "Cadangkan sekarang " dengan file dan database yang telah dipilih.

- Simpan ke penyimpanan eksternal jika tersedia.

Cadangan otomatis

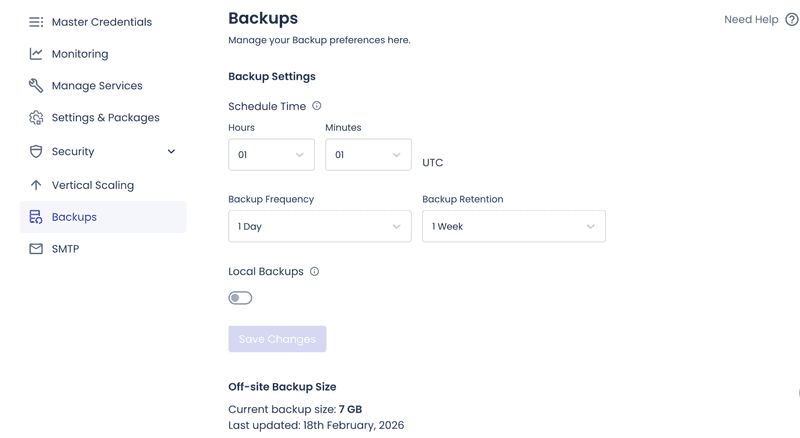

Sebagian besar penyedia hosting WordPress terkelola menyertakan cadangan otomatis secara default, biasanya diambil setiap hari, disimpan selama periode retensi bergulir, dan tersedia sebagai titik pemulihan satu klik dari dasbor hosting.

Pilih jadwal berdasarkan seberapa sering situs Anda berubah.

- Harian: Untuk situs aktif dengan pembaruan, komentar, atau pesanan yang sering.

- Mingguan: Untuk situs pemasaran yang jarang berubah.

- Bulanan:** **Jika konten jarang berubah.

Pencadangan penuh mencakup database Anda, folder wp-content (terutama unggahan), dan file konfigurasi jika pengaturan Anda tidak membuatnya kembali secara otomatis.

Praktik terbaik:

- Simpan cadangan di luar lokasi. Kegagalan server tidak akan menghapusnya juga.

- Simpan beberapa titik pemulihan, bukan hanya snapshot terbaru.

- Uji pemulihan secara rutin. Cadangan yang tidak diuji belum teruji keandalannya. Anda berharap cadangan tersebut berfungsi saat dibutuhkan.

Jika pemulihan berjalan lambat atau gagal, biasanya cadangan tersebut terlalu besar. Periksa pertumbuhan ukuran cadangan, yang sering disebabkan oleh file log atau direktori cache di dalam wp-content. Kecualikan direktori cache dari cadangan jika platform Anda dapat membuatnya kembali dengan aman.

Pantau Situs Anda {#monitor-your-site}

Penguatan memang membantu, tetapi pemantauan dapat mendeteksi hal-hal yang terlewatkan. Temukan masalah sejak dini. Siapkan log untuk melacak apa yang terjadi.

Pemantauan Waktu Operasional

Pemeriksaan uptime membantu Anda mendeteksi saat situs mengalami downtime atau mengalami perubahan yang merugikan, seperti halaman beranda yang diretas, pembaruan yang menyebabkan PHP tidak berfungsi, atau serangan yang membuat server kewalahan.

Alat pemantauan uptime seperti UptimeRobot (dengan paket gratis yang cukup lengkap) atau Pingdom menangani pemeriksaan HTTP dan kata kunci pada halaman beranda dan halaman-halaman utama Anda.

Pengaturan praktis:

- Pantau halaman beranda Anda dan satu halaman penting yang berfungsi tanpa perlu login, seperti halaman harga, checkout, atau halaman arahan utama.

- Gunakan pemeriksaan status HTTP dan pemeriksaan kata kunci agar halaman yang diretas namun masih mengembalikan respons 200 normal tidak lolos.

Peringatan Keamanan

Atur peringatan untuk peristiwa yang menandakan pengambilalihan akun, manipulasi, atau penyimpangan.

Plugin keamanan seperti Wordfence atau Sucuri akan memberi peringatan jika terjadi lonjakan login, perubahan file, dan pengguna admin baru.

Ikuti langkah-langkah berikut untuk mengatur peringatan di WordPress:

- Buka Plugins → Add New.

- Instal dan aktifkan plugin keamanan yang mendukung pemberitahuan.

- Buka plugin tersebut dari bilah sisi kiri.

- Cari bagian Peringatan atau Pemberitahuan di pengaturan plugin.

- Aktifkan pemberitahuan untuk:

- Pembuatan pengguna admin baru

- Perubahan file plugin atau tema

- Lonjakan login atau kegagalan berulang

- Pembaruan plugin kritis tersedia

- Masalah DNS atau sertifikat SSL

- Rute peringatan kritis ke Slack atau PagerDuty. Gunakan email untuk pemberitahuan prioritas rendah.

Catatan aktivitas

Selama insiden, log menjawab pertanyaan-pertanyaan yang paling penting: apa yang berubah, kapan berubah, siapa yang mengubahnya, dan dari mana.

Pengaturan praktis:

- Catat tindakan admin seperti pembuatan pengguna, pemasangan plugin, dan perubahan pengaturan.

- Simpan log cukup lama untuk menyelidiki serangan yang berkembang lambat.

- Pasangkan log aktivitas dengan log akses server sehingga Anda dapat mengkorelasikan IP dan agen pengguna.

Ikuti langkah-langkah berikut untuk mengaktifkan log aktivitas di WordPress:

- Buka Plugins → Add New.

- Instal dan aktifkan plugin log aktivitas.

- Buka plugin tersebut dari bilah sisi kiri.

- Aktifkan pencatatan untuk tindakan admin, seperti pembuatan pengguna, pemasangan plugin, dan perubahan pengaturan.

- Tentukan berapa lama log akan disimpan, lalu simpan.

- Jika tersedia, aktifkan ekspor log atau pengiriman ke penyimpanan eksternal.

Jika log bertambah terlalu cepat, kurangi volumenya tanpa kehilangan informasi penting yang akan Anda butuhkan nanti.

- Kurangi tingkat detail untuk peristiwa yang tidak kritis.

- Rotasi log secara agresif.

- Pindahkan ke penyimpanan log eksternal jika tersedia.

Catatan akhir {#final-thoughts}

Keamanan WordPress biasanya gagal karena alasan sederhana. Celah kecil dibiarkan terbuka terlalu lama: pembaruan yang terlewat, kata sandi lemah, atau akses admin yang berlebihan.

Jika Anda hanya melakukan satu hal, pastikan konsistensi. Perbarui inti WordPress, tema, dan plugin secara rutin. Terapkan 2FA pada akun tingkat admin. Gunakan kata sandi yang panjang dan unik serta hindari nama pengguna yang mudah ditebak. Aktifkan HTTPS di setiap halaman agar login, sesi, dan data formulir tetap terenkripsi.

Setelah dasar-dasarnya terpenuhi, tambahkan perlindungan ekstra. Gunakan firewall untuk memblokir lalu lintas berbahaya sebelum mencapai situs Anda. Jalankan pemindaian malware dan pemantauan perubahan file agar Anda dapat mendeteksi masalah sejak dini. Simpan cadangan di luar lokasi, simpan beberapa titik pemulihan, dan uji pemulihan agar proses pemulihan dapat diprediksi.

Dengan langkah-langkah ini, situs WordPress Anda akan lebih sulit diretas, lebih mudah dipantau, dan cepat dipulihkan jika terjadi masalah.

Pertanyaan yang Sering Diajukan {#frequently-asked-questions}

1. Apakah WordPress aman?

Ya, WordPress aman jika Anda mengikuti praktik dasar: perbarui inti, tema, dan plugin; gunakan kata sandi unik yang kuat dan 2FA untuk admin; pilih hosting dengan isolasi dan firewall; jalankan pencadangan secara teratur.

2. Apakah WordPress memiliki fitur keamanan bawaan?

Ya. Inti WordPress dilengkapi dengan fitur dasar yang kokoh seperti peran dan izin, perlindungan terhadap tindakan admin, hashing kata sandi yang aman, dan rilis keamanan rutin. Sebagian besar serangan di dunia nyata berasal dari plugin dan tema yang kedaluwarsa, kredensial yang lemah, atau server yang salah konfigurasi, bukan dari instalasi inti default yang selalu diperbarui.

Platform Lengkap untuk SEO yang Efektif

Di balik setiap bisnis yang sukses adalah kampanye SEO yang kuat. Namun dengan banyaknya alat dan teknik pengoptimalan yang dapat dipilih, mungkin sulit untuk mengetahui dari mana harus memulai. Nah, jangan takut lagi, karena saya punya hal yang tepat untuk membantu. Menghadirkan platform lengkap Ranktracker untuk SEO yang efektif

Kami akhirnya membuka pendaftaran ke Ranktracker secara gratis!

Buat akun gratisAtau Masuk menggunakan kredensial Anda

3. Apakah situs WordPress saya telah diretas?

Perhatikan tanda-tanda bahaya yang jelas seperti pengalihan yang tidak terduga, pengguna admin baru yang tidak Anda buat, file tema atau plugin yang berubah tanpa penerapan, tugas terjadwal yang aneh, dan lonjakan login yang tiba-tiba. Periksa log plugin keamanan dan log akses server Anda. Jika Anda menggunakan Google Search Console, cari peringatan dan URL terindeks yang tidak dikenal.

4. Bagaimana cara mengubah situs WordPress saya menjadi HTTPS?

Pasang sertifikat SSL di dasbor hosting Anda. Kemudian perbarui URL Beranda dan URL Situs WordPress Anda ke HTTPS dan paksa HTTPS untuk area admin dan antarmuka depan. Jika Anda melihat peringatan konten campuran, ganti tautan HTTP yang tertanam di database dan aset tema. Jika Anda menggunakan proxy atau load balancer, pastikan WordPress mengenali permintaan asli sebagai HTTPS untuk menghindari loop pengalihan.