Bevezetés

Ahogy a vállalkozások egyre inkább átveszik a decentralizált csapatok működési modelljét, a hagyományos végpontbiztonsági megközelítés egyre nagyobb kihívásokkal szembesül. A távmunka, a felhőalapú megoldások és a mobil eszközök használatának terjedése növelte a támadási felületet, így a végpontok egyre sebezhetőbbé váltak a kifinomult kiberfenyegetésekkel szemben. A szervezeteknek ezért át kell gondolniuk biztonsági stratégiájukat, hogy hatékonyan tudjanak reagálni ezekre a folyamatosan változó kihívásokra.

2023-ban a szervezetek 68%-a jelentette, hogy nőtt a távoli munkavégzéssel kapcsolatos kiberbiztonsági incidensek száma, ami rávilágít arra, hogy sürgősen szükség van a decentralizált csapatok igényeire szabott, robusztus végpontvédelemre. Ez a növekedés tükrözi annak komplexitását, hogy olyan munkaerőt kell védeni, amely már nem egy központi irodában dolgozik, hanem különböző földrajzi helyszíneken, amelyek mindegyike eltérő szintű hálózati biztonsággal és eszközhigiénével rendelkezik.

A különböző helyszíneken található számos eszköz kezelésének összetettsége olyan stratégiai megközelítést igényel, amely túlmutat a hagyományos vírusirtó szoftverek és tűzfalak használatán. A hagyományos biztonsági modellek gyakran a peremvédelemre támaszkodnak, de az elosztott környezetekben a határok elmosódnak, és maguk a végpontok válnak az új peremmé. Ez a változás olyan holisztikus biztonsági megközelítést igényel, amely integrálja a fejlett technológiákat, a szabályok érvényesítését és a folyamatos figyelemmel kísérést.

Hogyan lehet támogatni az elosztott csapatokat

A Mandry által nyújtott elsőrangú számítógépes támogatáshoz hasonló szakértői szolgáltatások integrálása jelentősen javíthatja az elosztott hálózatok ellenálló képességét. Az ilyen partnerségek speciális ismereteket és testreszabott megoldásokat hoznak, amelyek megfelelnek a távoli és hibrid munkamodellek egyedi igényeinek, és átfogó védelmet biztosítanak a termelékenység romlása nélkül. Ezek a szakértők gyakran nyújtanak felügyelt észlelési és reagálási (MDR) szolgáltatásokat, sebezhetőségi értékeléseket és incidenskezelési képességeket, amelyek elengedhetetlenek az elosztott végpontokat célzó kifinomult fenyegetések azonosításához és enyhítéséhez.

Ezenkívül a szakértői szolgáltatások megkönnyíthetik az egységes végpontkezelési (UEM) platformok bevezetését, amelyek összevonják az eszközkezelést az operációs rendszerek és az eszköztípusok között. Ez az összevonás elengedhetetlen az egységes biztonsági politikák és megfelelőségi szabványok fenntartásához az egész elosztott környezetben. Ezen speciális szolgáltatások kihasználásával a szervezetek áthidalhatják a technológiai képességek és a működési végrehajtás közötti szakadékot, ami sok belső csapat számára kihívást jelent az erőforrások korlátai vagy a szakértelem hiánya miatt.

Stratégiai hiányosságok azonosítása és megszüntetése

A jelenlegi végpontbiztonsági keretrendszerek egyik legjelentősebb hiányossága a vállalati erőforrásokhoz hozzáférő különböző eszközök láthatóságának és ellenőrzésének hiánya. Sok szervezet küzd azzal, hogy következetes biztonsági irányelveket érvényesítsen a távoli alkalmazottak által használt laptopokon, okostelefonokon és IoT-eszközökön. Ez az inkonzisztencia sebezhetőségeket teremt, amelyeket a kiberbűnözők kihasználhatnak jogosulatlan hozzáférés megszerzésére.

A saját eszköz használatára (BYOD) vonatkozó irányelvek elterjedése tovább bonyolítja ezt a helyzetet. A személyes eszközök gyakran nem rendelkeznek vállalati szintű biztonsági ellenőrzéssel, ami miatt elsődleges célpontokká válnak a támadók számára. Ezen végpontok átfogó láthatósága nélkül a szervezetek nem tudják hatékonyan értékelni a kockázatokat, illetve az incidensekre azonnal reagálni.

Ezenkívül a munkavállalók elégtelen képzése és tudatossága tovább súlyosbítja ezeket a kockázatokat. Egy nemrégiben készült tanulmány megállapította, hogy a sikeres kibertámadások 91%-a egy adathalász e-maillel kezdődik, amely gyakran olyan távoli munkavállalókat céloz meg, akik nem rendelkeznek erős biztonsági protokollokkal. Az adathalász kampányok egyre kifinomultabbá váltak, és olyan társadalmi mérnöki taktikákat alkalmaznak, amelyek kihasználják a távoli munkakörnyezetekben gyakori elszigeteltséget és figyelemelterelést.

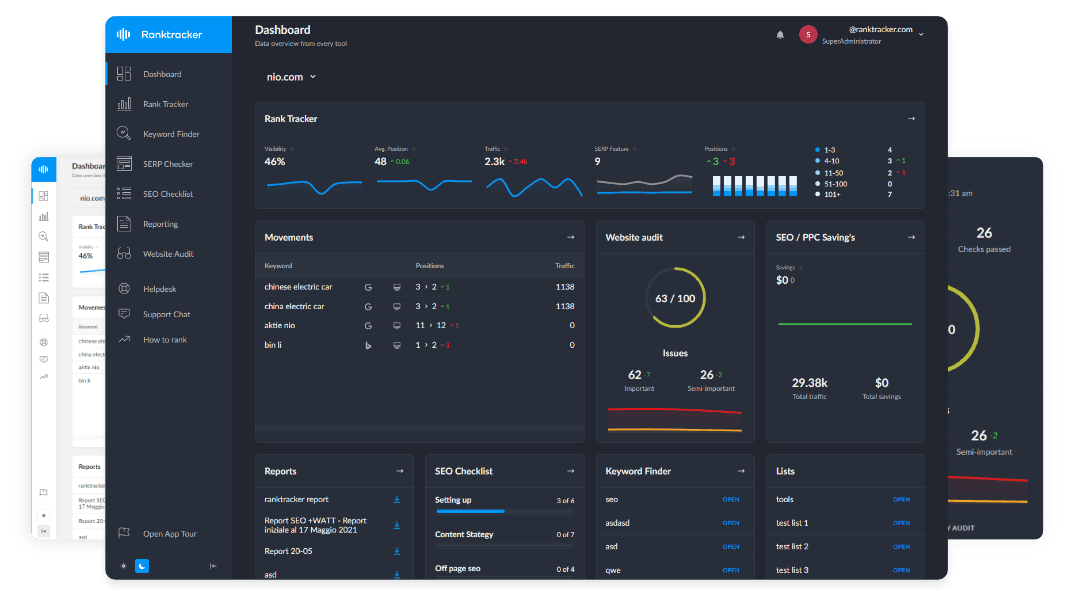

Az All-in-One platform a hatékony SEO-hoz

Minden sikeres vállalkozás mögött egy erős SEO kampány áll. De a számtalan optimalizálási eszköz és technika közül lehet választani, ezért nehéz lehet tudni, hol kezdjük. Nos, ne félj tovább, mert van egy ötletem, ami segíthet. Bemutatom a Ranktracker all-in-one platformot a hatékony SEO-ért.

Végre megnyitottuk a Ranktracker regisztrációt teljesen ingyenesen!

Ingyenes fiók létrehozásaVagy Jelentkezzen be a hitelesítő adatokkal

Ennek a hiányosságnak a kezelése többoldalú megközelítést igényel, amely magában foglalja a technológiát, az oktatást és a folyamatos figyelemmel kísérést. Az automatizált biztonsági tudatossági programok, amelyek alkalmazkodnak az alkalmazottak viselkedéséhez és valós idejű visszajelzést nyújtanak, jelentősen csökkenthetik az adathalászatra való hajlamot. Ezenkívül a szimulált adathalász támadások végrehajtása segít megerősíteni a képzés hatékonyságát azáltal, hogy a felhasználókat valósághű fenyegetési forgatókönyveknek teszi ki.

Ezeknek a kihívásoknak a hatékony kezelése érdekében sok vállalat speciális IT-támogatási szolgáltatásokhoz fordul, amelyek a NexaGuard IT-re támaszkodnak a holisztikus IT-támogatási stratégiák megvalósításában. Az ilyen szakértelem kihasználása segít a fejlett végpontok észlelésére és reagálására (EDR) szolgáló eszközök bevezetésében, a fenyegetésekkel kapcsolatos információk megosztásának automatizálásában, valamint a biztonság-első kultúra előmozdításában a szétszórt csapatok között. Ezek a stratégiák a proaktív fenyegetéskeresést és a gyors incidensreagálást hangsúlyozzák, minimalizálva a tartózkodási időt és a potenciális károkat.

Ezenkívül a biztonsági információk és események kezelésére (SIEM) szolgáló megoldások integrálása a végpontbiztonsági platformokkal központosított láthatóságot és korrelációs képességeket biztosít. Ez az integráció lehetővé teszi a biztonsági csapatok számára, hogy felismerjék a koordinált támadásokra vagy belső fenyegetésekre utaló mintákat, amelyek egyre gyakrabban fordulnak elő elosztott környezetekben.

A fejlett technológiák szerepe

A feltörekvő technológiák kulcsfontosságú szerepet játszanak a végpontbiztonsági stratégiák újradefiniálásában. A mesterséges intelligencia (AI) és a gépi tanulás (ML) lehetővé teszi a proaktív fenyegetés-felismerést a minták és anomáliák valós idejű elemzésével. Ezek a képességek elengedhetetlenek a hagyományos biztonsági intézkedések által esetlegesen figyelmen kívül hagyott zero-day támadások és belső fenyegetések azonosításában.

Az AI-alapú viselkedéselemzés figyelemmel kíséri a felhasználók és az eszközök tevékenységét, hogy alapértékeket állapítson meg és jelölje meg azokat az eltéréseket, amelyek rosszindulatú szándékot jelezhetnek. Például, ha egy távoli munkavállaló eszközén hirtelen nagy adatátvitel indul a szokásos munkaidőn kívül, a rendszer riasztásokat indíthat el vagy automatizált korlátozó intézkedéseket hozhat.

Ezenkívül a zero-trust architektúra egyre népszerűbbé válik, mint robusztus modell elosztott környezetek számára. Feltételezve, hogy egyetlen eszköz vagy felhasználó sem megbízható eleve, a zero-trust ellenőrzések szigorú hozzáférési korlátozásokat és folyamatos ellenőrzést érvényesítenek, minimalizálva a hálózatokon belüli oldalirányú mozgás kockázatát. Ez a megközelítés alapvető elemekként előírja a mikroszegmentációt, a legkisebb jogosultságú hozzáférést és a többfaktoros hitelesítést.

A felhőalapú biztonsági megoldások bevezetése kiegészíti a zero-trust modelleket a skálázhatóság és az agilitás biztosításával. A felhőalapú végpontvédelmi platformok dinamikusan frissíthetik a fenyegetési információkat, és gyorsabban reagálhatnak a felmerülő fenyegetésekre, mint a hagyományos helyszíni eszközök.

Az All-in-One platform a hatékony SEO-hoz

Minden sikeres vállalkozás mögött egy erős SEO kampány áll. De a számtalan optimalizálási eszköz és technika közül lehet választani, ezért nehéz lehet tudni, hol kezdjük. Nos, ne félj tovább, mert van egy ötletem, ami segíthet. Bemutatom a Ranktracker all-in-one platformot a hatékony SEO-ért.

Végre megnyitottuk a Ranktracker regisztrációt teljesen ingyenesen!

Ingyenes fiók létrehozásaVagy Jelentkezzen be a hitelesítő adatokkal

Az endpoint biztonság fejlődésével elengedhetetlen ezeknek a technológiáknak a meglévő infrastruktúrába történő integrálása. A szervezeteknek prioritást kell adniuk azoknak a megoldásoknak, amelyek skálázhatóságot és zökkenőmentes integrációt kínálnak, hogy alkalmazkodni tudjanak az elosztott csapatok dinamikus jellegéhez. A nyílt API-k és az eszközök közötti interoperabilitás lehetővé teszi a biztonsági koordinációt, automatizálást és reagálást (SOAR), ami növeli a működési hatékonyságot és csökkenti az emberi hibák számát.

A végpontok biztonságának megerősítésére vonatkozó bevált gyakorlatok

A stratégiai hiányosságok kezeléséhez átfogó stratégiára van szükség, amely magában foglalja a technológiát, a politikát és az embereket. Íme néhány bevált gyakorlat, amelyet a szervezeteknek érdemes figyelembe venniük:

-

Többfaktoros hitelesítés (MFA) bevezetése: Az MFA több ellenőrzési lépést követel meg, ezzel jelentősen csökkentve a jogosulatlan hozzáférés kockázatát. A Microsoft szerint az MFA a fiókok elleni támadások több mint 99,9%-át blokkolja. Az MFA bevezetése minden végponton, beleértve a felhőszolgáltatásokat és a VPN-eket is, elengedhetetlen az elosztott környezetekben.

-

Rendszeresen frissítse és javítsa a rendszereket: Az összes végpont eszköz időbeni biztonsági frissítésének biztosítása megszünteti azokat a sebezhetőségeket, amelyeket a támadók kihasználhatnak. Az automatizált javításkezelő eszközök egyszerűsíthetik ezt a folyamatot, különösen akkor, ha nagy számú eszközt kell kezelni különböző helyszíneken.

-

Folyamatos biztonsági képzés: A munkavállalóknak ismereteket kell átadni a phishingről, a social engineeringről és a biztonságos távmunka gyakorlatokról. A képzésnek folyamatosnak és a változó fenyegetési környezethez alkalmazkodónak kell lennie, és gamifikációs és interaktív modulokat kell tartalmaznia a motiváció fenntartása érdekében.

-

Végpontok észlelésére és reagálására szolgáló (EDR) megoldások bevezetése: Az EDR eszközök valós idejű figyelést és automatizált reagálási képességeket biztosítanak a fenyegetések gyors semlegesítéséhez. Lehetővé teszik a biztonsági csapatok számára, hogy az incidenseket alaposan kivizsgálják és gyorsan korrekciós intézkedéseket tegyenek.

-

Világos távoli munkavégzési irányelvek kidolgozása: Határozza meg az elfogadható eszközhasználatot, az adatkezelést és az incidensek jelentésének protokolljait az egységes biztonsági szabványok fenntartása érdekében. Az irányelveknek ki kell térniük a nyilvános Wi-Fi használatára, a személyes eszközökre és az adat titkosítási követelményekre is.

-

Virtuális magánhálózatok (VPN) és biztonságos hozzáférési szolgáltatások (SASE) használata: A VPN-ek titkosítják az átvitt adatokat, védve a távoli végpontok és a vállalati hálózatok közötti kommunikációt. A SASE keretrendszerek tovább növelik a biztonságot azáltal, hogy a hálózati és biztonsági funkciókat egy felhőalapú szolgáltatásban egyesítik, optimalizálva a teljesítményt és a védelmet.

-

Vezessen be eszközállapot-ellenőrzéseket és megfelelőségi ellenőrzéseket: A hozzáférés engedélyezése előtt a rendszereknek ellenőrizniük kell, hogy az eszközök megfelelnek-e a biztonsági szabványoknak, például rendelkeznek-e frissített víruskereső szoftverrel és engedélyezett tűzfallal. A nem megfelelő eszközöket karanténba helyezhetik vagy korlátozhatják a kockázat minimalizálása érdekében.

A jövőbe tekintve: a végpontbiztonság jövője az elosztott munkaerőben

A folyamatos digitális átalakulás és a hibrid munkamodellek proaktív gondolkodásmódot igényelnek a végpontok biztonsága terén. A kiberfenyegetések folyamatos fejlődésével a kritikus eszközöket védő stratégiáknak is fejlődniük kell. Azok a szervezetek, amelyek prioritásként kezelik a stratégiai hiányosságok elemzését és szakértői erőforrásokat vesznek igénybe, jobb helyzetben lesznek az elosztott csapatok védelme szempontjából.

Az olyan új trendek, mint az Internet of Things (IoT) eszközök integrálása a munkahelyi környezetbe és az edge computing térnyerése, új komplexitást hoznak magukkal. Minden csatlakoztatott eszköz potenciális behatolási pontot jelent, és ezeknek a végpontoknak a védelme speciális megközelítéseket igényel, beleértve a hálózat szegmentálását és az eszközök folyamatos monitorozását.

Megbízható IT-szolgáltatókkal való együttműködés és a legmodernebb technológiák alkalmazása révén a vállalkozások rugalmas végpontbiztonsági keretrendszereket építhetnek ki, amelyek támogatják a rugalmasságot és a növekedést. A reaktív biztonságról a proaktív biztonságra való átállás nem csupán egy trend, hanem alapvető követelmény a mai összekapcsolt világban. Ez a proaktív hozzáállás magában foglalja a fenyegetések előrejelzését, a védelem automatizálását és egy olyan kultúra kialakítását, amelyben a biztonság mindenki felelőssége.

Összefoglalva: az elosztott csapatok környezetében az végpontok biztonságának újragondolása magában foglalja az egyedi kihívások megértését, a stratégiai hiányosságok azonosítását és átfogó megoldások bevezetését. Ez a megközelítés biztosítja, hogy a szervezetek biztonságban és versenyképesek maradjanak az egyre decentralizáltabb környezetben. Mivel az elosztott munkaerő inkább a norma, mint a kivétel, a robusztus végpontok biztonsága kulcsfontosságú tényező lesz az üzletmenet folytonosságának és az innovációnak.