Johdanto

Yritysten siirtyessä yhä nopeammin pilvipohjaisiin infrastruktuureihin, perinteiset päätepisteiden tietoturvan paradigmat ovat haasteena kuin koskaan ennen. Etätyön, mobiililaitteiden ja pilvisovellusten nopea yleistyminen on laajentanut hyökkäyskohteiden määrää eksponentiaalisesti, mikä on tehnyt päätepisteiden tietoturvasta ensisijaisen prioriteetin IT-tiimeille ympäri maailmaa. Tämä muutos tuo kuitenkin mukanaan uuden haasteen: monet organisaatiot toimivat pienillä IT-tiimeillä, joilla on rajalliset resurssit, mutta joiden on turvattava yhä useampia päätepisteitä ilman, että se heikentää toiminnan tehokkuutta tai lisää riskejä.

Cybersecurity Venturesin vuonna 2023 tekemän kyselyn mukaan 68 % organisaatioista ilmoitti päätelaitteisiin kohdistuvien hyökkäysten lisääntyneen viime vuoden aikana, mikä korostaa tarvetta miettiä turvallisuusstrategioita uudelleen. Tämä muuttuva uhkaympäristö vaatii innovatiivisia lähestymistapoja, jotka on räätälöity vähäisten tiimien todellisuuteen monimutkaisissa, pilvipohjaisissa ympäristöissä. Perinteiset reuna-alueisiin perustuvat puolustusmekanismit eivät enää riitä, koska päätelaitteet sijaitsevat nyt yritysverkon ulkopuolella eri paikoissa ja alustoilla, mikä vaatii uusia turvallisuusmalleja ja -työkaluja.

Lisäksi esineiden internetin (IoT) laitteiden yleistyminen ja omien laitteiden käyttö (BYOD) -käytännöt monimutkaistavat päätelaitteiden suojausta entisestään. Jokainen laite tuo mukanaan ainutlaatuisia haavoittuvuuksia ja hallinnan haasteita, jotka rasittavat jo ennestään niukkoja IT-resursseja. Tarve skaalautuville, tehokkaille ja mukautuville tietoturvastrategioille on nyt kriittisempi kuin koskaan.

Asiantuntijatuen hyödyntäminen tietoturvatoimien tehostamiseksi

Yksi tehokas strategia pienille IT-tiimeille on integroida asiantuntijatukipalvelut, jotka täydentävät sisäisiä valmiuksia. Yhteistyö erikoistuneiden palveluntarjoajien kanssa voi laajentaa tiimin kapasiteettia ja tuoda mukaan kriittistä asiantuntemusta erityisesti sellaisilla alueilla kuin tapahtumien reagointi, uhkatietojen hallinta ja haavoittuvuuksien hallinta. Tämän yhteistyön avulla organisaatiot voivat pysyä uusien uhkien edellä ilman, että niiden tarvitsee rakentaa laajaa sisäistä asiantuntemusta.

Esimerkiksi Keytel Systemsin tukipalvelun käyttö voi auttaa organisaatioita tehostamaan päätelaitteiden tietoturvatoimia tarjoamalla reagoivaa, asiantuntevaa apua, joka on räätälöity yrityksen erityistarpeisiin. Ulkoistetut tukipalvelut eivät vain vähennä sisäisen henkilöstön työmäärää, vaan myös parantavat tapahtumien ratkaisuaikoja ja yleistä tietoturvatasoa. Näillä palveluntarjoajilla on usein käytettävissään edistyneitä työkaluja ja uhkatietolähteitä, jotka mahdollistavat tietoturvatapahtumien nopeamman havaitsemisen ja korjaamisen.

Lisäksi asiantuntijatuki voi auttaa vaatimustenmukaisuuden hallinnassa varmistamalla, että päätelaitteiden tietoturva on alan säännösten, kuten GDPR:n, HIPAA:n ja PCI-DSS:n, mukainen. Tämä on erityisen arvokasta pienille tiimeille, joilla ei välttämättä ole omaa vaatimustenmukaisuushenkilöstöä. Hyödyntämällä ulkoista asiantuntemusta organisaatiot voivat saavuttaa paremman tietoturvan ilman, että henkilöstömäärä tai kustannukset kasvavat suhteessa.

Kehittyneiden hallinnoitujen tietoturvapalveluiden hyödyntäminen

Toinen innovatiivinen lähestymistapa on ottaa käyttöön kattavat hallinnoidut tietoturvapalvelut, jotka käsittävät päätelaitteiden suojauksen, havaitsemisen ja reagoinnin. Nämä palvelut hyödyntävät automaatiota, koneoppimista ja jatkuvaa seurantaa uhkien ennakoivaan tunnistamiseen ja riskien nopeaan vähentämiseen. Erityisesti hallinnoidut havaitsemis- ja reagointiratkaisut (MDR) tarjoavat ympärivuorokautisen seurannan ja asiantuntija-analyysin, joiden avulla voidaan havaita kehittyneitä hyökkäyksiä, joita perinteiset virustorjunta- tai palomuurityökalut eivät välttämättä havaitse.

Vankkoja ja skaalautuvia vaihtoehtoja etsivät organisaatiot voivat tutustua Lumintuksen tarjoamiin ratkaisuihin, jotka käsittävät hallinnoitujen IT-palveluiden sarjan, joka on suunniteltu turvaamaan päätelaitteet monimutkaisissa, pilvipohjaisissa ympäristöissä. Tällaisten ratkaisujen integrointi antaa pienille IT-tiimeille mahdollisuuden keskittyä strategisiin aloitteisiin luottaen siihen, että päätelaitteiden tietoturva pysyy valppaana ja mukautuvana. Nämä palvelut sisältävät tyypillisesti uhkien etsimisen, käyttäytymisanalyysin ja nopean reagointikyvyn, mikä mahdollistaa rikkomusten nopeamman hillitsemisen.

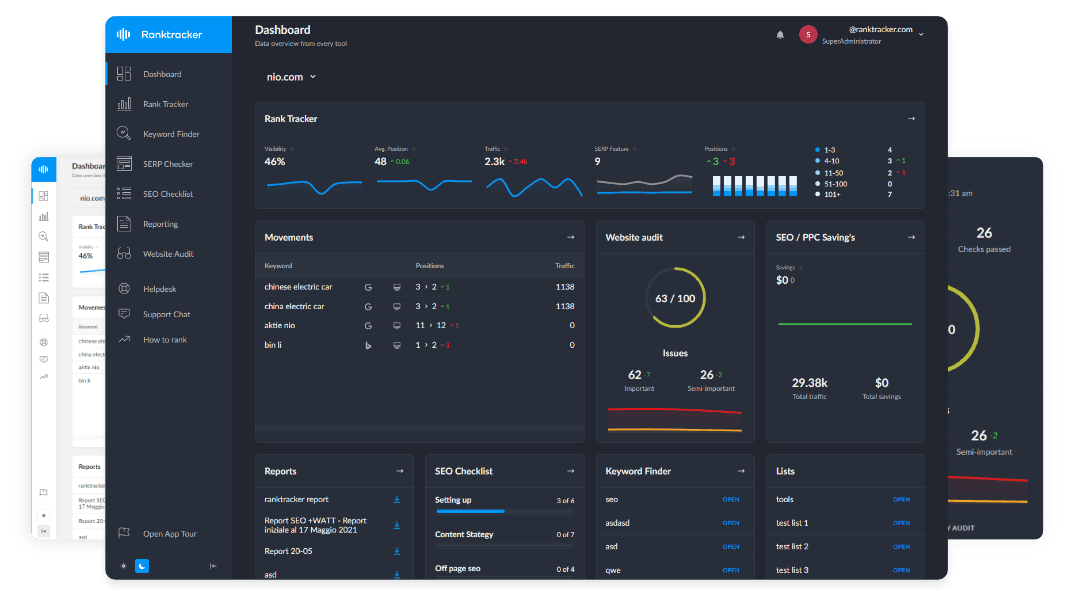

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Tilastot osoittavat, että hallinnoituja havaitsemis- ja reagointipalveluja (MDR) käyttävät yritykset lyhentävät tietoturvaloukkausten kestoa keskimäärin 27 % verrattuna yrityksiin, jotka eivät käytä MDR-palveluja. Tämä lyheneminen on ratkaisevan tärkeää vahinkojen minimoimiseksi, palautuskustannusten alentamiseksi ja brändin maineen säilyttämiseksi. Lisäksi MDR-palvelujen käyttöönotto on vähentänyt turvallisuuspoikkeamia kokonaisuudessaan 22 %, mikä korostaa niiden tehokkuutta ennakoivassa puolustuksessa.

Päätepisteiden näkyvyyden ja analytiikan priorisointi

Näkyvyys on tehokkaan päätelaitteiden tietoturvan kulmakivi. Ilman kattavaa tietoa laitteiden tilasta, käyttäjien käyttäytymisestä ja verkkotoiminnasta jopa parhaatkin puolustusjärjestelmät voidaan kiertää. Pienet IT-tiimit joutuvat siksi investoimaan työkaluihin, jotka tarjoavat reaaliaikaista analytiikkaa ja keskitettyjä hallintapaneeleita päätelaitteiden tilan seurantaan paikallisissa, etä- ja pilviympäristöissä.

Yhtenäisten päätelaitteiden hallinta-alustojen (UEM) käyttöönotto, jotka integroituvat tietoturvatiedon ja tapahtumien hallintajärjestelmien (SIEM) kanssa, voi parantaa merkittävästi havaitsemiskykyä. Nämä alustat mahdollistavat automaattisen uhkien korrelaation ja hälytykset, jotka ovat elintärkeitä oikea-aikaisen reagoinnin kannalta, kun henkilöstöä on rajoitetusti. UEM-ratkaisut hallitsevat paitsi ohjelmistojen käyttöönottoa ja päivityksiä, myös valvovat tietoturvakäytäntöjen noudattamista johdonmukaisesti eri laitteissa, mikä vähentää haavoittuvuuksien riskiä.

Lisäksi tekoälyn avulla toteutetut edistyneet analyysit voivat tunnistaa poikkeavaa käyttäytymistä, joka viittaa sisäisiin uhkiin tai vaarantuneisiin päätelaitteisiin. Hyödyntämällä koneoppimismalleja pienet IT-tiimit voivat priorisoida hälytyksiä ja keskittää resurssit riskialttiisiin tapahtumiin, mikä parantaa tehokkuutta ja vaikuttavuutta.

IDC:n vuonna 2023 tekemän tutkimuksen mukaan päätelaitteiden näkyvyyttä parantavia työkaluja käyttävät organisaatiot kokivat 30 %:n parannuksen uhkien havaitsemisasteessa ja 25 %:n lyhennyksen korjausaikaan. Nämä edut ovat ratkaisevia pienille tiimeille, jotka hallinnoivat tietoturvaa laajassa mittakaavassa.

Zero Trust -periaatteiden käyttöönotto päätelaitetasolla

Zero Trust -turvallisuusmalli, jossa ei koskaan luoteta, vaan aina tarkistetaan, on yhä merkityksellisempi, kun pilvipalveluiden käyttö yleistyy ja päätelaitteet jakautuvat yhä enemmän. Lean-IT-tiimeille Zero Trust -periaatteiden sisällyttäminen päätelaitteiden turvallisuuskehyksiin auttaa vähentämään vaarantuneista tunnistetiedoista, sivuttaisliikkeistä ja sisäisistä uhkista aiheutuvia riskejä.

Tärkeimpiä taktiikoita ovat monivaiheisen todennuksen (MFA) käyttöönotto kaikessa päätelaitteiden käytössä, verkkoon pääsyn segmentointi laitteiden tilan ja käyttäjien roolien perusteella sekä päätelaitteiden eheyden jatkuva tarkistaminen ennen pääsyn myöntämistä arkaluontoisiin resursseihin. Zero Trust korostaa myös vähimmäisoikeuksien periaatetta, joka varmistaa, että käyttäjillä ja laitteilla on vain tehtäviensä suorittamiseen tarvittavat oikeudet.

Nämä toimet parantavat paitsi turvallisuutta myös yksinkertaistavat GDPR- ja HIPAA-säännösten noudattamista tiukkojen pääsynvalvontatoimenpiteiden ja kirjausketjujen avulla. Zero trust -mallin käyttöönotto voi olla haastavaa pienille tiimeille, mutta automaation ja hallinnoitujen palveluiden hyödyntäminen voi helpottaa käyttöönottoa ja ylläpitoa.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Lisäksi nollaluottamusmallit tukevat turvallista etätyöskentelyä varmistamalla, että yritysverkon ulkopuolelta yhteyden muodostavat päätelaitteet käyvät läpi tiukan tarkistuksen. Tämä on olennaista nykypäivän hybridityöympäristöissä, joissa työntekijät käyttävät pilvisovelluksia eri laitteilla ja eri paikoista.

Rutiinisten turvallisuustehtävien automatisointi resurssien optimoimiseksi

Automaatio on välttämätöntä, jotta pienet IT-tiimit voivat hallita kasvavia päätelaitteiden turvallisuusvaatimuksia tehokkaasti. Rutiinitehtävien, kuten päivitysten hallinnan, ohjelmistopäivitysten, haittaohjelmien skannauksen ja vaatimustenmukaisuusraportoinnin automatisointi vapauttaa IT-ammattilaisille arvokasta aikaa keskittyä uhkien etsimiseen, strategiseen puolustukseen ja tapahtumien käsittelyyn.

Gartnerin vuoden 2022 raportin mukaan turvallisuuden automatisointia toteuttavat organisaatiot vähentävät tapahtumiin reagoimisen aikaa jopa 40 %, mikä tarkoittaa merkittävää riskien vähentymistä. Automatisointi auttaa myös ylläpitämään yhdenmukaista turvallisuutta erilaisissa päätelaitteissa, mikä vähentää hyödynnettävissä olevien haavoittuvuuksien todennäköisyyttä.

Päivitysten hallinnan automatisointi on erityisen tärkeää, koska päivittämättömät ohjelmistot ovat edelleen yksi tärkeimmistä syistä onnistuneisiin kyberhyökkäyksiin. Automatisoidut työkalut voivat tunnistaa puuttuvat päivitykset, ajoittaa asennukset ja tarkistaa asennusten onnistumisen ilman manuaalista puuttumista. Vastaavasti automatisoitu haittaohjelmien skannaus ja päätelaitteiden kunnon tarkistukset mahdollistavat jatkuvan suojauksen ilman IT-henkilöstön ylikuormittamista.

Lisäksi automaatio voi tehostaa vaatimustenmukaisuuden tarkastuksia luomalla raportteja ja seuraamalla tietoturvakontrolleja, mikä helpottaa pienillä tiimeillä sääntelyvaatimusten noudattamisen osoittamista.

Käyttäjien kouluttaminen ja valtuuttaminen viimeisenä puolustuslinjana

Teknologian kehityksestä huolimatta inhimilliset virheet ovat edelleen yksi tärkeimmistä syistä tietoturvaloukkauksille. Hyökkääjät hyödyntävät edelleen phishing-huijauksia, heikkoja salasanoja ja vaarallisia selailutottumuksia. Pienet IT-tiimit tulisi siksi priorisoida käyttäjien koulutusta ja tietoisuuden lisäämistä koskevia ohjelmia vahvistaakseen päätelaitteiden tietoturvan inhimillistä elementtiä.

Säännölliset koulutukset phishingin tunnistamisesta, turvallisista selailutavoista, pilvisovellusten turvallisesta käytöstä ja laitteiden hygieniasta antavat työntekijöille valmiudet toimia valppaina puolustajina kyberuhkia vastaan. Tällaisten ohjelmien integroiminen simuloiduihin hyökkäysharjoituksiin, kuten phishing-simulaatioihin, voi parantaa valmiutta ja vahvistaa oppimista.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Lisäksi tietoturvatietoisuuden kulttuurin edistäminen kannustaa käyttäjiä ilmoittamaan epäilyttävistä toimista viipymättä, mikä mahdollistaa nopeamman tapahtumien havaitsemisen ja reagoimisen. Tämä kulttuurinen muutos on elintärkeää lean-IT-tiimeille, jotka luottavat työntekijöihin lisäpuolustuskerroksena.

Tutkimukset osoittavat, että kattavia tietoturvatietoisuusohjelmia toteuttavat organisaatiot vähentävät phishing-alttiutta jopa 70 %. Tämä vähennys vaikuttaa suoraan onnistuneiden hyökkäysten määrän vähenemiseen ja alentaa kokonaisriskiä.

Johtopäätös: innovaatioiden sovittaminen operatiivisiin realiteetteihin

Pilvipohjaisella aikakaudella, jota leimaavat monimutkaiset uhat ja resurssien rajallisuus, on välttämätöntä miettiä uudelleen päätelaitteiden tietoturvaa. Lean-IT-tiimit voivat ottaa käyttöön innovatiivisia strategioita, tehdä yhteistyötä asiantuntijoiden tukipalvelujen kanssa, hyödyntää hallinnoituja palveluita, parantaa näkyvyyttä analytiikan avulla, omaksua nollaluottamusperiaatteet, automatisoida prosesseja ja antaa käyttäjille mahdollisuuden rakentaa joustavia puolustusmekanismeja, jotka skaalautuvat organisaation kasvun mukana.

Yhdistämällä teknologia ja prosessit operatiivisiin realiteetteihin organisaatiot voivat varmistaa, että päätelaitteiden tietoturva ei vain suojaa kriittisiä resursseja, vaan myös mahdollistaa liiketoiminnan ketteryyden ja innovaatiot yhä digitaalisemmassa maailmassa. Asiantuntijayhteistyön ja edistyneiden työkalujen integrointi antaa pienille tiimeille mahdollisuuden ylittää odotukset ja muuttaa päätelaitteiden tietoturva pelottavasta haasteesta kilpailueduksi.

Harkittu investointi näihin strategioihin tänään valmistaa organisaatiot kohtaamaan huomisen muuttuvat uhat luottavaisesti ja joustavasti.