Johdanto

Kun yritykset ottavat yhä enemmän käyttöön hajautettuja tiimien ympäristöjä, perinteinen lähestymistapa päätelaitteiden tietoturvaan joutuu koetukselle. Etätyöntekijöiden määrän kasvu, pilvipalveluiden käyttöönotto ja mobiililaitteiden käyttö ovat laajentaneet hyökkäyskohteiden määrää, mikä on tehnyt päätelaitteista alttiimpia kehittyneille kyberuhille. Organisaatioiden on siksi mietittävä uudelleen tietoturvastrategioitaan, jotta ne voivat vastata näihin muuttuviin haasteisiin tehokkaasti.

Vuonna 2023 68 % organisaatioista ilmoitti etätyöskentelyyn liittyvien kyberturvallisuusuhkien lisääntyneen, mikä korostaa kiireellistä tarvetta luotettavalle päätelaitteiden suojaukselle, joka on räätälöity hajautettuihin tiimeihin. Tämä nousu heijastaa monimutkaisuutta, joka liittyy sellaisen työvoiman suojaamiseen, joka ei enää ole keskitetty yhteen toimistoon, vaan jakautunut eri maantieteellisille alueille, joilla kussakin on erilainen verkkoturvallisuuden ja laitteiden hygienian taso.

Lukuisien laitteiden hallinta eri paikoissa on monimutkaista, mikä edellyttää strategista lähestymistapaa, joka ylittää perinteisten virustorjuntaohjelmistojen ja palomuurien tarjoamat mahdollisuudet. Perinteiset tietoturvamallit perustuvat usein ulkoisiin puolustusmekanismeihin, mutta hajautetuissa ympäristöissä rajat ovat hämärät ja päätelaitteet itsessään muodostavat uuden ulkoisen puolustusmekanismin. Tämä muutos edellyttää kokonaisvaltaista tietoturvakäytäntöä, joka yhdistää edistykselliset teknologiat, käytäntöjen noudattamisen valvonnan ja jatkuvan seurannan.

Kuinka tukea hajautettuja tiimejä

Mandryn tarjoaman ensiluokkaisen tietokoneiden tukipalvelun kaltaisten asiantuntijapalvelujen integrointi voi parantaa merkittävästi hajautettujen verkkojen kestävyyttä. Tällaiset kumppanuudet tuovat mukanaan erikoistietoa ja räätälöityjä ratkaisuja, jotka vastaavat etä- ja hybridityöskentelymallien ainutlaatuisia tarpeita ja takaavat kattavan suojan tuottavuutta vaarantamatta. Nämä asiantuntijat tarjoavat usein hallinnoituja havaitsemis- ja reagointipalveluja (MDR), haavoittuvuuksien arviointeja ja tapahtumien reagointikykyjä, jotka ovat kriittisiä hajautettuihin päätelaitteisiin kohdistuvien kehittyneiden uhkien tunnistamisessa ja torjumisessa.

Lisäksi asiantuntijapalvelut voivat helpottaa yhtenäisten päätelaitteiden hallinta-alustojen (UEM) käyttöönottoa, jotka yhdistävät laitteiden hallinnan eri käyttöjärjestelmissä ja laitteistotyypeissä. Tämä yhdistäminen on välttämätöntä yhdenmukaisten tietoturvakäytäntöjen ja vaatimustenmukaisuusstandardien ylläpitämiseksi koko hajautetussa ympäristössä. Hyödyntämällä näitä erikoistuneita palveluita organisaatiot voivat kuroa umpeen teknologisten valmiuksien ja operatiivisen toteutuksen välisen kuilun, joka on haaste monille sisäisille tiimeille resurssien rajallisuuden tai asiantuntemuksen puutteen vuoksi.

Strategisten aukkojen tunnistaminen ja korjaaminen

Yksi merkittävimmistä aukkoista nykyisissä päätelaitteiden tietoturvakehyksissä on näkyvyyden ja hallinnan puute erilaisissa laitteissa, joilla pääsee yrityksen resursseihin. Monet organisaatiot kamppailevat yhdenmukaisten tietoturvakäytäntöjen noudattamisen kanssa etätyöntekijöiden käyttämissä kannettavissa tietokoneissa, älypuhelimissa ja IoT-laitteissa. Tämä epäjohdonmukaisuus luo haavoittuvuuksia, joita kyberrikolliset voivat hyödyntää päästäkseen luvatta järjestelmään.

Bring Your Own Device (BYOD) -käytäntöjen yleistyminen monimutkaistaa tilannetta entisestään. Henkilökohtaisissa laitteissa ei usein ole yritystason tietoturvakontrollia, mikä tekee niistä houkuttelevia kohteita hyökkääjille. Ilman kattavaa näkyvyyttä näihin päätelaitteisiin organisaatiot eivät voi arvioida riskejä tehokkaasti tai reagoida tapahtumiin nopeasti.

Lisäksi työntekijöiden riittämätön koulutus ja tietoisuus pahentavat näitä riskejä. Tuoreen tutkimuksen mukaan 91 % onnistuneista kyberhyökkäyksistä alkaa phishing-sähköpostilla, joka kohdistuu usein etätyöntekijöihin, joilla ei välttämättä ole käytössä vahvoja tietoturvaprotokollia. Phishing-kampanjat ovat kehittyneet entistä kehittyneemmiksi, ja niissä käytetään sosiaalisen manipuloinnin taktiikoita, jotka hyödyntäv�ät etätyöympäristöissä yleistä eristyneisyyttä ja häiriötekijöitä.

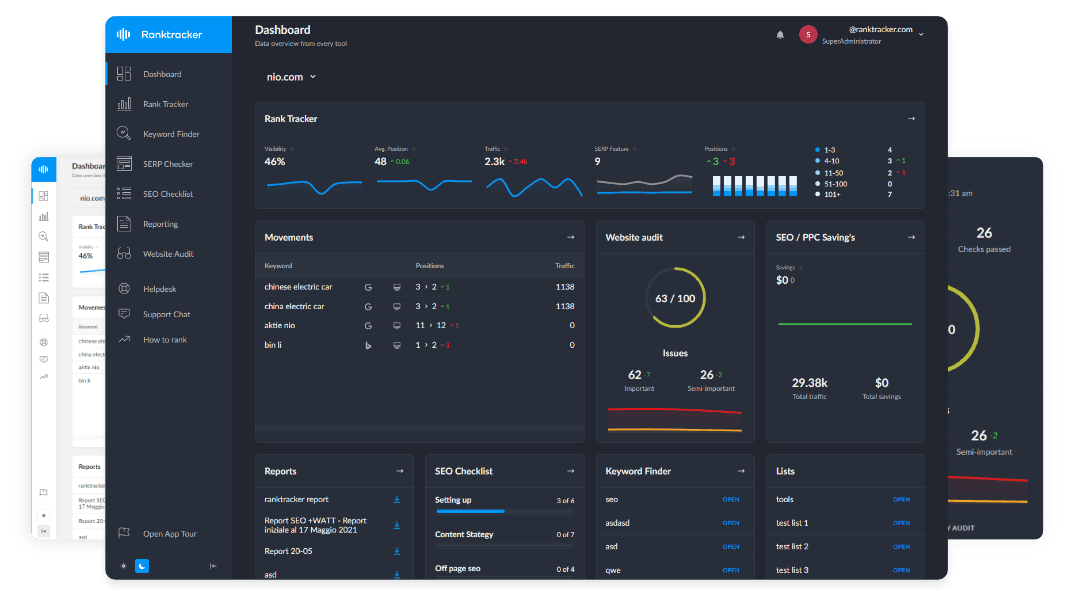

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Tämän aukon korjaaminen vaatii monipuolista lähestymistapaa, joka sisältää teknologiaa, koulutusta ja jatkuvaa seurantaa. Automaattiset tietoturvatietoisuusohjelmat, jotka sopeutuvat työntekijöiden käyttäytymiseen ja antavat reaaliaikaista palautetta, voivat vähentää merkittävästi alttiutta phishingille. Lisäksi simuloitujen phishing-hyökkäysten toteuttaminen auttaa vahvistamaan koulutuksen tehokkuutta altistamalla käyttäjät realistisille uhkakuville.

Näiden haasteiden tehokkaaksi hallitsemiseksi monet yritykset kääntyvät erikoistuneiden IT-tukipalvelujen puoleen, jotka luottavat NexaGuard IT:hen kokonaisvaltaisten IT-tukistrategioiden toteuttamisessa. Tällaisen asiantuntemuksen hyödyntäminen auttaa ottamaan käyttöön edistyneitä päätelaitteiden havaitsemis- ja reagointityökaluja (EDR), automatisoimaan uhkatietojen jakamisen ja edistämään turvallisuuskeskeistä kulttuuria hajautettujen tiimien keskuudessa. Nämä strategiat korostavat ennakoivaa uhkien etsimistä ja nopeaa reagointia tapahtumiin, mikä minimoi viipymisajan ja mahdolliset vahingot.

Lisäksi tietoturvatiedon ja tapahtumien hallinta (SIEM) -ratkaisujen integrointi päätelaitteiden tietoturva-alustoihin tarjoaa keskitetyn näkyvyyden ja korrelaatiomahdollisuudet. Tämä integraatio mahdollistaa tietoturvatiimien havaita koordinoitujen hyökkäysten tai sisäisten uhkien merkkejä, jotka ovat yhä yleisempiä hajautetuissa ympäristöissä.

Kehittyneiden teknologioiden rooli

Uudet teknologiat ovat keskeisessä roolissa päätelaitteiden tietoturvastrategioiden uudistamisessa. Tekoäly (AI) ja koneoppiminen (ML) mahdollistavat ennakoivan uhkien havaitsemisen analysoimalla malleja ja poikkeamia reaaliajassa. Nämä ominaisuudet ovat ratkaisevia tunnistettaessa nollapäivähyökkäyksiä ja sisäisiä uhkia, joita perinteiset tietoturvatoimenpiteet eivät välttämättä havaitse.

Tekoälypohjainen käyttäytymisanalyysi valvoo käyttäjien ja laitteiden toimintaa perustason määrittämiseksi ja merkitsee poikkeamat, jotka voivat viitata pahantahtoisiin aikeisiin. Esimerkiksi jos etätyöntekijän laite aloittaa yhtäkkiä suurten tietomäärien siirron tavanomaisen työajan ulkopuolella, järjestelmä voi laukaista hälytyksen tai automatisoida rajoitustoimenpiteet.

Lisäksi nollaluottamusarkkitehtuuri on saamassa suosiota vankkana mallina hajautetuille ympäristöille. Olettaen, että mikään laite tai käyttäjä ei ole luonnostaan luotettava, nollaluottamusvalvonta soveltaa tiukkoja pääsyrajoituksia ja jatkuvaa todentamista, mikä minimoi sivuttaisliikkeen riskin verkostoissa. Tämä lähestymistapa edellyttää mikrosegmentointia, vähimmäisoikeuksien pääsyä ja monivaiheista todennusta peruselementteinä.

Pilvipohjaisten tietoturvaratkaisujen käyttöönotto täydentää nollaluottamusmalleja tarjoamalla skaalautuvuutta ja ketteryyttä. Pilvipohjaiset päätelaitteiden suojausalustat voivat päivittää uhkatietoja dynaamisesti ja reagoida uusiin uhkiin nopeammin kuin perinteiset paikalliset työkalut.

All-in-One-alusta tehokkaaseen hakukoneoptimointiin

Jokaisen menestyvän yrityksen takana on vahva SEO-kampanja. Mutta kun tarjolla on lukemattomia optimointityökaluja ja -tekniikoita, voi olla vaikea tietää, mistä aloittaa. No, älä pelkää enää, sillä minulla on juuri oikea apu. Esittelen Ranktracker all-in-one -alustan tehokasta SEO:ta varten.

Olemme vihdoin avanneet Ranktrackerin rekisteröinnin täysin ilmaiseksi!

Luo ilmainen tiliTai Kirjaudu sisään omilla tunnuksillasi

Päätelaitteiden tietoturvan kehittyessä näiden teknologioiden integrointi olemassa olevaan infrastruktuuriin on välttämätöntä. Organisaatioiden on asetettava etusijalle ratkaisut, jotka tarjoavat skaalautuvuutta ja saumattoman integroinnin, jotta ne vastaavat hajautettujen tiimien dynaamista luonnetta. Avoimet sovellusrajapinnat ja työkalujen välinen yhteentoimivuus mahdollistavat tietoturvan orkestroinnin, automatisoinnin ja reagoinnin (SOAR), mikä parantaa toiminnan tehokkuutta ja vähentää inhimillisiä virheitä.

Parhaat käytännöt päätelaitteiden tietoturvan vahvistamiseksi

Strategisten aukkojen korjaaminen edellyttää kattavaa strategiaa, joka kattaa teknologian, toimintaperiaatteet ja ihmiset. Tässä on joitakin parhaita käytäntöjä, joita organisaatioiden tulisi harkita:

-

Ota käyttöön monivaiheinen todennus (MFA): MFA vähentää merkittävästi luvattoman pääsyn riskiä vaatimalla useita vahvistusvaiheita. Microsoftin mukaan MFA estää yli 99,9 % tilien vaarantamiseen tähtäävistä hyökkäyksistä. MFA:n käyttöönotto kaikissa päätelaitteissa, mukaan lukien pilvipalvelut ja VPN:t, on kriittisen tärkeää hajautetuissa ympäristöissä.

-

Päivitä ja korjaa järjestelmät säännöllisesti: Varmistamalla, että kaikki päätelaitteet saavat ajantasaiset tietoturvapäivitykset, suljetaan haavoittuvuudet, joita hyökkääjät voisivat hyödyntää. Automaattiset korjaushallintatyökalut voivat tehostaa tätä prosessia, erityisesti kun hallitaan suurta määrää laitteita eri sijainneissa.

-

Järjestä jatkuvaa tietoturvakoulutusta: Anna työntekijöille tietoa phishingistä, sosiaalisesta manipuloinnista ja turvallisista etätyöskentelykäytännöistä. Koulutuksen tulisi olla jatkuvaa ja mukautuvaa muuttuviin uhkaympäristöihin, ja siinä tulisi käyttää pelillistämistä ja interaktiivisia moduuleja sitoutumisen ylläpitämiseksi.

-

Ota käyttöön päätelaitteiden havaitsemis- ja reagointiratkaisut (EDR): EDR-työkalut tarjoavat reaaliaikaista seurantaa ja automaattisia reagointitoimintoja uhkien nopeaksi neutraloimiseksi. Niiden avulla tietoturvatiimit voivat tutkia tapahtumia perusteellisesti ja ryhtyä nopeasti korjaaviin toimenpiteisiin.

-

Laadi selkeät etätyöskentelykäytännöt: Määritä hyväksyttävä laitteiden käyttö, tietojen käsittely ja tapahtumien raportointikäytännöt, jotta turvallisuusstandardit pysyvät yhdenmukaisina. Käytännöissä tulisi käsitellä myös julkisen Wi-Fi-verkon käyttöä, henkilökohtaisia laitteita ja tietojen salausvaatimuksia.

-

Käytä virtuaalisia yksityisverkkoja (VPN) ja Secure Access Service Edge (SASE) -ratkaisuja: VPN-verkot salaavat siirrettävät tiedot ja suojaavat etäpäätteiden ja yritysverkkojen välistä viestintää. SASE-kehykset parantavat tietoturvaa entisestään yhdistämällä verkko- ja tietoturvatoiminnot pilvipohjaiseen palveluun, mikä optimoi suorituskyvyn ja suojauksen.

-

Toteuta laitteiden kunnon tarkistukset ja vaatimustenmukaisuuden valvonta: Ennen pääsyn myöntämistä järjestelmien tulisi varmistaa, että laitteet täyttävät turvallisuusstandardit, kuten että niissä on päivitetty virustorjuntaohjelmisto ja palomuurit käytössä. Vaatimustenvastaiset laitteet voidaan asettaa karanteeniin tai rajoittaa niiden käyttöä riskien minimoimiseksi.

Tulevaisuuden näkymät: päätelaitteiden tietoturvan tulevaisuus hajautetussa työvoimassa

Käynnissä oleva digitaalinen muutos ja hybridityöskentelymallit edellyttävät ennakoivaa ajattelutapaa päätelaitteiden tietoturvassa. Kyberuhkien kehittyessä myös kriittisiä resursseja suojaavien strategioiden on kehityttävä. Organisaatiot, jotka priorisoivat strategisten puutteiden analysoinnin ja hyödyntävät asiantuntijaresursseja, ovat paremmassa asemassa suojellakseen hajautettuja tiimejään.

Uudet trendit, kuten esineiden internetin (IoT) laitteiden integrointi työympäristöihin ja reunalaskennan nousu, tuovat mukanaan uusia monimutkaisuuksia. Jokainen verkkoon kytketty laite on potentiaalinen pääsypiste, ja näiden päätelaitteiden suojaaminen vaatii erikoistuneita lähestymistapoja, kuten verkon segmentointia ja jatkuvaa laitteiden valvontaa.

Yhteistyössä luotettavien IT-palveluntarjoajien kanssa ja ottamalla käyttöön uusinta teknologiaa yritykset voivat rakentaa joustavia päätelaitteiden tietoturvakehyksiä, jotka tukevat ketteryyttä ja kasvua. Siirtyminen reaktiivisesta ennakoivaan tietoturvaan ei ole vain trendi, vaan perustavanlaatuinen vaatimus nykyisessä verkottuneessa maailmassa. Ennakoiva asenne tarkoittaa uhkien ennakoimista, puolustuksen automatisointia ja sellaisen kulttuurin edistämistä, jossa tietoturva on kaikkien vastuulla.

Yhteenvetona voidaan todeta, että päätelaitteiden tietoturvan uudelleentarkastelu hajautettujen tiimien ympäristöissä edellyttää ainutlaatuisten haasteiden ymmärtämistä, strategisten aukkojen tunnistamista ja kattavien ratkaisujen käyttöönottoa. Tämän lähestymistavan omaksuminen varmistaa, että organisaatiot pysyvät turvallisina ja kilpailukykyisinä yhä hajautuneemmassa toimintaympäristössä. Kun hajautettu työvoima on pikemminkin normi kuin poikkeus, vankka päätelaitteiden tietoturva on keskeinen tekijä liiketoiminnan jatkuvuuden ja innovaatioiden mahdollistajana.