Sissejuhatus

Enamik WordPressi häkkimisi ei ole seotud sellega, et keegi tahab teie veebisaiti rünnata. Tavaliselt on tegemist automatiseeritud botidega, mis otsivad internetist levinud nõrku kohti, nagu vananenud pistikprogramm, nõrk sisselogimine või avatuks jäetud seade. Kui teie veebisait tundub kergesti murda olevat, võivad botid seda proovida juba mõne minuti jooksul.

Selle kaitsmiseks ei vaja te turvalisuse inseneri oskusi. Vajate vaid mõningaid põhilisi kaitsemeetmeid, mis toimivad hästi koos. Lukustage olulised WordPressi seaded. Lisage serveri reeglid. Hoidke kõik ajakohasena. Tehke varukoopiaid ja jälgige olukorda pidevalt. Nii avastate probleemid varakult ja taastate olukorra kiiresti, mitte ei avasta kahju alles nädalaid hiljem.

Käesolev juhend on praktiline. Alustame mõjukate põhitõdedega ja liigume seejärel sügavama turvalisuse tugevdamise juurde.

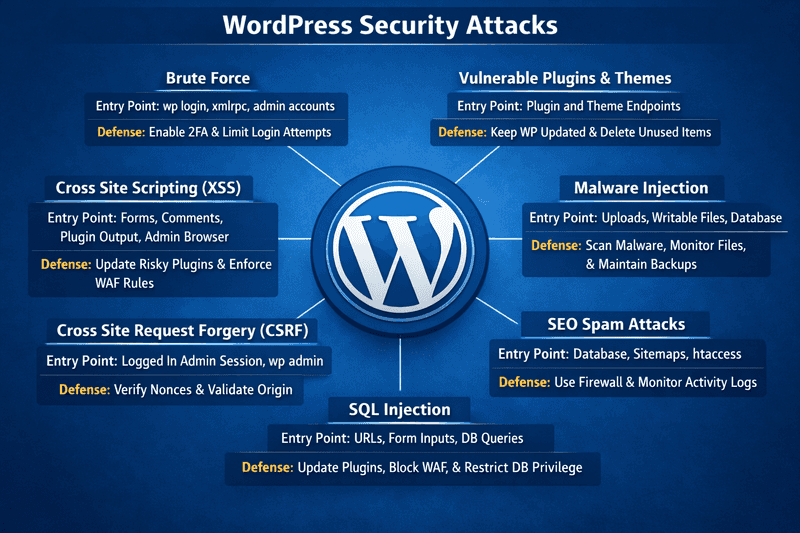

Tavalised turvarünnakud WordPressi veebisaitidele {#common-security-attacks-on-wordpress-sites}

Enamik WordPressi rünnakuid järgib tuttavat mustrit. Botid uurivad esmalt tavalisi sissepääsupunkte, seejärel liiguvad edasi selle juurde, mida on kõige lihtsam ära kasutada.

Siin on kõige levinumad riskid, millega võite reaalsetes WordPressi saitides kokku puutuda.

Jõuvõtt {#brute-force}

Brute force toimib, sest seda on lihtne automatiseerida ja see tasub end ikka ära. Selle asemel, et ühte parooli ära arvata, proovivad botid sisselogimislehtedel minutis tuhandeid kasutajanimesid ja paroole. Credential stuffing on veelgi tõhusam, sest see kasutab teistest rikkumistest lekkinud kasutajatunnuseid. Kui lekkinud kasutajatunnused klapivad, on tulemuseks kohene administraatori juurdepääs.

Kui see juhtub, näete liikluse hüppeid, korduvaid ümbersuunamisi ja palju ebaõnnestunud sisselogimisi pluginate või serveri autentimislogides. Isegi ilma rikkumiseta koormab see protsessorit, aeglustab teie veebisaiti ja üleujutab teie logid.

Haavatavad pluginad ja teemad {#vulnerable-plugins-and-themes}

WordPressi tuumaga seotud probleeme esineb, kuid tavaliselt on tegelikuks probleemiks pluginad ja teemad. Ründajad sihtivad neid, sest versiooni tuvastamine on lihtne ja ekspluateerimiskood levib kiiresti.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

Hoiatavad märgid on hüljatud pluginad, premium-tööriistade tasuta koopiad ja viivitatud uuendused. Mõju ulatub kaugkoodi käivitamisest andmebaasi varguseni ja SEO-spämmi sisestamiseni.

Pahavara sisestamine {#malware-injection}

Pahavara peidab end sageli kohtades, kuhu on võimalik kirjutada või mis jäävad tähelepanuta. See võib olla pahatahtlik skript, mis on paigutatud kataloogi wp-content/uploads/, vaikselt segase PHP-ga muudetud plugin-fail või andmebaasi sisestatud kood, mis levib mallide või postituste kaudu.

Tüüpilised märgid on ainult mobiilseadmetele suunatud ümbersuunamised, salapärased administraatorikasutajad, veidrad cron-ülesanded, ebatavalised planeeritud ülesanded, väljaminevate päringute hüpped ning Search Console'i või hosti kuritarvitamise hoiatused. See viib sageli korduvate nakatumiste, spämmi ja musta nimekirja sattumise riskini.

SEO-spämmi rünnakud {#seo-spam-attacks}

SEO-spämm ei ole inimestele alati nähtav. Ründajad lisavad peidetud linke, spämmilehti või sisu, mida näevad ainult indekseerijad. Nad võivad sisestada spämmi andmebaasi, lisada volitamata saidikaarte või muuta .htaccess-faili, et pakkuda botidele teistsugust sisu.

Esimesed märgid ilmnevad tavaliselt otsingutulemustes: veidrad indekseeritud URL-id ja ootamatu liikluse langus. Teie domeen hakkab spämmi järgi järjestuma ja tõelised leheküljed kaotavad nähtavuse. Puhastamine võtab kauem aega, kuna spämm on sageli laiali pillutatud kogu andmebaasi ulatuses.

SQL-süst {#sql-injection}

SQL-injektsioon toimub siis, kui plugin või kohandatud kood saadab andmebaasi ebaturvalisi andmeid. Tüüpilised märgid on veidrad URL-i päringustringid, SQLi-hoiatused tulemüüri logides ja järsud andmebaasi koormuse tõusud. See võib viia andmete varguseni, sisu muutusteni ja püsiva juurdepääsuni, kui ründajad muudavad kasutajaid või seadeid.

Saidiülene päringute võltsimine {#cross-site-request-forgery}

Saidiülene päringute võltsimine (CSRF) toimub siis, kui olete sisse logitud WordPressi ja plugin ei teosta õigeid turvakontrolle. Ründaja võib teid meelitada klõpsama lingile, mis käivitab tegevusi, nagu kasutajate loomine, e-posti aadresside muutmine või seadete uuendamine.

Hoiatavaks märgiks on iga haldaja muudatus, mis toimub kohe pärast klõpsu ja mida te ei tahtnud teha. Logid võivad ikkagi tunduda normaalsed, kuna see toimub teie sessiooni kaudu, kuid see võib vaikselt muuta õigusi ja viia üle võtmise.

Saidiülene skriptimine {#cross-site-scripting}

Saidivaheline skriptimine (XSS) toimub siis, kui plugin või teema kuvab kasutaja sisu ilma seda eelnevalt puhastamata. Salvestatud XSS on ohtlikum, kuna pahatahtlik kood salvestatakse ja võib hiljem käivituda isegi administraatorikeskonnas, võimaldades ründajatel muuta seadeid, lisada kasutajaid või installida pluginaid.

Võite näha postitustes või seadetes kummalisi skripte, ainult sisselogimise järel suunamisi või muudatusi, mida te ise ei ole teinud. See võib viia sessioonide kaaperdamiseni ja püsiva nakkuseni, mis salvestatakse andmebaasi.

Turvalisuse põhialused {#baseline-security-essentials}

Alustage põhitõdedest, mis eemaldavad lihtsad sissetungipunktid ja muudavad teie seadistuse vaikimisi raskemini murda.

Valige turvaline WordPressi hosting {#choose-a-secure-wordpress-hosting}

Võite WordPressi turvalisemaks muuta, kuid nõrk hosting võib selle kõik tühistada. Hosting kontrollib keskkonda, milles teie veebisait töötab, ja see keskkond mõjutab turvalisust oluliselt.

Siin on loetelu, mida turvalisusele keskenduv hosting peaks sisaldama.

- Isoleerimine ja turvalised vaikimisi seaded

Kui teie veebisait asub ülerahvastatud serveris, kus kontod võivad üksteist mõjutada, on teil algusest peale lisarisk. Otsige tugevat kontode eraldatust, mõistlikke failiõigusi ja seadistust, mis ei jäta vaikimisi avatuks riskantseid teenuseid.

- Serveritasandi kaitse

Usaldusväärne hostinguhaldaja hoolitseb tulemüüri reeglite, botifiltreerimise, turvaparanduste ja tugevdatud konfiguratsioonide eest. Teil ei peaks olema vaja serverisse sisse logida ja seadeid kohandada, et see oleks piisavalt turvaline.

- Varukoopiad ja kiire taastamine

Kui midagi läheb valesti, on kiirus oluline. Automaatsed varukoopiad ja kiire taastamine päästavad teie äri.

- Nähtavus

Juurdepääsuloogid, vealoogid ja jõudlusnäitajad aitavad teil tabada jõuvõtteid, PHP-probleeme ja ressursside kasutuse tippkoormusi enne, kui need põhjustavad katkestusi.

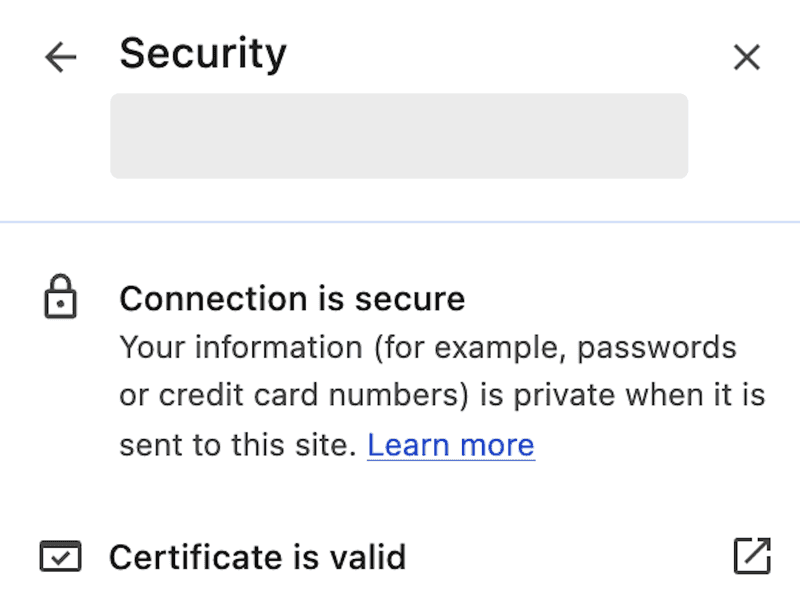

- SSL

SSL-sertifikaadid krüpteerivad sisselogimised ja sessioonid, et andmed jääksid edastamise ajal privaatseks. Turvaline hosting muudab sertifikaatide seadistamise lihtsaks ja tagab nende automaatse uuendamise, et vältida aegumise probleeme.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

Haldatavatel WordPressi platvormidel on juba olemas palju kaitsemeetmeid, et peatada levinud ohud enne, kui need WordPressini jõuavad. Näiteks Cloudwaysi hallatav hosting sisaldab platvormitasandi turvaelemente, nagu tulemüürid, automaatsed varukoopiad, valikulised WAF-lisandmoodulid ja SafeUpdates. Isegi siis vastutate endiselt uuenduste ja juurdepääsu kontrolli eest, kuid alustate turvalisemalt.

Cloudways pakub ka ekspertide abiga veebisaidi migratsiooni ning esimene migratsioon on tasuta.

Paigaldage SSL-sertifikaat {#install-an-ssl-certificate}

Kas olete kunagi märganud väikest tabaluku ikooni veebisaidi URL-i kõrval? See tähendab, et teie sait kasutab HTTPS-i. See näitab külastajatele, et teie saidi ühendus on turvaline ja nende andmed on kaitstud. Ilma selleta võivad häkkerid pealt kuulata tundlikke andmeid, nagu sisselogimisteave või makseandmed.

SSL (Secure Sockets Layer) krüpteerib andmeid teie veebisaidi ja selle külastajate vahel. See kaitseb liiklust, nii et paroolid ja kliendiandmed ei liigu tavalise tekstina. Kas te haldate blogi, poodi või portfelli, SSL-sertifikaadi paigaldamine ei ole enam valikuline, vaid hädavajalik.

Valige oma SSL-variant

Enamik veebimajutuse pakkujaid pakub tasuta SSL-i võimalust, mille saate paari klõpsuga aktiveerida. Cloudwaysis saate aktiveerida tasuta Let’s Encrypt sertifikaadi otse platvormilt.

Kui vajate ärile suunatud sertifikaati või spetsiifilist valideerimist, saate selle osta ka pakkujatelt nagu DigiCert või Sectigo.

Loo CSR

Sertifikaadi allkirjastamise taotlus (CSR) on taotlus, mille teie server saadab sertifikaadi pakkujale. Tavaliselt leiate oma hosting-dashboardist valiku „Loo CSR”.

Lisage põhiandmed, nagu domeen, organisatsiooni nimi ja asukoht, ning looge seejärel CSR. Teie pakkuja kasutab seda sertifikaadi väljastamiseks.

Kinnitage domeeni omandiõigus

Enne sertifikaadi väljastamist peate tõendama, et domeen kuulub teile. Sõltuvalt pakkujast tähendab see tavaliselt ühte järgmistest: kinnituskirja kinnitamine, DNS-kirje lisamine või väikese kinnitusfaili üleslaadimine. Kui kontroll on edukas, väljastatakse sertifikaat.

Sertifikaadi installimine

Paigaldage või laadige sertifikaat üles oma hosting-kontrollpaneelis. Otsige ala nagu „SSL-haldus” või „Turvasätted” ning järgige juhiseid, et lisada see õigele domeenile.

HTTPS-i sundimine

Pärast SSL-i installimist veenduge, et kogu liiklus suunatakse vaikimisi HTTPS-i. See tagab, et külastajad jõuavad alati teie veebisaidi turvalisse versiooni.

Seda saate teha näiteks Really Simple SSL-i pluginaga või saate HTTPS-i WordPressi administraatoripaneelis jõustada wp-config.php-failis järgmise seadistusega:

Uuendage sisemised lingid

Kui teie veebisait viitab seadetes või andmebaasis endiselt vanadele HTTP-URL-idele, võivad brauserid kuvada segatud sisu hoiatusi. Uuendage need siselinkid, et kõik laaditaks HTTPS-i kaudu.

Lisaks turvalisusele loob SSL usaldust ja aitab kaasa SEO-le. See on kiire uuendus, mis näitab külastajatele, et võtate privaatsust tõsiselt.

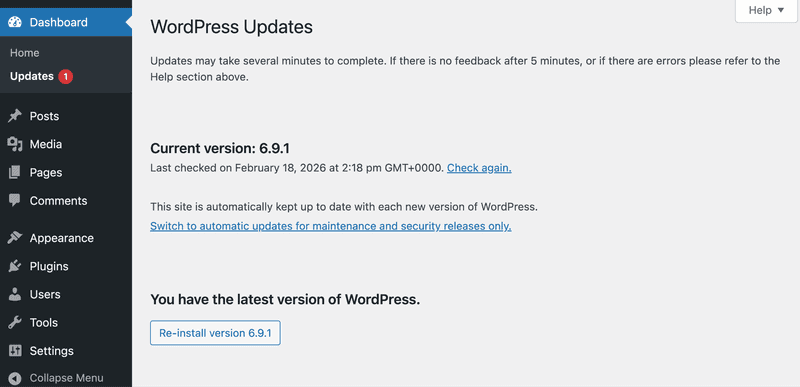

Hoidke WordPress, teemad ja pluginad ajakohasena {#keep-wordpress-themes-and-plugins-updated}

Uuendused tähendavad turvalisust. Enamik versioone parandab teadaolevaid turvaauke. Kui turvaauk on avalikustatud, otsivad botid veebisaite, mis kasutavad endiselt vana versiooni, ja just sel hetkel toimuvad nakatumised.

Uuendage WordPressi tuum

Tuumiku uuendused sisaldavad sageli turvalisuse parandusi, isegi kui versioon tundub väike.

Järgige neid samme WordPressi tuuma uuendamiseks:

- Minge WordPressi halduspaneli → Uuendused.

- Kui WordPressis on uuendus saadaval, klõpsa nuppu „Uuenda kohe “.

- Pärast uuenduse lõppu ava oma veebisait ja veendu, et see laadib ning saad sisse logida.

Praktiline uuendamisrutiin

- Luba vähemalt väiksemate versioonide automaatsed uuendused.

- Kasutage suuremate uuenduste jaoks staging-keskkonda.

- Reserveeri igakuine hooldusaken paranduste ja regressioonikontrollide jaoks.

Kui valite sellise hosting-platvormi nagu Cloudways, planeerib SafeUpdates-funktsioon WordPressi tuuma, pluginate ja teemade uuendused varundamise ja testimise töövoo kaudu enne muudatuste rakendamist tootmiskeskkonnas.

Teemade uuendamine

Järgige neid samme WordPressi teema uuendamiseks:

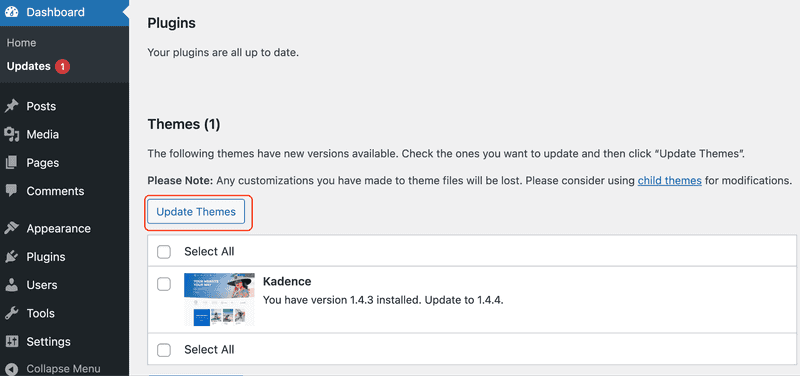

- Minge WordPressi halduspaneli → Uuendused.

- Kui teemauuendused on seal loetletud, märkige valikukastid ja klõpsake nuppu „Uuenda teemasid”.

- Pärast uuenduste lõpetamist kontrollige, kas koduleht, menüüd ja peamised leheküljed laadivad korrektselt.

Eemaldage kasutamata pistikprogrammid ja teemad

Mitteaktiivsed pluginad ja teemad jäävad teie serverisse. Kustutage need, et vähendada turvariske ja rünnakupinda.

Puhastamise kontrollnimekiri:

- Kustutage kasutamata pistikprogrammid ja teemad. Deaktiveerimine jätab failid alles.

- Testige eemaldamist esmalt staging-keskkonnas, kui tegemist on vormide, vahemällu salvestamise, SEO või e-kaubandusega seotud pluginatega.

- Säilita ainult aktiivne teema ja üks varukoopia.

- Pärast puhastamist kontrollige, kas sisselogimine, vormid, kassasse minek ja otsing töötavad.

- Vaadake oma installitud pistikprogramme ja teemasid igal kuul üle.

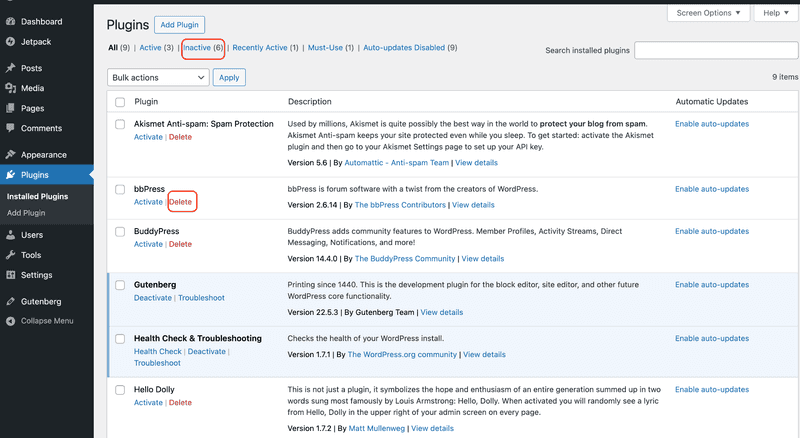

Järgige neid samme, et kustutada kasutamata WordPressi plugin:

- Minge WordPressi halduspanelis valikule Plugins → Installed Plugins.

- Leidke plugin, mida te ei vaja.

- Klõpsa Deaktiveeri. Pärast seda ilmub valik Kustuta.

- Klõpsake „Kustuta” ja kinnitage, kui seda küsitakse.

Järgige seejärel neid samme, et kustutada kasutamata teema:

- Minge WordPressi halduspanelis valikule Välimus → Teemad.

- Klõpsake teemal, mida te ei vaja.

- Klõpsa „Kustuta“ ja kinnita, kui seda küsitakse.

Valige usaldusväärsed teemad ja pistikprogrammid

Mitte kõik pistikprogrammid ei ole usaldusväärsed, isegi kui nende funktsioonid näevad välja suurepärased. Otsige stabiilseid hiljutisi uuendusi, selgeid dokumente, aktiivset tuge ja ühilduvust praeguste WordPressi versioonidega.

Kiirkontroll enne paigaldamist:

- Väldi hüljatud pistikprogramme ja teemasid.

- Väldi nullitud pistikprogramme ja teemasid.

- Olge ettevaatlikud turuväliste allalaadimistega, kui te müüjat ei usalda.

- Jäta kõrvale kõik, mida pole viimasel ajal uuendatud või mis ei toeta selgelt sinu praegust WordPressi versiooni.

Praktilised turvatoimingud {#practical-security-operations}

Need on tavapärased sammud, mis vähendavad igapäevast riski, vähendavad botide müra ja aitavad teil probleeme varakult avastada.

Ründajad sihtivad sisselogimislehekülge, sest see on ettearvatav ja alati kättesaadav. Lukustage administraatori sisselogimispunktid, et botid põrkuksid takistusele ja varastatud paroolid ei annaks kohest juurdepääsu.

Kasutage kahefaktorilist autentimist {#use-two-factor-authentication}

Kahefaktoriline autentimine blokeerib enamiku paroolide täitmise ja paroolide taaskasutamise rünnakuid. Selle aktiveerimine administraatori kontodele blokeerib sisselogimised isegi siis, kui parool on varastatud.

2FA aktiveerimiseks oma WordPressi saidil valige usaldusväärne 2FA-pistikprogramm ja autentimise rakendus oma telefonile. Tuntud 2FA-pistikprogrammid on näiteks miniOrange 2FA, WP 2FA, Wordfence Login Security ja Two Factor.

Kahefaktorilise autentimise aktiveerimine:

- Minge oma WordPressi juhtpaneelis valikule „Pluginad “ → „Lisa uus“.

- Otsige 2FA-plugin, seejärel installige ja aktiveerige see.

- Avage pistikprogrammi menüü vasakult külgribalt, tavaliselt rubriigist Turvalisus või eraldi menüüpunktina.

- Leidke „Kahefaktoriline autentimine ” või „2FA” ja valige „Autentimise rakendus”.

- Skannige QR-kood oma autentimise rakenduses või sisestage seadistusvõti.

- Sisestage kinnitamiseks ühekordne kood ja klõpsake seejärel Enable või Activate.

- Laadige alla taastamiskoodid ja salvestage need oma paroolihaldurisse.

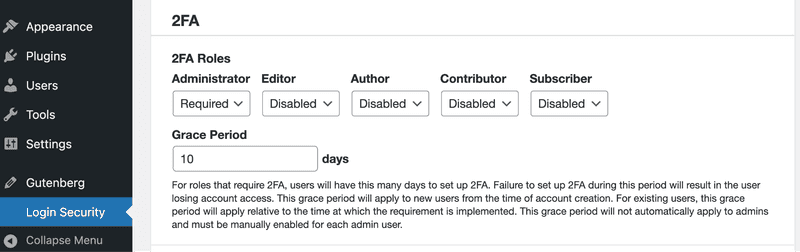

Kohusta 2FA kasutamist administraatorite rollide puhul:

- Avage pistikprogrammi seaded, mis asuvad tavaliselt menüüosas „Seaded ” või „Turvalisus ” → „2FA”.

- Lülita sisse „Nõua 2FA”.

- Kohalda seda administraatori ja toimetaja rollidele ning lisa poe haldur, kui haldad e-poe.

- Salvesta muudatused pärast seda, kui oled registreerinud vähemalt kaks administraatori kontot erinevatel seadmetel.

Muutke vaikimisi sisselogimise URL-i {#change-the-default-login-url}

Enamik WordPressi saite kasutab samu vaikimisi URL-aadresse: /wp-login.php sisselogimiseks ja /wp-admin/ administraatori töölauda jaoks. Botid teavad neid URL-aadresse, seega proovivad neid ikka ja jälle.

Sisselogimise URL-i muutmine ei peata otsustavat ründajat, kuid see võib vähendada automatiseeritud sisselogimise rämpsposti ja jõuvõtteid.

Järgige neid samme, et muuta WordPressi vaikimisi sisselogimise URL-i:

- Minge valikule „Pluginad ” → „Lisa uus”.

- Paigalda sisselogimise URL-i muutmise plugin ja aktiveeri see.

- Ava plugin'i seaded menüüs „Seaded ” või „Turvalisus”.

- Määrake uus sisselogimise URL ja salvestage muudatused.

- Logi välja ja testi uut URL-i inkognitoaknas.

Kasutage unikaalset administraatori kasutajanime {#use-a-unique-admin-username}

** **„admin” on esimene arvamus igas jõuvõtte nimekirjas. Selle kasutamine annab ründajatele poole sellest, mida nad vajavad.

Järgige neid juhiseid, et kasutada WordPressis unikaalset administraatori kasutajanime:

- Minge valikule Kasutajad → Lisa uus.

- Loo uus kasutaja unikaalse kasutajanimega. Ära kasuta oma domeeninime, brändinime ega e-posti eesliidet.

- Määrake rolliks „Administraator” ja looge seejärel konto.

- Logi välja ja logi uuesti sisse uue administraatori kasutajana.

- Minge Kasutajad → Kõik kasutajad.

- Leia vana administraatori konto ja muuda selle roll madalamaks või kustuta see. Kui sa selle kustutad, määra selle sisu uuele administraatorile, kui WordPress seda küsib.

Piirake sisselogimiskatseid {#limit-login-attempts}

Ärge laske botidel proovida piiramatult paroole. Pärast mõningaid ebaõnnestunud katseid blokeerige IP-aadress mõneks ajaks.

Esmalt lihtsad valikud

- Paigalda plugin, mis haldab kiiruspiiranguid, nagu Wordfence, Limit Login Attempts Reloaded või Loginizer.

- Luba kiiruspiirangud oma hosti tulemüüri juhtpaneelis, kui see on saadaval.

Täpsemad serveri seaded

Nginx'i kiiruspiirangu näide (soovitatav, kui sa kontrollid Nginx'i konfiguratsiooni):

Lisa see oma Nginx HTTP konteksti:

Seejärel lisage serveriblokki sisselogimise lõpppunkti piirang:

Vihje: suurendage „rate” või „burst” väärtust, kui blokeeritakse õigustatud kasutajaid. Testige põhjalikult.

Kasutage tugevaid administraatori paroole {#use-strong-admin-passwords}

Admin-paroolid ei pea olema kergesti meeldejäävad. Need peavad olema raskesti äraarvatavad. Kasutage paroolihaldurit, et luua pikki, juhuslikke paroole, ja veenduge, et igal admin-kontol on oma unikaalne parool. Sel viisil, kui üks teenus rünnatakse, ei kaota te oma WordPressi admin-juurdepääsu.

Konfiguratsiooni näpunäited:** **

- Keelake paroolide korduvkasutamine oma organisatsiooni eeskirjades, kui see on võimalik.

- Muutke administraatori paroole kohe, kui meeskonnaliige lahkub.

Järgige neid samme, et muuta admin-parooli WordPressis:

- Minge valikule Kasutajad → Kõik kasutajad.

- Muutke administraatori kasutajat.

- Klõpsake nuppu „Määra uus parool” ja seejärel „Värskenda kasutaja”.

Kasutage soovitatud WordPressi turvapluginaid {#use-recommended-wordpress-security-plugins}

Turvapistikprogrammid ei lahenda kõiki probleeme, kuid need pakuvad kiiret kaitset ja palju paremat ülevaadet. Otsite logifaile, mida saate tegelikult kasutada, kui midagi tundub olevat valesti.

Hea turvapistikprogramm sisaldab:

- Failide terviklikkuse jälgimine ootamatute muudatuste avastamiseks

- Sisselogimise kaitse ja kahefaktorilise autentimise rakendamine

- Pahavara skannimine koos selge puhastamis- ja taastamisprotsessiga

- Hoiatused ja auditeerimislogid, mida saad tegelikult läbi vaadata

- Põhilised tulemüüri reeglid

Kui teate, mida otsite, installige üks usaldusväärne plugin, nagu Wordfence, Sucuri või All In One WP Security. Need tööriistad lisavad sisselogimiskaitset, failimuutuste tuvastamist ja logisid ning suudavad blokeerida palju levinud rünnakuid, sealhulgas jõuvõtteid.

Järgige neid samme WordPressi turvapistikprogrammi installimiseks:

- Minge valikule Plugins → Add New.

- Otsi turvapistikprogrammi.

- Klõpsa Install Now, seejärel Activate.

- Avage plugin vasakult külgribalt ja käivitage selle seadistusviisard, kui see on olemas.

Seadistamise näpunäited:

- Kasutage ühte peamist turvapistikprogrammi, et vältida konflikte ja dubleerimist.

- Lülita välja funktsioonid, mida sa ei kasuta, eriti mahukad skaneerimised hõivatud saitidel.

- Kui teie veebimajutaja pakub kiiruspiiranguid või blokeerimist, kasutage neid võimaluse korral jõuvõtte rünnakute vastu kaitsmiseks.

Vigade leidmine ja kõrvaldamine:

- Kui teid blokeeritakse WordPressi administraatorist, kontrollige tulemüüri reegleid ja vähendage esmalt range režiimi.

- Lisage oma IP-aadress valge nimekirja, et mitte blokeerida oma meeskonda.

- Vaadake logid läbi enne kaitse väljalülitamist, et näha, mis blokeeringu põhjustas.

Kasutage tulemüüri ja pahavara skannimist {#use-a-firewall-and-malware-scanning}

Tulemüürid peatavad rünnakud enne, kui need jõuavad WordPressini. Pahavara skannimine kontrollib seejärel teie faile ja andmebaasi võltsimise suhtes.

Kui te ei kontrolli serveri konfiguratsiooni, kasutage oma hosti tulemüüri juhtpaneeli või turvapistikprogrammi, nagu Wordfence või Sucuri, et piirata sisselogimiste arvu ning piirata või blokeerida XML-RPC-d.**

Tulemüüri seadistamine

Kasutage mitut kihti. WAF äärealal, serveri reeglid kuritarvitava liikluse jaoks ja pahavara skannimine puhastamiseks.

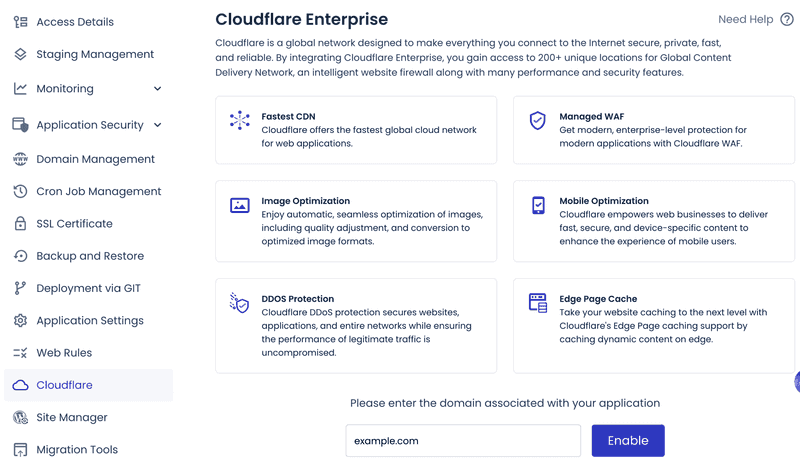

Haldatavatel platvormidel saate aktiveerida sisseehitatud veebirakenduste tulemüüri koos IP- või riigipõhise blokeerimisega. Näiteks pakub Cloudways valikulist Cloudflare Enterprise lisandmoodulit servafiltreerimiseks ja botite kaitsmiseks.

Pahavara skannimine

Skannige ootamatuid failimuudatusi ja andmebaasi sissetunge (spam-lingid, peidetud skriptid).

Kavandage regulaarsed kontrollid järgmiste osas:

- Failide muudatused ja tundmatu PHP wp-content/uploads kataloogis

- Andmebaasi rämpspost või sisestatud kood

- Kahtlased cron-ülesanded ja väljaminevad ühendused

Cloudways pakub Imunify360-põhist pahavara kaitset lisandmoodulit serveritasandi skannimiseks ja automatiseeritud puhastamiseks.

Järgige neid samme pahavara eemaldamiseks WordPressist:

- Lülita sisse hooldusrežiim.

- Määrake kindlaks sissetungipunkt (haavatav plugin, nõrgad autentimisandmed).

- Vahetage kõik salajased andmed (admin/andmebaasi paroolid, soolad, SSH-võtmed).

- Taasta puhtast varukoopias.

- Parandage algpõhjus enne süsteemi käivitamist.

Täpsem tehniline turvalisuse tugevdamine {#advanced-technical-hardening}

Täiustatud tehniline turvalisus tähendab, et tugevdate oma WordPressi seadistusi rohkem kui lihtsalt põhilised meetmed. Need sammud keskenduvad konfiguratsioonile, serveri kontrollidele ja juurdepääsupoliitikatele, mis vähendavad haavatavust ja piiravad kahju, kui sisselogimine või plugin satub ohtu.

Kaitse wp-config.php faili {#secure-the-wp-config-php-file}

wp-config.php-fail sisaldab andmebaasi kasutajatunnuseid ja salajasi võtmeid. Kohtle seda nagu võtmehoidlat.

Määrake ranged õigused järgmise käsuga:

chmod 400 wp-config.php.

See takistab teistel kasutajatel ja protsessidel faili lugemist või muutmist. Kasutage 440, kui teie veebiserver vajab grupi lugemisõigust.

Kui veebisait ei tööta 400-ga, vahetage 440-le ja veenduge, et grupi omandiõigus vastab sellele, mille all teie veebiserver töötab.

Täiendava kaitseks, kui teie seadistus seda võimaldab, paigutage wp-config.php üks tase veebikataloogi kohale. WordPress laadib selle ikkagi automaatselt.

Piirata kasutajarolle ja õigusi {#limit-user-roles-and-permissions}

Määrake kasutajatele ainult neile vajalikud õigused (vähima õiguse põhimõte). See takistab häkitud kontol kogu saidi üle võtmast.

Järgige neid samme, et piirata kasutajarolle ja õigusi WordPressis:

- Minge valikule Kasutajad → Kõik kasutajad.

- Klõpsa kasutajal, keda soovid vaadata.

- Rooli rippmenüüst vali madalaim roll, mida nad vajavad, näiteks Tellija, Kaastöötaja, Autor või Toimetaja.

- Klõpsa „Uuenda kasutajat”.

Korrake seda iga administraatori kontoga ja alandage kõigi nende õigusi, kes neid ei vaja. Eemaldage või blokeerige kasutamata kontod, mida keegi enam ei kasuta.

Kui vajate eripääsu, kasutage kohandatud rolle ja vaadake enne nende määramist üle nende võimalused. Kontrollige rolle iga kvartali järel ja eemaldage mittevajalikud administraatori õigused. See piirab seda, mida ründaja saab varastatud sisselogimisandmetega teha.

Keelake failide redigeerimine juhtpaneelist {#disable-file-editing-from-the-dashboard}

Keelake sisseehitatud teema- ja plugin-redaktor. Sel viisil ei saa ohustatud administraatori konto kiiresti pahatahtlikku koodi teie saidi failidesse lisada.

Järgige neid samme, et keelata failide redigeerimine WordPressi juhtpaneelist:

- Ühenda oma saidiga SFTP või oma hosti failihalduri abil.

- Muutke WordPressi juurkataloogis faili wp-config.php ja lisage:

- Salvestage fail.

- Kontrollige WordPressi administraatoris „Välimus”. Teemaredaktor kaob. Ka pluginaredaktor kaob.

Kui teie meeskond kasutab juhtpaneeli redigeerimist, viige see töövoog üle Git-põhisele kasutuselevõtule või SFTP-le piiratud kontodega.

Keelake XML-RPC {#disable-xml-rpc}

XML-RPC on levinud sissetungipunkt jõuvõttega rünnakute ja pingback-kuritarvituste jaoks. Blokeerige see WordPressi või serveri tasandil.

Võimalus A: keelake WordPressis

- Lisage järgmine kood faili functions.php või kohandatud pluginasse:

- Salvestage fail.

- Ava brauseris xmlrpc.php-lõpppunkt, külastades aadressi https://yourdomain.com/xmlrpc.php Sa näed üldist XML-RPC-sõnumit, kuid XML-RPC-päringud enam ei tööta.

See keelab XML-RPC WordPressi tasandil. xmlrpc.php-lõpppunkti on endiselt võimalik tabada, seega täieliku kaitse ja koormuse vähendamise eesmärgil blokeerige see veebiserveris või WAF-is.

Variant B: blokeerimine veebiserveri tasandil**

XML-RPC blokeerimine serveris on kõige tugevam variant, kuna see peatab päringud enne PHP käivitumist.

Nginx:

- Avage oma saidi Nginx-i konfiguratsioonifail selle domeeni jaoks.

- Lisage serveriblokki reegel xmlrpc.php jaoks.

- Laadige Nginx uuesti.

Apache:

- Muutke oma veebisaidi Apache'i konfiguratsiooni või .htaccess-faili, kui see on lubatud.

- Lisage xmlrpc.php ploki reegel.

- Laadige Apache uuesti.

See takistab päringutel WordPressi jõudmist, mis vähendab koormust ja katkestab tavalised XML-RPC rünnakuteed.

Märkus: Kui Jetpacki pistikprogramm või WordPressi mobiilirakendus vajab XML-RPC-d, ärge blokeerige seda täielikult. Piirangutage selle asemel päringute arvu ja lubage võimaluse korral juurdepääsu ainult usaldusväärsetelt IP-aadressidelt.

Varukoopiad ja seire {#backups-and-monitoring}

Ole valmis riketeks. Varukoopiad võimaldavad sul kiiresti taastuda. Seire näitab, mis on muutunud.

Varundage oma veebisaiti regulaarselt {#back-up-your-website-regularly}

Varukoopiad ei ole vabatahtlikud. Need on teie pääsetee, kui uuendus rikub tootmist, pistikprogramm satub ohtu või ebaõnnestunud rakendamine hävitab andmebaasi.

Siin on oluline hoida oma veebisaidi puhas koopia, mida saate kiiresti taastada, ilma et peaksite arutama, mis on kadunud.

Käsitsi varundamine

Järgige neid samme, et teha oma WordPressi veebisaidist varukoopia:

- Paigalda ja aktiveeri varundusplugin menüüst Plugins → Add New.

- Avage plugin ja käivitage Back up now, valides failid ja andmebaasi.

- Salvestage see välisele salvestusruumile, kui see on saadaval.

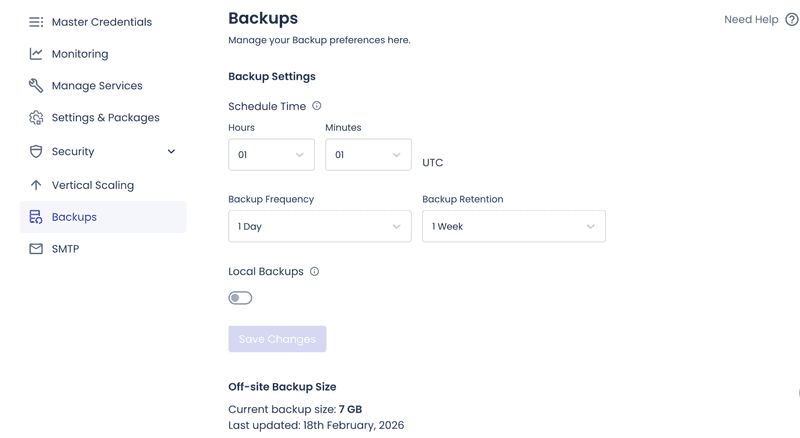

Automaatne varundamine

Enamik hallatavaid WordPressi hostinguid sisaldab vaikimisi automaatseid varukoopiaid, mida tavaliselt tehakse iga päev, säilitatakse kindla aja jooksul ja mis on kättesaadavad ühe klõpsuga taastamispunktidena hostingupaneelist.

Valige ajakava vastavalt sellele, kui tihti teie veebisait muutub.

- Iga päev: aktiivsetele saitidele, kus on sagedased uuendused, kommentaarid või tellimused.

- Nädalas: vähemuutuvate turundusveebisaitide jaoks.

- Kuu:** **Kui sisu muutub harva.

Täielik varundus hõlmab teie andmebaasi, wp-content kausta (eriti üleslaaditud faile) ja konfiguratsioonifaile, kui teie seadistus neid automaatselt uuesti ei loo.

Parimad tavad:

- Säilitage varukoopiaid väljaspool asukohta. Serveririke ei kustuta neid.

- Säilitage mitu taastamispunkti, mitte ainult viimane hetktõmmis.

- Testige taastamist regulaarselt. Testimata varukoopiaid ei saa kindlaks pidada. Te loodate, et need toimivad, kui see on oluline.

Kui taastamine venib või ebaõnnestub, on varukoopia tavaliselt liiga mahukas. Kontrollige varukoopia mahu kasvu, mille põhjuseks on sageli logifailid või wp-content kausta sees olevad vahemälukataloogid. Jätke vahemälukataloogid varukoopiatest välja, kui teie platvorm suudab need ohutult uuesti luua.

Jälgige oma veebisaiti {#monitor-your-site}

Turvalisuse tugevdamine aitab, kuid jälgimine aitab avastada seda, mis läbi lipsab. Avastage probleemid varakult. Hoidke logid valmis, et jälgida, mis juhtus.

Töökindluse jälgimine

Töökindluse kontrollid aitavad märgata, kui veebisait ei tööta või kui selles tekivad ebasoovitavad muutused, näiteks häkitud avaleht, PHP-d rikkiv värskendus või serverit ülekoormav rünnak.

Töökindluse kontrollimise tööriistad, nagu UptimeRobot (rikkalik tasuta pakett) või Pingdom, teostavad HTTP- ja märksõnade kontrolli teie kodulehel ja olulisematel lehekülgedel.

Praktiline seadistamine:

- Jälgige oma kodulehte ja ühte olulist lehekülge, mis töötab ilma sisselogimiseta, näiteks hinnakiri, kassasse minek või peamine sihtlehekülg.

- Kasutage nii HTTP-staatuse kontrolli kui ka märksõnade kontrolli, et häkitud leht, mis ikka veel annab normaalset 200-vastust, ei jääks märkamata.

Turvalisuse hoiatused

Määrake hoiatused sündmuste jaoks, mis viitavad konto ülevõtmisele, rikkumisele või kõrvalekaldele.

Turvapistikprogrammid, nagu Wordfence või Sucuri, hoiatavad sisselogimiste tippude, failimuutuste ja uute administraatorite kohta.

Järgige neid samme, et seadistada hoiatused WordPressis:

- Minge valikule Plugins → Add New.

- Paigalda ja aktiveeri turvapistikprogramm, mis toetab hoiatusi.

- Avage plugin vasakult külgribalt.

- Leidke plugin'i seadetest Alerts või Notifications.

- Lülita sisse hoiatused järgmiste sündmuste jaoks:

- Uue administraatori kasutaja loomine

- Pluginite või teemade failide muudatused

- Sisselogimiste tippkoormused või korduvad ebaõnnestumised

- Kriitiliste pluginite värskenduste kättesaadavus

- DNS-i või SSL-sertifikaadi probleemid

- Suuna kriitilised hoiatused Slacki või PagerDuty'sse. Säilita e-post madala prioriteediga teavituste jaoks.

Tegevuslogid

Intsidendi korral annavad logid vastused ainsatele olulistele küsimustele: mis muutus, millal see muutus, kes seda muutis ja kust.

Praktiline seadistamine:

- Logi administraatori tegevused, nagu kasutajate loomine, pluginate installimine ja seadete muutmine.

- Säilita logid piisavalt kaua, et uurida aeglaselt arenevaid rikkumisi.

- Ühenda tegevuslogid serveri juurdepääsulogidega, et saaksid seostada IP-aadresse ja kasutajaagente.

Järgige neid samme, et lubada tegevuslogid WordPressis:

- Minge valikule Plugins → Add New.

- Paigalda ja aktiveeri tegevuslogi plugin.

- Avage plugin vasakult külgribalt.

- Lülita sisse administraatori tegevuste logimine, nagu kasutajate loomine, pluginate installimine ja seadete muutmine.

- Määrake, kui kaua logisid säilitatakse, ja salvestage.

- Kui see on saadaval, lülita sisse logide eksportimine või edastamine välisele salvestusruumile.

Kui logid kasvavad liiga kiiresti, vähendage nende mahtu, kaotamata signaale, mida hiljem vaja läheb.

- Vähendage mittetähtsate sündmuste logimise detailsust.

- Vahetage logisid aktiivselt.

- Kandke logid üle välisesse salvestusse, kui see on võimalik.

Lõppmõtted {#final-thoughts}

WordPressi turvalisus läheb tavaliselt katki lihtsatel põhjustel. Väikesed lüngad jäävad liiga kauaks avatuks: vahele jäänud uuendused, nõrgad paroolid või liiga laialdane administraatori juurdepääs.

Kui teete ainult ühe asja, siis tehke seda järjepidevalt. Uuendage WordPressi tuuma, teemasid ja pistikprogramme regulaarselt. Rakendage 2FA administraatori taseme kontodel. Kasutage pikki, unikaalseid paroole ja vältige ilmselgeid kasutajanimesid. Hoidke HTTPS igal lehel, et sisselogimised, sessioonid ja vormiandmed jääksid krüpteeritud.

Kui põhialused on paigas, lisage täiendav kaitse. Kasutage tulemüüri, et blokeerida pahatahtlik liiklus enne, kui see jõuab teie saidile. Käivitage pahavara skaneerimine ja failide muutuste jälgimine, et saaksite probleeme varakult avastada. Hoidke varukoopiaid väljaspool saidi, säilitage mitu taastamispunkti ja testige taastamist, et taastamine oleks ennustatav.

Kui need on paigas, on teie WordPressi veebisait raskem rünnata, lihtsam jälgida ja kiiremini taastada, kui midagi peaks valesti minema.

Korduma kippuvad küsimused {#frequently-asked-questions}

1. Kas WordPress on turvaline?

Jah, WordPress on turvaline, kui järgite põhilisi tavasid: hoidke tuum, teemad ja pistikprogrammid ajakohasena; kasutage tugevaid unikaalseid paroole ja 2FA-d administraatoritele; valige hosting, millel on isolatsioon ja tulemüürid; tehke regulaarselt varukoopiaid.

2. Kas WordPressil on sisseehitatud turvalisus?

Jah. WordPressi tuum sisaldab tugevaid põhifunktsioone, nagu rollid ja õigused, administraatori tegevuste kaitse, turvaline paroolide räsimine ja regulaarsed turbeväljaanded. Enamik tegelikke rikkumisi tuleneb vananenud pistikprogrammidest ja teemadest, nõrkadest kasutajatunnustest või valesti konfigureeritud serveritest, mitte aga ajakohasena hoitud vaikimisi tuumainstallatsioonist.

Kõik-ühes platvorm tõhusaks SEO-ks

Iga eduka ettevõtte taga on tugev SEO-kampaania. Kuid kuna on olemas lugematu hulk optimeerimisvahendeid ja -tehnikaid, mille hulgast valida, võib olla raske teada, kust alustada. Noh, ärge kartke enam, sest mul on just see, mis aitab. Tutvustan Ranktracker'i kõik-ühes platvormi tõhusaks SEO-ks.

Oleme lõpuks avanud registreerimise Ranktracker täiesti tasuta!

Loo tasuta kontoVõi logi sisse oma volituste abil

3. Kas minu WordPressi veebisait on häkitud?

Pöörake tähelepanu ilmsetele ohumärkidele, nagu ootamatud suunamised, uued administraatorid, keda te pole loonud, teema- või pluginifailide muutumine ilma uuendamiseta, veidrad planeeritud ülesanded ja ootamatud sisselogimiste tippud. Kontrollige oma turvaplugini logisid ja serveri juurdepääsulogisid. Kui kasutate Google Search Console'i, otsige hoiatusi ja tundmatuid indekseeritud URL-aadresse.

4. Kuidas muuta oma WordPressi veebisait HTTPS-iks?

Paigaldage SSL-sertifikaat oma hosting-paneelis. Seejärel uuendage oma WordPressi kodu-URL ja saidi URL HTTPS-iks ning sundige HTTPS-i administraatorikeskkonna ja kasutajaliidese jaoks. Kui näete segatud sisu hoiatusi, asendage andmebaasis ja teema ressurssides kõvakooditud HTTP-lingid. Kui kasutate proksit või koormuse tasakaalustajat, veenduge, et WordPress tunnistab algset päringut HTTPS-ina, et vältida ümbersuunamiste tsükleid.