Intro

Cyberangriffe sind nicht mehr nur ein Problem für große Unternehmen. Auch kleine und mittlere Unternehmen (KMU) sind zunehmend bedroht. Hacker haben es auf kleinere Unternehmen abgesehen, weil diese oft weniger Schutzmechanismen haben. Ein einziger Angriff kann Ihr Unternehmen Geld, Zeit und Vertrauen kosten.

Wussten Sie, dass der Diebstahl digitaler Daten inzwischen die am häufigsten gemeldete Betrugsart ist? Für kleine und mittlere Unternehmen, die auf Online-Tools angewiesen sind, um ihr Geschäft auszubauen, ist dies eine ernste Nachricht. Aber das Gute daran ist, dass es einfache Maßnahmen gibt, um Ihre Daten und Systeme zu schützen. Dieser Leitfaden enthält zuverlässige Cybersicherheitstechniken, die jedes kleine Unternehmen kennen sollte.

Der Schutz Ihres Unternehmens beginnt jetzt. Fangen wir an!

Regelmäßige Sicherheitsrisikobewertungen durchführen

Hacker haben es oft auf kleine Unternehmen abgesehen, weil diese schwächer geschützt sind. Sicherheitsrisikobewertungen können Schwachstellen aufdecken, bevor sie zu kostspieligen Fehlern werden.

- Zeigen Sie Schwachstellen auf, indem Sie sich an bewährten Rahmenwerken wie dem NIST Cybersecurity Framework oder den CIS Top 18 Critical Security Controls orientieren. Diese Tools bieten eine klare Methode zur Identifizierung von Risiken in Systemen, Prozessen und Geräten.

- Testen Sie regelmäßig alle Bereiche Ihres Netzwerks. Kleine Unternehmen übersehen oft Speichersysteme, Mitarbeitergeräte oder Integrationen von Drittanbietern, die von Hackern häufig ausgenutzt werden.

- Beurteilen Sie die möglichen Auswirkungen von Cyberangriffen auf Ihren Geschäftsbetrieb. Studien zeigen, dass 60 % der kleinen und mittleren Unternehmen innerhalb von sechs Monaten nach einer Sicherheitsverletzung ihren Betrieb einstellen - unterschätzen Sie die Gefahr nicht.

- Holen Sie den Rat von Cybersicherheitsexperten ein, wenn Ihre internen Ressourcen begrenzt sind. Experten können blinde Flecken aufspüren, die Sie bei der Bewertung übersehen könnten, so Turn Key Solutions, das die Bedeutung von Audits unter der Leitung von Experten bei der Aufdeckung versteckter Schwachstellen in KMU-Netzwerken hervorhebt.

- Schützen Sie Ihre Lieferkettenverbindungen, indem Sie die Einhaltung von Sicherheitsstandards wie ISO 27001 oder SOC 2-Zertifizierungen durch die Anbieter überprüfen.

- Im Small Biz Cyber Planner 2.0 der FCC finden Sie speziell auf die Bedürfnisse von kleinen und mittleren Unternehmen zugeschnittene Pläne, die im Oktober 2012 neu aufgelegt wurden.

Schulung der Mitarbeiter in bewährten Praktiken der Cybersicherheit

Regelmäßige Risikobewertungen bringen wenig, wenn Ihr Team nicht darauf vorbereitet ist. Die Mitarbeiter sind oft das schwächste Glied, aber eine gute Schulung kann sie zu Ihrer ersten Verteidigungslinie machen.

- Erläutern Sie die Funktionsweise von Phishing-Angriffen anhand von realen Beispielen aus aktuellen Fällen. Zeigen Sie den Mitarbeitern, wie gefälschte E-Mails oder Links aussehen, um ihren Instinkt zu schärfen.

- Führen Sie mindestens zweimal im Jahr obligatorische Schulungen zum Thema Cybersicherheit durch. Unterrichten Sie anhand interaktiver Szenarien über die Vermeidung von Datenschutzverletzungen und die Sicherheitsrisiken mobiler Geräte.

- Bringen Sie Ihren Mitarbeitern den sicheren Umgang mit Zahlungskartendaten gemäß den Empfehlungen der FCC bei. Betonen Sie, wie wichtig der Schutz von Kundendaten bei jeder Transaktion ist.

- Geben Sie Tipps zur Verwaltung sicherer Passwörter und ermutigen Sie das gesamte Team zur Verwendung von Passwortmanagern. Weisen Sie auf die Gefahren der Wiederverwendung schwacher Anmeldedaten hin, um den Punkt effektiv zu betonen.

- Warnen Sie davor, Geräte unbeaufsichtigt zu lassen oder eine Verbindung zu öffentlichem WLAN ohne Schutzprogramme wie VPNs herzustellen. Weisen Sie darauf hin, dass verlorene Laptops oder Telefone zu kostspieligen Sicherheitsverletzungen führen können.

- Schaffen Sie eine Kultur, in der sich die Meldung verdächtiger Aktivitäten sicher anfühlt und gefördert wird. Machen Sie deutlich, dass das frühzeitige Erkennen von Bedrohungen besser ist als die spätere Behebung von Problemen.

- Testen Sie das Wissen Ihrer Mitarbeiter nach den Schulungen mit unerwarteten praktischen Übungen, z. B. mit gefälschten Phishing-E-Mails. Nutzen Sie diese Übungen, um Lücken zu erkennen und Fehler schnell zu korrigieren.

Eine wirksame Schulung schafft Vertrauen und stärkt intern die Abwehrkräfte, ohne die Budgets von KMUs zu überlasten.

Implementierung der Multi-Faktor-Authentifizierung (MFA)

Die Einbindung der Multi-Faktor-Authentifizierung (MFA) erhöht die Sicherheit erheblich. Sie erfordert über die Eingabe eines Passworts hinaus zusätzliche Maßnahmen, wie z. B. die Verwendung einer biometrischen Verifizierung oder von Einmalcodes, die an Ihr Telefon gesendet werden. Selbst wenn jemand Ihr Passwort in die Hände bekommt, sind für den Zugriff auf sensible Daten diese zusätzlichen Authentifizierungsschritte erforderlich.

Passwörter allein sind so wirksam wie ein Schlüssel, der unter der Matte liegt.

Führen Sie Richtlinien ein, die von den Mitarbeitern verlangen, ihre Passwörter vierteljährlich zu aktualisieren. Kombinieren Sie diese Maßnahmen mit MFA, um den Schutz vor Cyber-Bedrohungen zu verbessern. Starke Zugangskontrollen sorgen dafür, dass Systeme geschützt bleiben, indem die Identität in mehreren Schritten überprüft wird, bevor der Zugang gewährt wird.

Systeme und Software auf dem neuesten Stand halten

Veraltete Software ist ein Tummelplatz für Cyber-Bedrohungen. Hacker nutzen Schwachstellen in ungepatchten Programmen aus, um Daten zu stehlen oder den Betrieb zu stören. Bruno Aburto rät KMUs, wöchentliche oder zweiwöchentliche Updates einzuplanen, um solche Risiken zu vermeiden. Patch-Management und Schwachstellenbewertungen sollten zu den regelmäßigen IT-Sicherheitspraktiken gehören.

Die Vernachlässigung der Systemwartung kann zu finanziellen Verlusten durch Malware-Angriffe oder Datenschutzverletzungen führen. Aktualisierte Systeme gewährleisten sowohl die Netzwerksicherheit als auch den Schutz der Kundendaten. Lassen Sie Hackern keine Tür offen; schließen Sie Lücken durch rechtzeitige Updates und achten Sie auf sichere Passwörter.

Verwenden Sie sichere Passwörter und Passwort-Manager

Starke Passwörter sind Ihr wichtigster Schutz vor Cyber-Bedrohungen. Erstellen Sie Passwörter mit mindestens 12-15 Zeichen und einer Mischung aus Buchstaben, Zahlen und Symbolen. Vermeiden Sie gebräuchliche Wörter oder vorhersehbare Sequenzen wie "12345". Jedes Konto sollte ein eindeutiges Passwort haben, um zu verhindern, dass sich Sicherheitslücken über mehrere Systeme hinweg ausbreiten. Komplexe Passwörter erhöhen die Sicherheit und minimieren das Risiko eines Hackerangriffs.

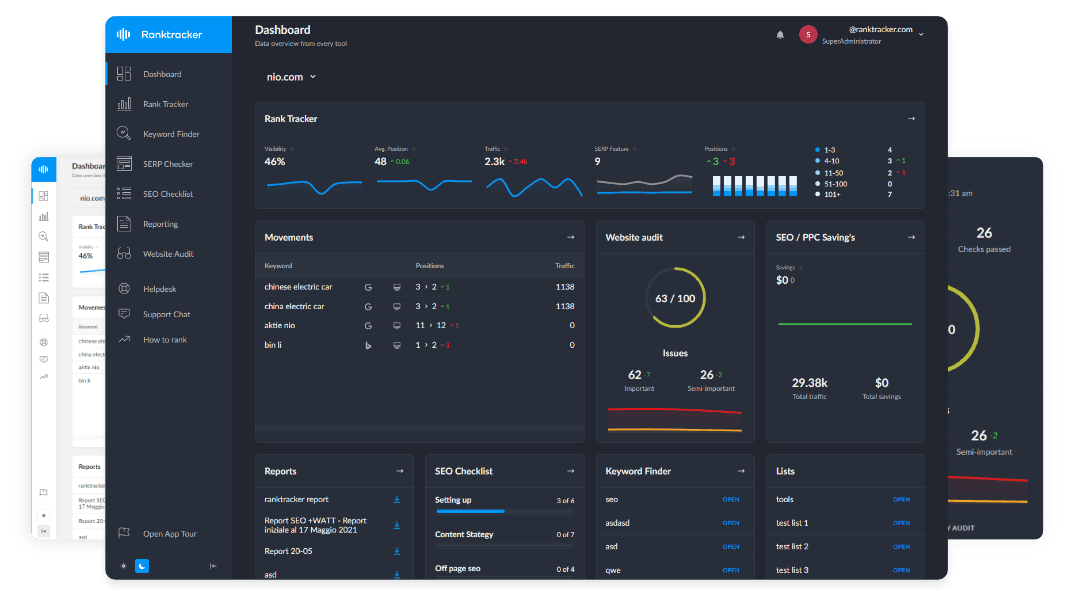

Die All-in-One-Plattform für effektives SEO

Hinter jedem erfolgreichen Unternehmen steht eine starke SEO-Kampagne. Aber bei den zahllosen Optimierungstools und -techniken, die zur Auswahl stehen, kann es schwierig sein, zu wissen, wo man anfangen soll. Nun, keine Angst mehr, denn ich habe genau das Richtige, um zu helfen. Ich präsentiere die Ranktracker All-in-One-Plattform für effektives SEO

Wir haben endlich die Registrierung zu Ranktracker absolut kostenlos geöffnet!

Ein kostenloses Konto erstellenOder melden Sie sich mit Ihren Anmeldedaten an

Passwort-Manager erleichtern das Erstellen und Speichern komplexer Passwörter. Diese Tools erzeugen sichere Kombinationen, die Sie sich nicht merken müssen. Außerdem sparen sie Zeit und bieten gleichzeitig einen hervorragenden Passwortschutz. Aktualisieren Sie die gespeicherten Anmeldeinformationen regelmäßig, um zusätzliche Sicherheit und Gewissheit zu erlangen.

Installation und Wartung von Firewalls

Passwörter schützen den Zugang, aber Firewalls bewahren Netzwerke vor Cyber-Bedrohungen. Diese digitalen Torwächter blockieren den unbefugten Zugriff auf Ihre Unternehmenssysteme. Eine ordnungsgemäße Firewall-Konfiguration erhöht die Cybersicherheit, indem sie den Datenverkehr überwacht und Barrieren gegen Angriffe errichtet.

Firewalls sollten regelmäßig aktualisiert werden. Cyberkriminelle entwickeln ihre Taktiken weiter; veraltete Firewalls können damit nicht Schritt halten. Ziehen Sie Virtual Private Networks (VPNs) für Fernverbindungen in Betracht. Sie verschlüsseln Daten und verbergen IP-Adressen, so dass neben Ihrer Firewall eine weitere Ebene des Netzwerkschutzes entsteht.

Sichere Wi-Fi-Netzwerke mit Verschlüsselung

Richten Sie für alle geschäftlichen Wi-Fi-Netzwerke eine WPA2- oder WPA3-Verschlüsselung ein. Diese Verschlüsselungsprotokolle verhindern, dass Hacker während der Übertragung auf sensible Daten zugreifen können. Vermeiden Sie die Verwendung von veraltetem WEP, da es leicht zu knacken ist. Schützen Sie die Privatsphäre Ihres Netzwerks mit starken Passwörtern und beschränktem Zugang nur für autorisierte Benutzer.

Erstellen Sie ein separates Gast-Wi-Fi-Netzwerk für Besucher oder Kunden. Dies verringert das Risiko, dass kritische interne Systeme gefährdet werden, wenn das Gastnetzwerk kompromittiert wird. Isolieren Sie Geräte wie Drucker in separaten Netzwerken als zusätzliche Sicherheitsmaßnahme. Sorgen Sie für regelmäßige Backups, um den Verlust wichtiger Dateien im Falle von Sicherheitsverletzungen zu verhindern.

Regelmäßige und sichere Datensicherung

Ein Datenverlust kann ein kleines Unternehmen schwer treffen. Die Sicherung Ihrer Daten ist vergleichbar mit dem Abschluss einer Versicherung für Ihr digitales Vermögen.

- Planen Sie automatische wöchentliche Backups mit vertrauenswürdigen Tools. Wählen Sie Systeme, die im Hintergrund arbeiten, ohne die täglichen Aktivitäten zu stören.

- Speichern Sie Ihre Backups außer Haus oder in der Cloud, um sie vor physischen Schäden wie Überschwemmungen oder Bränden zu schützen. Besuchen Sie Vaultas für sichere Cloud- und Colocation-Backup-Services, die KMUs helfen, die Geschäftskontinuität im Falle einer Katastrophe zu gewährleisten.

- Führen Sie zur Redundanz sowohl Cloud- als auch physische Backups durch. Redundante Datensicherungen helfen, einen kompletten Systemausfall zu verhindern, wenn eine Speichermethode ausfällt.

- Verschlüsseln Sie alle Sicherungsdateien, um sensible Informationen vor unbefugtem Zugriff zu schützen. Die Verschlüsselung bietet eine zusätzliche Sicherheitsebene gegen Cyber-Kriminelle.

- Testen Sie die Wiederherstellungsprozesse regelmäßig, um sicherzustellen, dass die Daten korrekt wiederhergestellt werden. Eine fehlgeschlagene Wiederherstellung während einer Krise kann zu verlängerten Ausfallzeiten oder Verlusten führen.

- Verwenden Sie Sicherungssysteme mit automatischen Warnmeldungen bei verpassten Terminen oder Fehlern während der Übertragung, damit Probleme schnell erkannt werden.

- Bewahren Sie die Verschlüsselungsschlüssel sicher an einem von den Sicherungsdateien getrennten Ort auf, um sie zusätzlich zu schützen.

- Nutzen Sie die kostenlosen Vorlagen für Sicherheitsrichtlinien, um klare Strategien zur Erreichung der Datenschutzziele festzulegen.

Zuverlässige Backups halten Ihren Betrieb auch nach Angriffen oder Unfällen am Laufen! Möchten Sie mehr über den Schutz vor Phishing-Betrug erfahren?

Schutz vor Phishing- und Social-Engineering-Angriffen

Die Sicherung von Daten ist wichtig, aber die Verhinderung von Phishing- und Social-Engineering-Angriffen verhindert, dass Bedrohungen überhaupt erst entstehen. Cyberkriminelle verleiten Mitarbeiter oft dazu, sensible Informationen durch E-Mail-Betrug oder gefälschte Anrufe weiterzugeben.

Diese Taktiken sind für über 90 % der Online-Sicherheitsverstöße verantwortlich. Betrügerische Aktivitäten, wie gefälschte E-Mails, die vorgeben, von einer vertrauenswürdigen Quelle zu stammen, können zu Identitätsdiebstahl oder Malware-Infektionen führen.

Bieten Sie Ihrem Team regelmäßige Schulungen zum Sicherheitsbewusstsein an. Bringen Sie ihnen bei, wie sie verdächtige Links oder Anfragen nach persönlichen Daten erkennen können. Verlangen Sie, dass verloren gegangene Geräte sofort gemeldet werden, um das Risiko einer Gefährdung von Unternehmensdaten zu verringern.

Implementieren Sie Tools, die verhindern, dass schädliche E-Mails in die Posteingänge gelangen. Starke Abwehrmaßnahmen gegen Cyber-Bedrohungen schützen Ihre Geschäftsabläufe und das Vertrauen Ihrer Kunden gleichermaßen!

Überwachung von Drittanbietern auf Einhaltung der Sicherheitsvorschriften

Hacker zielen oft über Schwachstellen in der Lieferkette auf kleine und mittlere Unternehmen ab. Bewerten Sie die Einhaltung der Sicherheitsbestimmungen durch die Anbieter, um diese Risiken zu mindern. Erkennen Sie Sicherheitsschwächen und -lücken, bevor Sie Vereinbarungen mit Drittanbietern treffen.

Festlegung klarer Sicherheitsrichtlinien für Anbieter, die sensible Daten verwalten. Führen Sie regelmäßig Risikobewertungen durch, um Compliance-Probleme frühzeitig zu erkennen. Erkundigen Sie sich bei den Anbietern nach deren Cybersicherheitspraktiken, z. B. Verschlüsselung oder Zugangskontrollen.

Schlussfolgerung

Der Schutz Ihres kleinen Unternehmens vor Cyber-Bedrohungen ist nicht nur clever, sondern auch notwendig. Diese Strategien helfen, Ihre Daten, Ihren Ruf und Ihre Kunden zu schützen. Warten Sie nicht auf einen Angriff, um zu reagieren. Beginnen Sie jetzt mit der Umsetzung dieser Methoden, Schritt für Schritt. Ein sichereres Unternehmen bedeutet eine stärkere Zukunft!