Einleitung

Die meisten WordPress-Hacks gehen nicht von Personen aus, die es auf Ihre Website abgesehen haben. Meistens handelt es sich um automatisierte Bots, die das Internet nach gängigen Schwachstellen wie veralteten Plugins, schwachen Anmeldedaten oder offen gelassenen Einstellungen absuchen. Wenn Ihre Website leicht zu knacken aussieht, versuchen Bots möglicherweise schon innerhalb weniger Minuten, sich Zugang zu verschaffen.

Sie brauchen keine Kenntnisse eines Sicherheitsingenieurs, um Ihre Website zu schützen. Sie benötigen lediglich einige grundlegende Schutzmaßnahmen, die gut zusammenwirken. Sichern Sie wichtige WordPress-Einstellungen. Fügen Sie Serverregeln hinzu. Halten Sie alles auf dem neuesten Stand. Machen Sie Backups und Überwachung zu einer unverzichtbaren Maßnahme. So erkennen Sie Probleme frühzeitig und können schnell Abhilfe schaffen, anstatt den Schaden erst Wochen später zu entdecken.

Dieser Leitfaden ist praxisorientiert. Wir beginnen mit grundlegenden Maßnahmen mit großer Wirkung und gehen dann zu tiefergehenden Absicherungsmaßnahmen über.

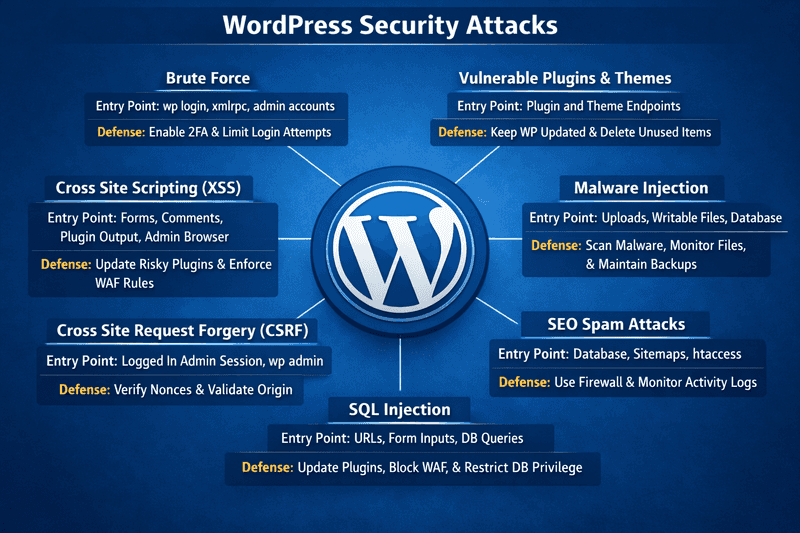

Häufige Sicherheitsangriffe auf WordPress-Websites {#common-security-attacks-on-wordpress-sites}

Die meisten WordPress-Angriffe folgen einem bekannten Muster. Bots sondieren zunächst gängige Einstiegspunkte und wenden sich dann dem zu, was am einfachsten auszunutzen ist.

Hier sind die häufigsten Risiken, denen du auf echten WordPress-Seiten begegnest.

Brute-Force {#brute-force}

Brute-Force-Angriffe funktionieren, weil sie leicht zu automatisieren sind und sich nach wie vor lohnen. Anstatt ein Passwort zu erraten, probieren Bots auf den Anmeldeseiten Tausende von Benutzernamen und Passwörtern pro Minute aus. Credential Stuffing ist sogar noch effektiver, da dabei gestohlene Zugangsdaten aus anderen Sicherheitsverletzungen verwendet werden. Wenn die gestohlenen Zugangsdaten übereinstimmen, ist der Admin-Zugriff sofort gesichert.

Wenn das passiert, siehst du Traffic-Spitzen, wiederholte Weiterleitungen und viele fehlgeschlagene Anmeldungen in den Authentifizierungsprotokollen von Plugins oder Servern. Selbst ohne einen Datenleck belastet das die CPU, verlangsamt deine Website und überflutet deine Protokolle.

Anfällige Plugins und Themes {#vulnerable-plugins-and-themes}

Es gibt zwar auch Probleme mit dem WordPress-Kern, aber Plugins und Themes sind in der Regel das eigentliche Problem. Angreifer nehmen sie ins Visier, weil die Versionserkennung einfach ist und sich Exploit-Code schnell verbreitet.

Die All-in-One-Plattform für effektives SEO

Hinter jedem erfolgreichen Unternehmen steht eine starke SEO-Kampagne. Aber bei den zahllosen Optimierungstools und -techniken, die zur Auswahl stehen, kann es schwierig sein, zu wissen, wo man anfangen soll. Nun, keine Angst mehr, denn ich habe genau das Richtige, um zu helfen. Ich präsentiere die Ranktracker All-in-One-Plattform für effektives SEO

Wir haben endlich die Registrierung zu Ranktracker absolut kostenlos geöffnet!

Ein kostenloses Konto erstellenOder melden Sie sich mit Ihren Anmeldedaten an

Zu den Warnsignalen gehören veraltete Plugins, kostenlose Kopien von Premium-Tools und verspätete Updates. Die Auswirkungen reichen von der Ausführung von Remote-Code über Datenbankdiebstahl bis hin zu SEO-Spam-Injektionen.

Malware-Injektion {#malware-injection}

Malware versteckt sich oft an Orten, die beschreibbar sind oder übersehen werden. Das kann ein bösartiges Skript sein, das in wp-content/uploads/ abgelegt wurde, eine Plugin-Datei, die heimlich mit fehlerhaftem PHP verändert wurde, oder Code, der in die Datenbank injiziert wurde, sodass er sich über Vorlagen oder Beiträge verbreitet.

Typische Anzeichen sind Weiterleitungen nur für Mobilgeräte, mysteriöse Admin-Benutzer, seltsame Cron-Jobs, ungewöhnliche geplante Aufgaben, Spitzen bei ausgehenden Anfragen sowie Warnungen der Search Console oder wegen Host-Missbrauchs. Dies führt oft zu wiederholten Infektionen, Spam und dem Risiko, auf eine Blacklist gesetzt zu werden.

SEO-Spam-Angriffe {#seo-spam-attacks}

SEO-Spam ist für Menschen nicht immer sichtbar. Angreifer fügen versteckte Links, Spam-Seiten oder Inhalte hinzu, die nur Crawler sehen. Sie können Spam in die Datenbank einschleusen, nicht autorisierte Sitemaps hinzufügen oder die .htaccess-Datei manipulieren, um Bots andere Inhalte anzuzeigen.

Die ersten Anzeichen zeigen sich meist in den Suchergebnissen: seltsame indizierte URLs und plötzliche Traffic-Einbrüche. Ihre Domain beginnt, für Spam zu ranken, und echte Seiten verlieren an Sichtbarkeit. Die Bereinigung dauert länger, da der Spam oft über die gesamte Datenbank verstreut ist.

SQL-Injection {#sql-injection}

Eine SQL-Injection tritt auf, wenn ein Plugin oder benutzerdefinierter Code unsichere Daten an die Datenbank sendet. Häufige Anzeichen sind seltsame URL-Abfragezeichenfolgen, SQLi-Warnungen in Firewall-Protokollen und plötzliche Spitzen bei der Datenbankauslastung. Dies kann zu Datendiebstahl, Inhaltsänderungen und dauerhaftem Zugriff führen, wenn Angreifer Benutzer oder Einstellungen manipulieren.

Cross-Site-Request-Forgery {#cross-site-request-forgery}

Cross-Site Request Forgery (CSRF) tritt auf, wenn Sie bei WordPress angemeldet sind und ein Plugin nicht die richtigen Sicherheitsprüfungen durchführt. Ein Angreifer kann Sie dazu verleiten, auf einen Link zu klicken, der Aktionen wie das Anlegen von Benutzern, das Ändern von E-Mail-Adressen oder das Aktualisieren von Einstellungen auslöst.

Ein Warnsignal ist jede Admin-Änderung, die unmittelbar nach einem Klick erfolgt, den Sie nicht beabsichtigt haben. Die Protokolle können weiterhin normal aussehen, da der Vorgang über Ihre Sitzung läuft, aber er kann unbemerkt Berechtigungen ändern und zu einer Übernahme führen.

Cross-Site Scripting {#cross-site-scripting}

Cross-Site Scripting (XSS) tritt auf, wenn ein Plugin oder Theme Benutzerinhalte anzeigt, ohne diese zuvor zu bereinigen. Stored XSS ist schlimmer, da der schädliche Code gespeichert wird und später ausgeführt werden kann, sogar im Admin-Bereich, wodurch Angreifer Einstellungen ändern, Benutzer hinzufügen oder Plugins installieren können.

Möglicherweise sehen Sie seltsame Skripte in Beiträgen oder Einstellungen, Weiterleitungen, die nur nach der Anmeldung funktionieren, oder Änderungen, die Sie nicht vorgenommen haben. Dies kann zu gekaperten Sitzungen und einer dauerhaften Infektion führen, die in der Datenbank gespeichert ist.

Grundlegende Sicherheitsmaßnahmen {#baseline-security-essentials}

Beginnen Sie mit den Grundlagen, die einfache Einstiegspunkte beseitigen und Ihre Konfiguration standardmäßig widerstandsfähiger machen.

Wählen Sie ein sicheres WordPress-Hosting {#choose-a-secure-wordpress-hosting}

Sie können WordPress absichern und trotzdem durch ein schwaches Hosting Probleme bekommen. Das Hosting steuert die Umgebung, in der Ihre Website läuft, und diese Umgebung hat großen Einfluss auf die Sicherheit.

Hier ist, was ein sicherheitsorientiertes Hosting beinhalten sollte.

- Isolierung und sichere Standardeinstellungen

Wenn Ihre Website auf einem überfüllten Server läuft, auf dem sich Accounts gegenseitig beeinflussen können, gehen Sie von vornherein ein zusätzliches Risiko ein. Achten Sie auf eine starke Account-Isolierung, sinnvolle Dateiberechtigungen und eine Konfiguration, die risikobehaftete Dienste nicht standardmäßig offen lässt.

- Schutz auf Serverebene

Ein solider Host kümmert sich um Firewall-Regeln, Bot-Filterung, Sicherheitspatches und gehärtete Konfigurationen. Sie sollten sich nicht in einen Server einloggen und Einstellungen anpassen müssen, nur um ihn sicher genug zu machen.

- Backups und schnelle Wiederherstellungen

Wenn etwas schiefgeht, kommt es auf Schnelligkeit an. Automatische Backups und schnelle Wiederherstellungen retten Ihr Unternehmen.

- Transparenz

Zugriffsprotokolle, Fehlerprotokolle und Leistungsmetriken helfen Ihnen, Brute-Force-Angriffe, PHP-Probleme und Ressourcen-Spitzen zu erkennen, bevor sie zu Ausfällen führen.

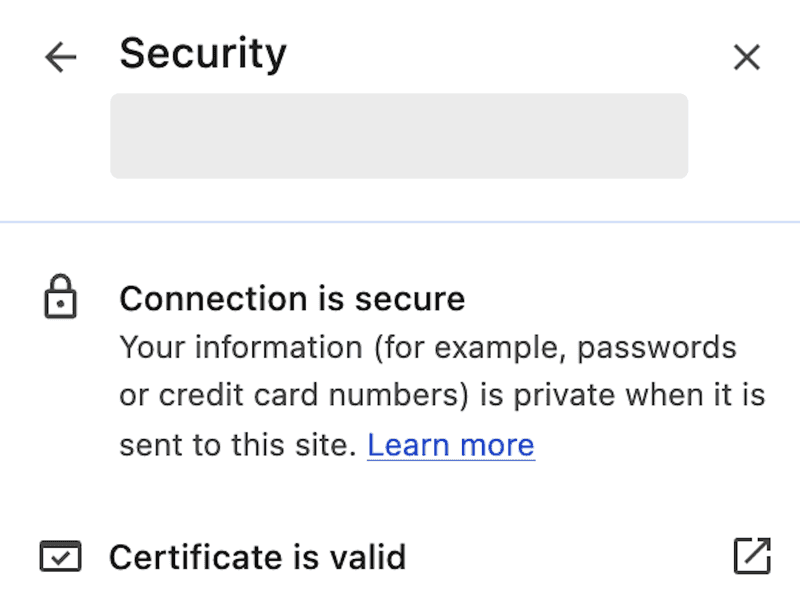

- SSL

SSL-Zertifikate verschlüsseln Anmeldungen und Sitzungen, sodass Daten während der Übertragung privat bleiben. Sicheres Hosting macht die Einrichtung von Zertifikaten einfach und sorgt für eine automatische Rotation, um Probleme bei Ablauf zu vermeiden.

Die All-in-One-Plattform für effektives SEO

Hinter jedem erfolgreichen Unternehmen steht eine starke SEO-Kampagne. Aber bei den zahllosen Optimierungstools und -techniken, die zur Auswahl stehen, kann es schwierig sein, zu wissen, wo man anfangen soll. Nun, keine Angst mehr, denn ich habe genau das Richtige, um zu helfen. Ich präsentiere die Ranktracker All-in-One-Plattform für effektives SEO

Wir haben endlich die Registrierung zu Ranktracker absolut kostenlos geöffnet!

Ein kostenloses Konto erstellenOder melden Sie sich mit Ihren Anmeldedaten an

Auf Managed-WordPress-Plattformen sind bereits zahlreiche Schutzmaßnahmen vorhanden, um gängige Bedrohungen abzuwehren, bevor sie WordPress erreichen. Das Managed Hosting von Cloudways umfasst beispielsweise Sicherheitsfunktionen auf Plattformebene wie Firewalls, automatische Backups, optionale WAF-Add-ons und SafeUpdates. Auch dann sind Sie weiterhin für Updates und die Zugriffskontrolle verantwortlich, starten aber von einer sichereren Grundlage aus.

Cloudways bietet außerdem eine von Experten unterstützte Website-Migration an, wobei die erste Migration kostenlos ist.

Installieren Sie ein SSL-Zertifikat {#install-an-ssl-certificate}

Ist Ihnen schon einmal das kleine Vorhängeschloss-Symbol neben der URL einer Website aufgefallen? Es bedeutet, dass Ihre Website HTTPS verwendet. Es signalisiert Besuchern, dass die Verbindung zu Ihrer Website sicher ist und ihre Daten geschützt sind. Ohne dieses Zertifikat könnten Hacker sensible Daten wie Anmeldedaten oder Zahlungsinformationen abfangen.

SSL (Secure Sockets Layer) verschlüsselt die Daten zwischen Ihrer Website und ihren Besuchern. Es schützt diesen Datenverkehr, sodass Passwörter und Kundendaten nicht im Klartext übertragen werden. Ganz gleich, ob Sie einen Blog, einen Shop oder ein Portfolio betreiben – die Installation eines SSL-Zertifikats ist nicht mehr optional, sondern unverzichtbar.

Wählen Sie Ihre SSL-Option

Die meisten Hosting-Anbieter bieten eine kostenlose SSL-Option an, die Sie mit wenigen Klicks aktivieren können. Bei Cloudways können Sie ein kostenloses Let’s Encrypt-Zertifikat direkt über die Plattform aktivieren.

Wenn Sie ein Zertifikat für geschäftliche Zwecke oder eine bestimmte Validierung benötigen, können Sie auch eines von Anbietern wie DigiCert oder Sectigo erwerben.

Erstellen Sie eine CSR

Eine Certificate Signing Request (CSR) ist die Anfrage, die Ihr Server an den Zertifikatsanbieter sendet. In der Regel finden Sie in Ihrem Hosting-Dashboard eine Option zum Generieren einer CSR.

Geben Sie die grundlegenden Informationen wie Ihre Domain, den Namen Ihrer Organisation und den Standort ein und generieren Sie dann die CSR. Ihr Anbieter verwendet diese, um das Zertifikat auszustellen.

Domain-Inhaberschaft nachweisen

Bevor ein Zertifikat ausgestellt wird, müssen Sie nachweisen, dass Sie Eigentümer der Domain sind. Je nach Anbieter bedeutet dies in der Regel eines der folgenden Verfahren: Bestätigen einer Verifizierungs-E-Mail, Hinzufügen eines DNS-Eintrags oder Hochladen einer kleinen Verifizierungsdatei. Sobald diese Überprüfung erfolgreich abgeschlossen ist, wird das Zertifikat ausgestellt.

Installieren Sie das Zertifikat

Installieren oder laden Sie das Zertifikat in Ihrem Hosting-Dashboard hoch. Suchen Sie nach einem Bereich wie „SSL-Verwaltung“ oder „Sicherheitseinstellungen“ und folgen Sie den Anweisungen, um es der richtigen Domain zuzuweisen.

HTTPS erzwingen

Stellen Sie nach der Installation von SSL sicher, dass der gesamte Datenverkehr standardmäßig über HTTPS läuft. So stellen Sie sicher, dass Besucher immer die sichere Version Ihrer Website erreichen.

Sie können dies mit einem Plugin wie Really Simple SSL tun oder HTTPS für das WordPress-Admin-Dashboard mit dieser Einstellung in wp-config.php erzwingen:

Interne Links aktualisieren

Wenn Ihre Website in den Einstellungen oder der Datenbank noch auf alte HTTP-URLs verweist, zeigen Browser möglicherweise Warnungen wegen gemischter Inhalte an. Aktualisieren Sie diese internen Links, damit alles über HTTPS geladen wird.

Über die Sicherheit hinaus schafft SSL Vertrauen und kann bei der Suchmaschinenoptimierung helfen. Es ist ein schnelles Upgrade, das Besuchern zeigt, dass Sie Datenschutz ernst nehmen.

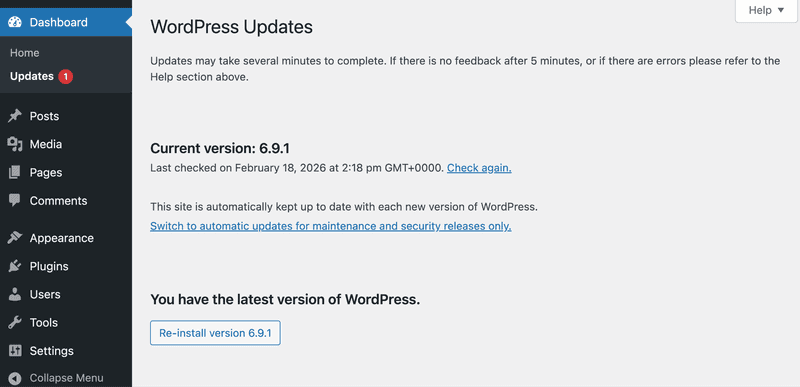

Halten Sie WordPress, Themes und Plugins auf dem neuesten Stand {#keep-wordpress-themes-and-plugins-updated}

Updates sind Sicherheit. Die meisten Releases beheben bekannte Sicherheitslücken. Sobald eine Schwachstelle öffentlich bekannt ist, scannen Bots nach Websites, die noch die alte Version verwenden, und genau in diesem Zeitfenster kommt es zu Infektionen.

WordPress-Kern aktualisieren

Core-Updates enthalten oft Sicherheitskorrekturen, auch wenn die Version nur geringfügig erscheint.

Befolgen Sie diese Schritte, um den WordPress-Kern zu aktualisieren:

- Gehen Sie zum WordPress-Admin-Dashboard → Updates.

- Klicken Sie unter WordPress auf „Jetzt aktualisieren“, falls ein Update verfügbar ist.

- Öffnen Sie nach Abschluss des Vorgangs Ihre Website und vergewissern Sie sich, dass sie geladen wird und Sie sich anmelden können.

Eine praktische Update-Routine

- Aktivieren Sie zumindest automatische Updates für Nebenversionen.

- Verwenden Sie für größere Updates eine Staging-Umgebung.

- Reservieren Sie ein monatliches Wartungsfenster für Patches und Regressionsprüfungen.

Wenn Sie sich für eine Hosting-Plattform wie Cloudways entscheiden, plant die SafeUpdates-Funktion Updates für den WordPress-Core, Plugins und Themes über einen Backup- und Staging-Workflow, bevor Änderungen in der Produktion übernommen werden.

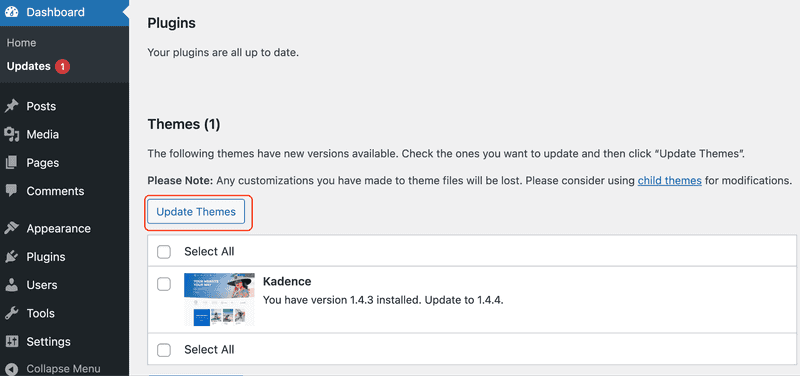

Themes aktualisieren

Befolgen Sie diese Schritte, um ein WordPress-Theme zu aktualisieren:

- Gehen Sie zum WordPress-Admin-Dashboard → „Updates“.

- Wenn dort Theme-Updates aufgeführt sind, aktivieren Sie die Kontrollkästchen und klicken Sie dann auf „Themes aktualisieren“.

- Überprüfen Sie nach Abschluss des Vorgangs, ob die Startseite, die Menüs und wichtige Seiten korrekt geladen werden.

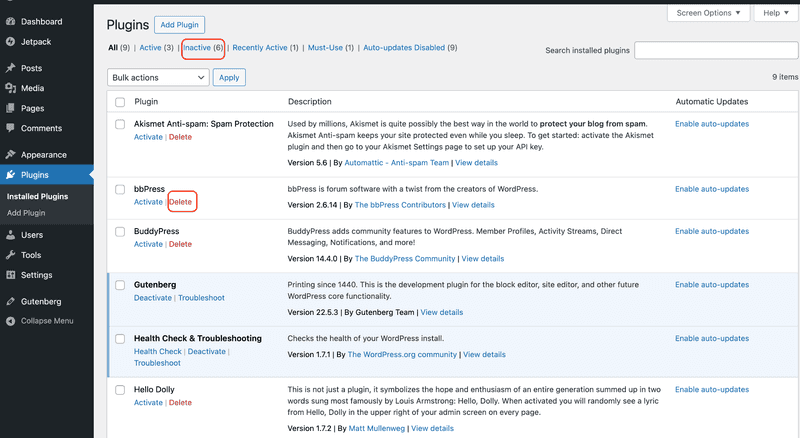

Entfernen Sie nicht verwendete Plugins und Themes

Inaktive Plugins und Themes verbleiben auf Ihrem Server. Löschen Sie diese, um Sicherheitsrisiken zu minimieren und Ihre Angriffsfläche zu verkleinern.

Checkliste zur Bereinigung:

- Löschen Sie nicht verwendete Plugins und Themes. Durch die Deaktivierung bleiben Dateien zurück.

- Testen Sie die Entfernung zunächst auf der Staging-Umgebung, insbesondere bei Plugins, die mit Formularen, Caching, SEO oder E-Commerce verbunden sind.

- Behalten Sie nur das aktive Theme und ein Backup.

- Überprüfen Sie nach der Bereinigung, ob Login, Formulare, Checkout und Suche funktionieren.

- Überprüfen Sie Ihre installierten Plugins und Themes monatlich.

Befolgen Sie diese Schritte, um ein ungenutztes WordPress-Plugin zu löschen:

- Gehen Sie im WordPress-Admin-Dashboard zu Plugins → Installierte Plugins.

- Suchen Sie das Plugin, das Sie nicht benötigen.

- Klicken Sie auf „Deaktivieren“. Danach erscheint die Option „Löschen “.

- Klicken Sie auf „Löschen“ und bestätigen Sie die Aufforderung.

Befolgen Sie anschließend diese Schritte, um ein nicht verwendetes Theme zu löschen:

- Gehen Sie im WordPress-Admin-Dashboard zu „Darstellung “ → „Themes“.

- Klicken Sie auf das Theme, das Sie nicht benötigen.

- Klicken Sie auf „Löschen“ und bestätigen Sie, falls Sie dazu aufgefordert werden.

Wählen Sie seriöse Themes und Plugins

Nicht alle Plugins verdienen Vertrauen, auch wenn ihre Funktionen großartig aussehen. Achten Sie auf regelmäßige aktuelle Updates, klare Dokumentationen, aktiven Support und Kompatibilität mit aktuellen WordPress-Versionen.

Kurze Überprüfungen vor der Installation:

- Vermeiden Sie veraltete Plugins und Themes.

- Vermeiden Sie geknackte Plugins und Themes.

- Seien Sie vorsichtig bei Downloads außerhalb des Marktplatzes, es sei denn, Sie vertrauen dem Anbieter.

- Überspringen Sie alles, was nicht kürzlich aktualisiert wurde oder Ihre aktuelle WordPress-Version nicht eindeutig unterstützt.

Praktische Sicherheitsmaßnahmen {#practical-security-operations}

Dies sind die regelmäßigen Schritte, die das alltägliche Risiko senken, Bot-Aktivität eindämmen und Ihnen helfen, Probleme frühzeitig zu erkennen.

Angreifer zielen auf die Anmeldeseite ab, da diese vorhersehbar und immer erreichbar ist. Sperren Sie die Admin-Zugänge, damit Bots auf eine Barriere stoßen und gestohlene Passwörter nicht sofort zu Zugriff führen.

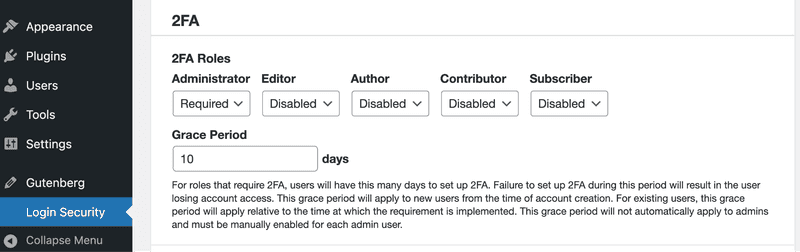

Verwenden Sie die Zwei-Faktor-Authentifizierung {#use-two-factor-authentication}

Die Zwei-Faktor-Authentifizierung verhindert die meisten Angriffe durch Credential Stuffing und die Übernahme von Konten durch die Wiederverwendung von Anmeldedaten. Wenn Sie sie für Admin-Konten aktivieren, werden Anmeldungen auch dann blockiert, wenn ein Passwort gestohlen wurde.

Um 2FA auf Ihrer WordPress-Website zu aktivieren, wählen Sie ein seriöses 2FA-Plugin und eine Authentifizierungs-App auf Ihrem Smartphone. Zu den gängigen 2FA-Plugins gehören miniOrange 2FA, WP 2FA, Wordfence Login Security und Two Factor.

Zwei-Faktor-Authentifizierung aktivieren:

- Gehen Sie in Ihrem WordPress-Dashboard zu Plugins → Neu hinzufügen.

- Suchen Sie nach einem 2FA-Plugin, installieren und aktivieren Sie es.

- Öffnen Sie das Menü des Plugins in der linken Seitenleiste, meist unter „Sicherheit“ oder als eigenständiger Eintrag.

- Suchen Sie nach „Zwei-Faktor-Authentifizierung “ oder „2FA“ und wählen Sie dann „Authentifizierungs-App“.

- Scannen Sie den QR-Code in Ihrer Authentifikator-App oder geben Sie den Einrichtungsschlüssel ein.

- Geben Sie den Einmalcode zur Bestätigung ein und klicken Sie dann auf „ Aktivieren “.

- Laden Sie die Wiederherstellungscodes herunter und speichern Sie sie in Ihrem Passwort-Manager.

2FA für Admin-Rollen erzwingen:

- Öffnen Sie die Einstellungen des Plugins, normalerweise unter „Einstellungen “ oder „Sicherheit “ → „2FA“.

- Aktivieren Sie „2FA erfordern“.

- Wenden Sie dies für die Rollen „Administrator“ und „Redakteur“ an und fügen Sie „Shop-Manager“ hinzu, wenn Sie einen E-Commerce-Shop betreiben.

- Speichern Sie die Änderungen, nachdem Sie mindestens zwei Admin-Konten auf verschiedenen Geräten registriert haben.

Ändern Sie die Standard-Anmelde-URL {#change-the-default-login-url}

Die meisten WordPress-Seiten verwenden dieselben Standard-URLs: /wp-login.php für die Anmeldung und /wp-admin/ für das Admin-Dashboard. Bots kennen diese URLs und versuchen sie daher immer wieder.

Das Ändern der Login-URL wird einen entschlossenen Angreifer nicht aufhalten, kann aber automatisierten Login-Spam und Brute-Force-Angriffe reduzieren.

Befolgen Sie diese Schritte, um die Standard-Anmelde-URL in WordPress zu ändern:

- Gehen Sie zu Plugins → Neu hinzufügen.

- Installieren Sie ein Plugin zur Änderung der Login-URL und aktivieren Sie es anschließend.

- Öffnen Sie die Einstellungen des Plugins unter „Einstellungen “ oder „Sicherheit“.

- Legen Sie eine neue Login-URL fest und speichern Sie die Änderungen.

- Melden Sie sich ab und testen Sie die neue URL in einem Inkognito-Fenster.

Verwenden Sie einen eindeutigen Admin-Benutzernamen {#use-a-unique-admin-username}

** **„admin“ ist der erste Versuch in jeder Brute-Force-Liste. Wenn Sie diesen Namen verwenden, geben Sie Angreifern bereits die Hälfte der benötigten Informationen.

Befolgen Sie diese Schritte, um einen eindeutigen Admin-Benutzernamen in WordPress zu verwenden:

- Gehen Sie zu Benutzer → Neu hinzufügen.

- Erstellen Sie einen neuen Benutzer mit einem eindeutigen Benutzernamen. Verwenden Sie nicht Ihren Domainnamen, Markennamen oder E-Mail-Präfix.

- Legen Sie die Rolle auf „Administrator“ fest und erstellen Sie dann das Konto.

- Melden Sie sich ab und melden Sie sich mit dem neuen Admin-Benutzer wieder an.

- Gehen Sie zu Benutzer → Alle Benutzer.

- Suchen Sie das alte Admin-Konto und ändern Sie entweder dessen Rolle in eine niedrigere oder löschen Sie es. Wenn Sie es löschen, weisen Sie dessen Inhalte dem neuen Admin zu, wenn WordPress Sie dazu auffordert.

Login-Versuche begrenzen {#limit-login-attempts}

Lassen Sie Bots nicht unbegrenzt Passwörter ausprobieren. Sperren Sie die IP-Adresse nach einigen fehlgeschlagenen Versuchen für eine Weile.

Einfache Optionen zuerst

- Installieren Sie ein Plugin zur Ratenbegrenzung wie Wordfence, Limit Login Attempts Reloaded oder Loginizer.

- Aktivieren Sie die Ratenbegrenzung im Firewall-Dashboard Ihres Hosts, falls verfügbar.

Erweiterte Serverkonfiguration

Beispiel für eine Ratenbegrenzung in Nginx (empfohlen, wenn Sie die Nginx-Konfiguration kontrollieren):

Fügen Sie dies in Ihren Nginx-HTTP-Kontext ein:

Fügen Sie dann innerhalb Ihres Serverblocks eine Begrenzung für den Login-Endpunkt hinzu:

Tipp: Erhöhen Sie „rate“ oder „burst“, wenn legitime Benutzer blockiert werden. Testen Sie dies gründlich.

Verwenden Sie sichere Admin-Passwörter {#use-strong-admin-passwords}

Admin-Passwörter müssen nicht einprägsam sein. Sie müssen schwer zu erraten sein. Verwenden Sie einen Passwort-Manager, um lange, zufällige Passwörter zu generieren, und stellen Sie sicher, dass jedes Admin-Konto ein eigenes, einzigartiges Passwort hat. Auf diese Weise geht Ihr WordPress-Admin-Zugang nicht verloren, falls ein Dienst gehackt wird.

Konfigurationstipps:** **

- Deaktivieren Sie die Wiederverwendung von Passwörtern in Ihrer Unternehmensrichtlinie, sofern möglich.

- Ändern Sie Admin-Passwörter sofort, wenn ein Teammitglied das Unternehmen verlässt.

Befolgen Sie diese Schritte, um ein Admin-Passwort in WordPress zu ändern:

- Gehen Sie zu Benutzer → Alle Benutzer.

- Bearbeiten Sie den Admin-Benutzer.

- Klicken Sie auf „Neues Passwort festlegen“ und dann auf „Benutzer aktualisieren“.

Verwenden Sie empfohlene WordPress-Sicherheits-Plugins {#use-recommended-wordpress-security-plugins}

Sicherheits-Plugins lösen zwar nicht alle Probleme, bieten Ihnen aber schnellen Schutz und eine deutlich bessere Übersicht. Sie benötigen Protokolle, die Sie tatsächlich nutzen können, wenn etwas nicht stimmt.

Ein gutes Sicherheits-Plugin bietet:

- Überwachung der Dateiintegrität, um unerwartete Änderungen zu erkennen

- Anmeldeschutz und Durchsetzung der 2-Faktor-Authentifizierung

- Malware-Scan mit klarem Bereinigungs- und Wiederherstellungspfad

- Warnmeldungen und Audit-Protokolle, die Sie tatsächlich überprüfen können

- Grundlegende Firewall-Regeln

Sobald Sie wissen, wonach Sie suchen, installieren Sie ein seriöses Plugin wie Wordfence, Sucuri oder All In One WP Security. Diese Tools bieten Anmeldeschutz, Erkennung von Dateiänderungen und Protokolle und können viele gängige Exploit-Angriffe blockieren, einschließlich Brute-Force-Versuchen.

Befolgen Sie diese Schritte, um ein WordPress-Sicherheits-Plugin zu installieren:

- Gehen Sie zu Plugins → Neu hinzufügen.

- Suchen Sie nach dem Sicherheits-Plugin.

- Klicken Sie auf „Jetzt installieren“ und dann auf „Aktivieren“.

- Öffnen Sie das Plugin in der linken Seitenleiste und führen Sie den Einrichtungsassistenten aus, falls vorhanden.

Tipps zur Einrichtung:

- Verwenden Sie ein einziges Haupt-Sicherheits-Plugin, um Konflikte und Doppelungen zu vermeiden.

- Deaktivieren Sie Funktionen, die Sie nicht nutzen werden, insbesondere auf stark frequentierten Websites.

- Wenn Ihr Hosting-Anbieter eine Ratenbegrenzung oder Sperrfunktion anbietet, nutzen Sie diese nach Möglichkeit zum Schutz vor Brute-Force-Angriffen.

Fehlerbehebung:

- Wenn Sie aus dem WordPress-Adminbereich ausgesperrt werden, überprüfen Sie zunächst die Firewall-Regeln und lockern Sie den strengen Modus.

- Setzen Sie Ihre IP-Adresse auf die Whitelist, damit Sie Ihr eigenes Team nicht aussperren.

- Überprüfen Sie die Protokolle, bevor Sie den Schutz deaktivieren, damit Sie sehen können, was die Sperre ausgelöst hat.

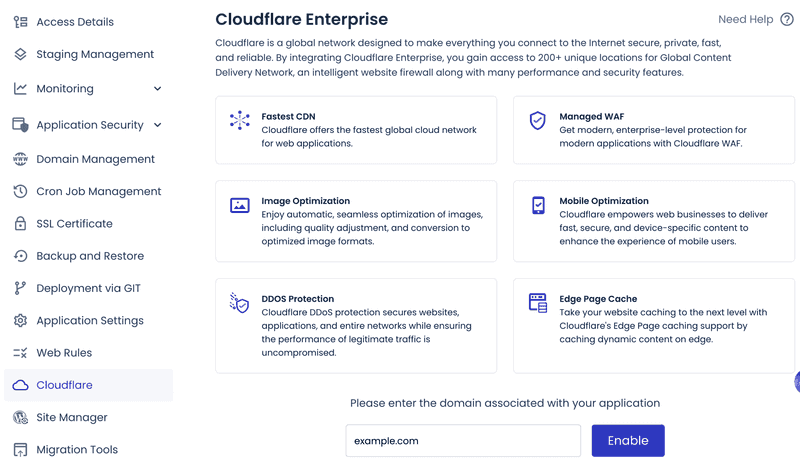

Verwenden Sie eine Firewall und Malware-Scans {#use-a-firewall-and-malware-scanning}

Firewalls stoppen Angriffe, bevor sie WordPress erreichen. Malware-Scans überprüfen anschließend Ihre Dateien und Datenbank auf Manipulationen.

Wenn Sie keine Kontrolle über die Serverkonfiguration haben, nutzen Sie das Firewall-Dashboard Ihres Hosts oder ein Sicherheits-Plugin wie Wordfence oder Sucuri, um die Anzahl der Anmeldungen zu begrenzen und XML-RPC zu drosseln oder zu blockieren.**

Firewall-Einrichtung

Setzen Sie mehrere Schutzebenen ein: WAF am Netzwerkrand, Serverregeln für missbräuchlichen Datenverkehr und Malware-Scans zur Bereinigung.

Auf verwalteten Plattformen können Sie die integrierte Web Application Firewall mit IP- oder Ländersperren aktivieren. Cloudways bietet beispielsweise ein optionales Cloudflare Enterprise- Add-on für Edge-Filterung und Bot-Schutz an.

Malware-Scan

Suchen Sie nach unerwarteten Dateiänderungen und Datenbank-Injektionen (Spam-Links, versteckte Skripte).

Planen Sie regelmäßige Überprüfungen für:

- Dateiänderungen und unbekanntes PHP in wp-content/uploads

- Datenbank-Spam oder eingeschleuster Code

- Verdächtige Cron-Jobs und ausgehende Verbindungen

Cloudways bietet ein Malware-Schutz -Add-on auf Basis von Imunify360 für Scans auf Serverebene und automatisierte Bereinigung.

Befolgen Sie diese Schritte, um Malware aus WordPress zu entfernen:

- Aktivieren Sie den Wartungsmodus.

- Identifizieren Sie den Einstiegspunkt (anfälliges Plugin, schwache Anmeldedaten).

- Alle Geheimnisse (Admin-/DB-Passwörter, Salts, SSH-Schlüssel) ändern.

- Aus einer sauberen Sicherung wiederherstellen.

- Beheben Sie die Ursache, bevor Sie den Betrieb wieder aufnehmen.

Erweiterte technische Absicherung {#advanced-technical-hardening}

Bei der erweiterten technischen Absicherung gehen Sie über die Grundlagen hinaus und sichern Ihre WordPress-Konfiguration zusätzlich ab. Diese Schritte konzentrieren sich auf Konfiguration, Serversteuerung und Zugriffsrichtlinien, die das Risiko minimieren und den Schaden begrenzen, falls ein Login oder ein Plugin kompromittiert wird.

Sichern Sie die Datei wp-config.php {#secure-the-wp-config-php-file}

Die Datei wp-config.php enthält Datenbank-Anmeldedaten und geheime Schlüssel. Behandeln Sie sie wie einen Schlüsseltresor.

Legen Sie mit dem folgenden Befehl strenge Berechtigungen fest:

chmod 400 wp-config.php.

Dadurch wird verhindert, dass andere Benutzer und Prozesse die Datei lesen oder ändern können. Verwenden Sie 440, wenn Ihr Webserver Lesezugriff für Gruppen benötigt.

Wenn die Website mit 400 nicht mehr funktioniert, wechseln Sie zu 440 und stellen Sie sicher, dass die Gruppenzugehörigkeit mit der des Webservers übereinstimmt.

Für zusätzlichen Schutz sollten Sie, sofern Ihre Konfiguration dies zulässt, die Datei wp-config.php eine Ebene über das Web-Stammverzeichnis verschieben. WordPress lädt sie weiterhin automatisch.

Benutzerrollen und Berechtigungen einschränken {#limit-user-roles-and-permissions}

Weisen Sie Benutzern nur die Berechtigungen zu, die sie benötigen (Prinzip der geringsten Berechtigungen). Dies verhindert, dass ein gehacktes Konto Ihre gesamte Website übernimmt.

Befolgen Sie diese Schritte, um Benutzerrollen und Berechtigungen in WordPress einzuschränken:

- Gehen Sie zu „Benutzer “ → „Alle Benutzer“.

- Klicken Sie auf den Benutzer, den Sie überprüfen möchten.

- Wählen Sie im Dropdown-Menü „Rolle“ die niedrigste Rolle aus, die der Benutzer benötigt, z. B. Abonnent, Mitwirkender, Autor oder Redakteur.

- Klicken Sie auf „Benutzer aktualisieren“.

Wiederholen Sie dies für jedes Konto mit Administratorrechten und stufen Sie alle Nutzer herab, die diese nicht benötigen. Entfernen oder deaktivieren Sie inaktive Konten, die niemand mehr nutzt.

Wenn Sie besonderen Zugriff benötigen, verwenden Sie benutzerdefinierte Rollen und überprüfen Sie die Berechtigungen, bevor Sie diese zuweisen. Überprüfen Sie die Rollen vierteljährlich und entfernen Sie unnötigen Administratorzugriff. Dies schränkt ein, was ein Angreifer mit einem gestohlenen Login tun kann.

Deaktivieren Sie die Dateibearbeitung über das Dashboard {#disable-file-editing-from-the-dashboard}

Deaktivieren Sie den integrierten Theme- und Plugin-Editor. Auf diese Weise kann ein kompromittiertes Admin-Konto nicht schnell bösartigen Code in Ihre Website-Dateien einschleusen.

Befolgen Sie diese Schritte, um die Dateibearbeitung über das WordPress-Dashboard zu deaktivieren:

- Stellen Sie über SFTP oder den Dateimanager Ihres Hosts eine Verbindung zu Ihrer Website her.

- Bearbeiten Sie die Datei wp-config.php im WordPress-Stammverzeichnis und fügen Sie Folgendes hinzu:

- Speichern Sie die Datei.

- Gehen Sie in der WordPress-Administration auf „Darstellung“. Der Theme-Editor verschwindet. Der Plugin-Editor verschwindet ebenfalls.

Wenn Ihr Team auf Bearbeitungen im Dashboard angewiesen ist, verlagern Sie diesen Workflow auf Git-basierte Deploys oder SFTP mit eingeschränkten Konten.

XML-RPC deaktivieren {#disable-xml-rpc}

XML-RPC ist ein häufiger Einstiegspunkt für Brute-Force-Angriffe und Pingback-Missbrauch. Blockieren Sie es auf WordPress- oder Serverebene.

Option A: In WordPress deaktivieren

- Fügen Sie Folgendes zur Datei functions.php oder zu einem benutzerdefinierten Plugin hinzu:

- Speichern Sie die Datei.

- Öffnen Sie den Endpunkt xmlrpc.php in Ihrem Browser unter https://yourdomain.com/xmlrpc.php Sie sehen eine allgemeine XML-RPC-Meldung, aber XML-RPC-Anfragen funktionieren nicht mehr.

Dadurch wird XML-RPC auf der WordPress-Ebene deaktiviert. Der Endpunkt xmlrpc.php kann weiterhin aufgerufen werden. Um vollständigen Schutz zu gewährleisten und die Last zu reduzieren, blockieren Sie ihn daher auf dem Webserver oder der WAF.

Option B: Auf Webserver-Ebene blockieren**

Das Blockieren von XML-RPC auf dem Server ist die wirksamste Option, da es Anfragen stoppt, bevor PHP ausgeführt wird.

Nginx:

- Öffnen Sie die Nginx-Konfigurationsdatei Ihrer Website für die Domain.

- Fügen Sie im Server-Block eine Regel für xmlrpc.php hinzu.

- Laden Sie Nginx neu.

Apache:

- Bearbeiten Sie die Apache-Konfiguration Ihrer Website oder die .htaccess-Datei, sofern dies zulässig ist.

- Fügen Sie die xmlrpc.php-Blockregel hinzu.

- Laden Sie Apache neu.

Dadurch wird verhindert, dass Anfragen WordPress überhaupt erreichen, was die Auslastung reduziert und gängige XML-RPC-Angriffspfade unterbindet.

Hinweis: Wenn das Jetpack-Plugin oder die WordPress-App XML-RPC benötigt, blockieren Sie es nicht vollständig. Begrenzen Sie stattdessen die Anzahl der Anfragen und erlauben Sie den Zugriff nach Möglichkeit nur von vertrauenswürdigen IP-Adressen.

Backups und Überwachung {#backups-and-monitoring}

Planen Sie für den Fall eines Ausfalls. Backups ermöglichen eine schnelle Wiederherstellung. Die Überwachung zeigt, was sich geändert hat.

Sichern Sie Ihre Website regelmäßig {#back-up-your-website-regularly}

Backups sind kein Luxus. Sie sind Ihr Notausgang, wenn ein Update die Produktion lahmlegt, ein Plugin kompromittiert wird oder eine fehlerhafte Bereitstellung die Datenbank zerstört.

Was Sie hier wollen, ist eine saubere Kopie Ihrer Website, die Sie schnell wiederherstellen können, ohne raten zu müssen, was fehlt.

Manuelles Backup

Befolgen Sie diese Schritte, um ein Backup Ihrer WordPress-Website zu erstellen:

- Installieren und aktivieren Sie ein Backup-Plugin unter „Plugins“ → „Neu hinzufügen“.

- Öffnen Sie das Plugin und führen Sie „Jetzt sichern“ aus, wobei Sie die Dateien und die Datenbank auswählen.

- Speichern Sie die Daten auf einem externen Speicherort, falls verfügbar.

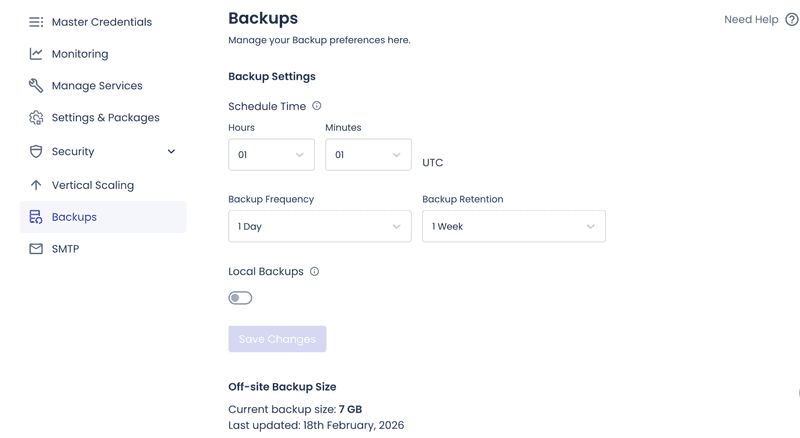

Automatisches Backup

Die meisten Managed-WordPress-Hosts bieten standardmäßig automatische Backups an, die in der Regel täglich erstellt, für einen bestimmten Zeitraum aufbewahrt und als Wiederherstellungspunkte per Ein-Klick-Funktion über das Hosting-Dashboard verfügbar sind.

Wählen Sie einen Zeitplan, der davon abhängt, wie oft sich Ihre Website ändert.

- Täglich: Für aktive Websites mit häufigen Aktualisierungen, Kommentaren oder Bestellungen.

- Wöchentlich: Für Marketing-Websites mit geringen Änderungen.

- Monatlich:** **Wenn sich Inhalte selten ändern.

Ein vollständiges Backup umfasst Ihre Datenbank, den Ordner „wp-content“ (insbesondere Uploads) und Konfigurationsdateien, sofern Ihr Setup diese nicht automatisch neu erstellt.

Bewährte Vorgehensweisen:

- Speichern Sie Backups extern. Ein Serverausfall löscht diese dann nicht mit.

- Halten Sie mehrere Wiederherstellungspunkte bereit, nicht nur den neuesten Snapshot.

- Testen Sie die Wiederherstellung regelmäßig. Ungetestete Backups sind nicht zuverlässig. Sie hoffen, dass sie funktionieren, wenn es darauf ankommt.

Wenn die Wiederherstellung lange dauert oder fehlschlägt, ist das Backup in der Regel überladen. Überprüfen Sie das Wachstum der Backup-Größe, das oft durch Log-Dateien oder Cache-Verzeichnisse innerhalb von „wp-content“ verursacht wird. Schließen Sie Cache-Verzeichnisse von Backups aus, wenn Ihre Plattform diese sicher neu erstellen kann.

Überwachen Sie Ihre Website {#monitor-your-site}

Sicherheitsmaßnahmen helfen, aber die Überwachung deckt auf, was durchrutscht. Erkennen Sie Probleme frühzeitig. Halten Sie Protokolle bereit, um nachverfolgen zu können, was passiert ist.

Überwachung der Verfügbarkeit

Verfügbarkeitsprüfungen helfen dir dabei, festzustellen, wenn die Website ausfällt oder sich negativ verändert, beispielsweise durch eine gehackte Startseite, ein Update, das PHP lahmlegt, oder einen Angriff, der den Server überlastet.

Verfügbarkeits-Tools wie UptimeRobot (mit großzügigem kostenlosen Tarif) oder Pingdom führen HTTP- und Keyword-Prüfungen auf Ihrer Homepage und wichtigen Seiten durch.

Praktische Einrichtung:

- Überwachen Sie Ihre Startseite und eine wichtige Seite, die ohne Anmeldung funktioniert, wie z. B. die Preisseite, die Kasse oder eine Haupt-Landingpage.

- Verwenden Sie sowohl HTTP-Statusprüfungen als auch Schlüsselwortprüfungen, damit eine gehackte Seite, die immer noch eine normale 200-Antwort zurückgibt, nicht durchrutscht.

Sicherheitswarnungen

Richten Sie Warnmeldungen für Ereignisse ein, die auf Kontoübernahmen, Manipulationen oder Abweichungen hindeuten.

Sicherheits-Plugins wie Wordfence oder Sucuri warnen bei Anmeldespitzen, Dateiänderungen und neuen Admin-Benutzern.

Befolgen Sie diese Schritte, um Warnmeldungen in WordPress einzurichten:

- Gehen Sie zu Plugins → Neu hinzufügen.

- Installieren und aktivieren Sie ein Sicherheits-Plugin, das Benachrichtigungen unterstützt.

- Öffnen Sie das Plugin über die linke Seitenleiste.

- Suchen Sie in den Plugin-Einstellungen nach „Benachrichtigungen “ oder „Alerts “.

- Aktivieren Sie Benachrichtigungen für:

- Erstellung neuer Admin-Benutzer

- Änderungen an Plugin- oder Theme-Dateien

- Anmeldespitzen oder wiederholte Anmeldefehler

- Verfügbare kritische Plugin-Updates

- Probleme mit DNS oder SSL-Zertifikaten

- Leiten Sie kritische Warnmeldungen an Slack oder PagerDuty weiter. Behalten Sie E-Mails für Benachrichtigungen mit niedriger Priorität bei.

Aktivitätsprotokolle

Während eines Vorfalls beantworten Protokolle die einzigen Fragen, die zählen: Was hat sich geändert, wann hat es sich geändert, wer hat es geändert und von wo aus.

Praktische Einrichtung:

- Protokollieren Sie Administratoraktionen wie die Erstellung von Benutzern, Plugin-Installationen und Änderungen an den Einstellungen.

- Bewahren Sie Protokolle lange genug auf, um langsam voranschreitende Sicherheitsverletzungen untersuchen zu können.

- Kombinieren Sie Aktivitätsprotokolle mit Serverzugriffsprotokollen, damit Sie IP-Adressen und User-Agents miteinander in Verbindung bringen können.

Befolgen Sie diese Schritte, um Aktivitätsprotokolle in WordPress zu aktivieren:

- Gehen Sie zu Plugins → Neu hinzufügen.

- Installieren und aktivieren Sie ein Aktivitätsprotokoll-Plugin.

- Öffnen Sie das Plugin über die linke Seitenleiste.

- Aktivieren Sie die Protokollierung für Administratoraktionen wie Benutzererstellung, Plugin-Installationen und Einstellungsänderungen.

- Legen Sie fest, wie lange die Protokolle aufbewahrt werden sollen, und speichern Sie die Einstellungen.

- Aktivieren Sie, falls verfügbar, den Export der Protokolle oder die Weiterleitung an einen externen Speicher.

Wenn die Protokolle zu schnell anwachsen, reduzieren Sie das Volumen, ohne die Signale zu verlieren, die Sie später benötigen.

- Reduzieren Sie die Protokollierungsintensität für nicht kritische Ereignisse.

- Rotieren Sie die Protokolle aggressiv.

- Laden Sie die Protokolle auf einen externen Protokollspeicher aus, sofern verfügbar.

Abschließende Gedanken {#final-thoughts}

Die Sicherheit von WordPress versagt meist aus einfachen Gründen. Kleine Lücken bleiben zu lange offen: versäumte Updates, schwache Passwörter oder zu weitreichende Administratorrechte.

Wenn Sie nur eine Sache tun, dann achten Sie auf Beständigkeit. Aktualisieren Sie den WordPress-Kern, Themes und Plugins regelmäßig. Setzen Sie 2FA für Konten auf Admin-Ebene durch. Verwenden Sie lange, einzigartige Passwörter und vermeiden Sie offensichtliche Benutzernamen. Halten Sie HTTPS auf jeder Seite aufrecht, damit Anmeldungen, Sitzungen und Formulardaten verschlüsselt bleiben.

Sobald die Grundlagen geschaffen sind, fügen Sie zusätzlichen Schutz hinzu. Verwenden Sie eine Firewall, um schädlichen Datenverkehr zu blockieren, bevor er Ihre Website erreicht. Führen Sie Malware-Scans und eine Überwachung von Dateiänderungen durch, damit Sie Probleme frühzeitig erkennen können. Bewahren Sie Backups extern auf, behalten Sie mehrere Wiederherstellungspunkte bei und testen Sie Wiederherstellungen, damit die Wiederherstellung vorhersehbar ist.

Wenn diese Maßnahmen umgesetzt sind, ist Ihre WordPress-Website schwerer zu kompromittieren, leichter zu überwachen und im Falle eines Problems schnell wiederherzustellen.

Häufig gestellte Fragen {#frequently-asked-questions}

1. Ist WordPress sicher?

Ja, WordPress ist sicher, wenn Sie grundlegende Sicherheitsmaßnahmen befolgen: Halten Sie den Kern, die Themes und die Plugins auf dem neuesten Stand; verwenden Sie starke, einzigartige Passwörter und 2FA für Administratoren; wählen Sie einen Hosting-Anbieter mit Isolation und Firewalls; führen Sie regelmäßige Backups durch.

2. Verfügt WordPress über integrierte Sicherheitsfunktionen?

Ja. Der WordPress-Kern bietet solide Grundlagen wie Rollen und Berechtigungen, Schutz bei Administratoraktionen, sichere Passwort-Hash-Funktionen und regelmäßige Sicherheitsupdates. Die meisten Sicherheitsverletzungen in der Praxis sind auf veraltete Plugins und Themes, schwache Anmeldedaten oder falsch konfigurierte Server zurückzuführen, nicht auf eine standardmäßige Kerninstallation, die auf dem neuesten Stand gehalten wird.

Die All-in-One-Plattform für effektives SEO

Hinter jedem erfolgreichen Unternehmen steht eine starke SEO-Kampagne. Aber bei den zahllosen Optimierungstools und -techniken, die zur Auswahl stehen, kann es schwierig sein, zu wissen, wo man anfangen soll. Nun, keine Angst mehr, denn ich habe genau das Richtige, um zu helfen. Ich präsentiere die Ranktracker All-in-One-Plattform für effektives SEO

Wir haben endlich die Registrierung zu Ranktracker absolut kostenlos geöffnet!

Ein kostenloses Konto erstellenOder melden Sie sich mit Ihren Anmeldedaten an

3. Wurde meine WordPress-Website gehackt?

Achten Sie auf offensichtliche Warnsignale wie unerwartete Weiterleitungen, neue Admin-Benutzer, die Sie nicht erstellt haben, Theme- oder Plugin-Dateien, die sich ohne Deployment ändern, seltsame geplante Aufgaben und plötzliche Anmeldespitzen. Überprüfen Sie die Protokolle Ihres Sicherheits-Plugins und die Serverzugriffsprotokolle. Wenn Sie die Google Search Console nutzen, achten Sie auf Warnungen und unbekannte indizierte URLs.

4. Wie stelle ich meine WordPress-Seite auf HTTPS um?

Installieren Sie das SSL-Zertifikat in Ihrem Hosting-Dashboard. Aktualisieren Sie anschließend Ihre WordPress-Startseite-URL und die Website-URL auf HTTPS und erzwingen Sie HTTPS für den Admin-Bereich und das Frontend. Wenn Sie Warnungen wegen gemischter Inhalte sehen, ersetzen Sie fest codierte HTTP-Links in der Datenbank und den Theme-Assets. Wenn Sie einen Proxy oder Load Balancer verwenden, stellen Sie sicher, dass WordPress die ursprüngliche Anfrage als HTTPS erkennt, um Weiterleitungsschleifen zu vermeiden.